Các nhà phát triển thực sự dành bao nhiêu thời gian để viết mã? Theo các nghiên cứu gần đây, các nhà phát triển dành nhiều thời gian để duy trì, thử nghiệm và bảo mật mã hiện có hơn là viết hoặc cải thiện mã. Các lỗ hổng bảo …

Read More »Bằng chứng mới liên kết Phần mềm độc hại Raspberry Robin với Dridex và các hacker Russian Evil Corp

Các nhà nghiên cứu đã xác định được các điểm tương đồng về chức năng giữa thành phần độc hại được sử dụng trong chuỗi lây nhiễm Raspberry Robin và trình tải phần mềm độc hại Dridex, tăng cường hơn nữa kết nối của các nhà khai thác với nhóm …

Read More »Các nhà nghiên cứu Chi tiết Các cuộc tấn công Ransomware BianLian đang nổi lên trên nhiều nền tảng

Các nhà điều hành của ransomware BianLian đa nền tảng mới nổi đã tăng cường cơ sở hạ tầng chỉ huy và kiểm soát (C2) trong tháng này, một sự phát triển ám chỉ đến sự gia tăng nhịp độ hoạt động của nhóm. BianLian, được viết bằng ngôn ngữ …

Read More »Tin tặc Trung Quốc đã sử dụng khung ScanBox trong các cuộc tấn công gián điệp mạng gần đây

Một chiến dịch gián điệp mạng kéo dài nhiều tháng do một nhóm nhà nước Trung Quốc thực hiện đã nhắm vào một số thực thể có phần mềm độc hại do thám để thu thập thông tin về nạn nhân và đáp ứng các mục tiêu chiến lược của …

Read More »‘Agenda Ransomware’ mới dựa trên Golang có thể được tùy chỉnh cho từng nạn nhân

Một dòng ransomware mới được viết bằng Golang có tên là “Chương trình nghị sự“đã được phát hiện trong tự nhiên, nhắm mục tiêu vào các thực thể chăm sóc sức khỏe và giáo dục ở Indonesia, Ả Rập Xê-út, Nam Phi và Thái Lan. “Chương trình nghị sự có …

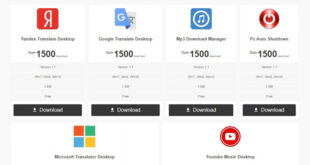

Read More »Nitrokod Crypto Miner đã lây nhiễm cho hơn 111.000 người dùng bản sao của phần mềm phổ biến

Một thực thể nói tiếng Thổ Nhĩ Kỳ có tên Nitrokod đã bị cho là tham gia vào một chiến dịch khai thác tiền điện tử đang hoạt động liên quan đến việc mạo danh một ứng dụng máy tính để bàn cho Google Dịch để lây nhiễm cho hơn …

Read More »Các nhóm tội phạm mạng ngày càng áp dụng Khung lệnh-và-kiểm soát mảnh

Các tác nhân đe dọa quốc gia-nhà nước đang ngày càng áp dụng và tích hợp khuôn khổ kiểm soát và chỉ huy Sliver (C2) trong các chiến dịch xâm nhập của họ để thay thế cho Cobalt Strike. Các chuyên gia bảo mật của Microsoft cho biết: “Với sự …

Read More »Công cụ khai thác tiền điện tử sử dụng Tox P2P Messenger làm Máy chủ điều khiển và chỉ huy

Các tác nhân đe dọa đã bắt đầu sử dụng dịch vụ nhắn tin tức thời ngang hàng Tox như một phương thức điều khiển và ra lệnh, đánh dấu sự thay đổi từ vai trò trước đây của nó như một phương thức liên lạc cho các cuộc đàm …

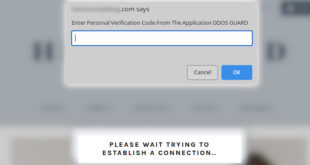

Read More »Tin tặc sử dụng các trang bảo vệ DDoS giả để phát tán phần mềm độc hại

Các trang web WordPress đang bị tấn công để hiển thị các trang bảo vệ Cloudflare DDoS gian lận dẫn đến việc phân phối phần mềm độc hại như NetSupport RAT và Raccoon Stealer. Ben Martin của Sucuri cho biết: “Sự gia tăng gần đây trong việc tiêm JavaScript nhắm …

Read More »Cập nhật phần mềm độc hại XCSSET với Python 3 để nhắm mục tiêu người dùng macOS Monterey

Các nhà khai thác phần mềm độc hại macOS XCSSET đã nâng cao tiền cược bằng cách thực hiện các cải tiến lặp đi lặp lại để bổ sung hỗ trợ cho macOS Monterey bằng cách nâng cấp các thành phần mã nguồn của nó lên Python 3. Các nhà …

Read More »

-310x165.jpg)