Ngày 18 tháng 7 năm 2023THNBảo mật dữ liệu / Tấn công mạng

Hơn một tuần sau khi jumpcloud đặt lại các khóa API của khách hàng bị ảnh hưởng bởi sự cố bảo mật, công ty cho biết vụ xâm nhập là công việc của một diễn viên quốc gia tinh vi.

Bob Phan, giám đốc an ninh thông tin (CISO) tại JumpCloud, cho biết kẻ thù “đã có quyền truy cập trái phép vào hệ thống của chúng tôi để nhắm mục tiêu vào một nhóm nhỏ và cụ thể khách hàng của chúng tôi”. “Vectơ tấn công được sử dụng bởi tác nhân đe dọa đã được giảm thiểu.”

Công ty phần mềm doanh nghiệp Hoa Kỳ cho biết họ đã xác định được hoạt động bất thường vào ngày 27 tháng 6 năm 2023 trên một hệ thống điều phối nội bộ, hoạt động này bắt nguồn từ một chiến dịch lừa đảo trực tuyến do kẻ tấn công thực hiện vào ngày 22 tháng 6.

Mặc dù JumpCloud cho biết họ đã thực hiện các bước bảo mật để bảo vệ mạng của mình bằng cách xoay vòng thông tin đăng nhập và xây dựng lại hệ thống, nhưng phải đến ngày 5 tháng 7, họ mới phát hiện ra “hoạt động bất thường” trong khung lệnh cho một nhóm nhỏ khách hàng, khiến tất cả các khóa API quản trị viên phải bị buộc phải xoay vòng. Số lượng khách hàng bị ảnh hưởng không được tiết lộ.

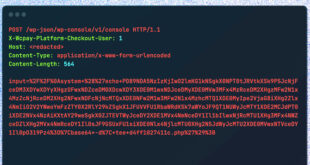

Phân tích sâu hơn về vi phạm, theo tiết lộ của công ty, đã phát hiện ra vectơ tấn công, được mô tả là “việc đưa dữ liệu vào khung lệnh”. Nó cũng cho biết các cuộc tấn công đã được nhắm mục tiêu cao.

Tuy nhiên, JumpCloud không giải thích làm thế nào cuộc tấn công lừa đảo mà nó phát hiện vào tháng 6 có liên quan đến việc tiêm dữ liệu. Hiện vẫn chưa rõ liệu các email lừa đảo có dẫn đến việc triển khai phần mềm độc hại tạo điều kiện cho cuộc tấn công hay không.

HỘI THẢO TRỰC TUYẾN SẮP TỚI

Lá chắn chống lại các mối đe dọa nội bộ: Quản lý tư thế bảo mật SaaS Master

Lo lắng về các mối đe dọa nội bộ? Chúng tôi đã có bạn bảo hiểm! Tham gia hội thảo trực tuyến này để khám phá các chiến lược thực tế và bí mật của bảo mật chủ động với Quản lý tư thế bảo mật SaaS.

tham gia ngay hôm nay

Các chỉ số thỏa hiệp (IoC) bổ sung liên quan đến cuộc tấn công cho thấy đối thủ đã sử dụng các miền có tên là nomadpkg[.]com và du mục[.]com, một tham chiếu có khả năng đến bộ điều phối khối lượng công việc dựa trên Go được sử dụng để triển khai và quản lý vùng chứa.

Phan nói: “Đây là những kẻ thù tinh vi và bền bỉ với khả năng tiên tiến. JumpCloud vẫn chưa tiết lộ tên và nguồn gốc của nhóm bị cáo buộc chịu trách nhiệm về vụ việc.