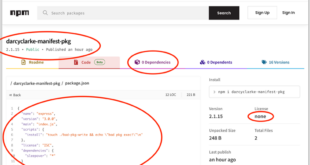

Ngày 05 tháng 7 năm 2023Ravie Lakshmanan Chuỗi cung ứng / Bảo mật phần mềm Sổ đăng ký npm cho môi trường thời gian chạy JavaScript của Node.js dễ bị ảnh hưởng bởi cái gọi là sự nhầm lẫn rõ ràng cuộc tấn công có khả năng cho phép các …

Read More »JavaScript Dropper mạnh mẽ PindOS phân phối phần mềm độc hại Bumblebee và IcedID

Ngày 23 tháng 6 năm 2023Ravie LakshmananPhần mềm độc hại / Mối đe dọa mạng Một dòng JavaScript dropper mới đã được quan sát thấy cung cấp các tải trọng giai đoạn tiếp theo như Bumblebee và IcedID. Công ty an ninh mạng Deep Instinct đang theo dõi phần mềm …

Read More »Lỗ hổng bảo mật nghiêm trọng khiến hơn một triệu trang web WordPress bị tấn công

Ngày 12 tháng 5 năm 2023Ravie LakshmananLỗ hổng bảo mật / Bảo mật trang web Một lỗ hổng bảo mật đã được tiết lộ trong plugin WordPress phổ biến Essential Addons cho Elementor có khả năng bị khai thác để đạt được các đặc quyền nâng cao trên các trang …

Read More »Thiếu khả năng hiển thị: Thách thức trong việc bảo vệ trang web khỏi tập lệnh của bên thứ ba

Ngày 05 tháng 5 năm 2023Tin tức về hacker Bảo mật trang web / An toàn dữ liệu Các ứng dụng của bên thứ ba như Google Analytics, Meta Pixel, HotJar và JQuery đã trở thành những công cụ quan trọng để doanh nghiệp tối ưu hóa hiệu suất trang …

Read More »Các lỗ hổng nghiêm trọng trong thư viện JavaScript vm2 có thể dẫn đến thực thi mã từ xa

Ngày 19 tháng 4 năm 2023Ravie LakshmananSandbox / Bảo mật phần mềm Một loạt bản vá mới đã được cung cấp cho thư viện JavaScript vm2 để giải quyết hai lỗ hổng nghiêm trọng có thể bị khai thác để thoát khỏi các biện pháp bảo vệ hộp cát và …

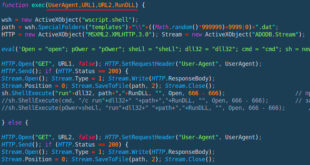

Read More »Cảnh báo bảo mật của Jenkins: Lỗ hổng bảo mật mới có thể cho phép tấn công thực thi mã

Ngày 08 tháng 3 năm 2023Ravie Lakshmanan Một cặp lỗ hổng bảo mật nghiêm trọng đã được tiết lộ trong máy chủ tự động hóa nguồn mở Jenkins có thể dẫn đến việc thực thi mã trên các hệ thống được nhắm mục tiêu. Các lỗ hổng, được theo dõi …

Read More »Các chuyên gia cảnh báo về các cuộc tấn công mạng ‘Ice Breaker’ nhắm vào ngành công nghiệp trò chơi và cờ bạc

Ngày 01 tháng 2 năm 2023Ravie LakshmananChơi game / Tấn công mạng Một chiến dịch tấn công mới đã nhắm mục tiêu vào lĩnh vực trò chơi và cờ bạc kể từ ít nhất là tháng 9 năm 2022, chỉ vài tháng trước sự kiện hội chợ thương mại ngành …

Read More »Lĩnh vực chăm sóc sức khỏe của Úc được nhắm mục tiêu trong các cuộc tấn công phần mềm độc hại Gootkit mới nhất

Ngày 11 tháng 1 năm 2023Ravie LakshmananChăm sóc sức khỏe / Đe dọa mạng Một làn sóng tấn công trình tải phần mềm độc hại Gootkit đã nhắm mục tiêu vào lĩnh vực chăm sóc sức khỏe của Úc bằng cách tận dụng các công cụ hợp pháp như VLC …

Read More »Hai lỗ hổng bảo mật mới được báo cáo trong phần mềm viết blog Ghost CMS

Ngày 22 tháng 12 năm 2022Ravie LakshmananBảo mật / Lỗ hổng bảo mật trang web Các nhà nghiên cứu an ninh mạng đã nêu chi tiết hai lỗ hổng bảo mật trong nền tảng viết blog dựa trên JavaScript có tên là Ghost, một trong số đó có thể bị …

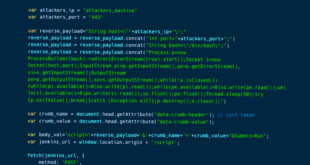

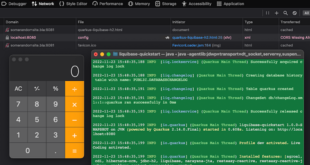

Read More »Các nhà nghiên cứu tiết lộ lỗ hổng RCE nghiêm trọng ảnh hưởng đến Quarkus Java Framework

Một lỗ hổng bảo mật quan trọng đã được tiết lộ trong khung Quarkus Java có khả năng bị khai thác để thực thi mã từ xa trên các hệ thống bị ảnh hưởng. Được theo dõi là CVE-2022-4116 (điểm CVSS: 9,8), thiếu sót có thể bị kẻ xấu lợi …

Read More »