Các nhà khai thác phần mềm độc hại macOS XCSSET đã nâng cao tiền cược bằng cách thực hiện các cải tiến lặp đi lặp lại để bổ sung hỗ trợ cho macOS Monterey bằng cách nâng cấp các thành phần mã nguồn của nó lên Python 3.

Các nhà nghiên cứu của SentinelOne Phil Stokes và Dinesh Devadoss: “Các tác giả của phần mềm độc hại đã thay đổi từ việc ẩn tệp thực thi chính trong một Xcode.app giả mạo trong các phiên bản đầu tiên vào năm 2020 thành một Mail.app giả mạo vào năm 2021 và bây giờ là một ứng dụng Notes.a giả mạo vào năm 2022”. cho biết trong một báo cáo.

XCSSET, được ghi nhận lần đầu tiên bởi Trend Micro vào năm 2020, có nhiều bộ phận chuyển động cho phép nó thu thập thông tin nhạy cảm từ Apple Notes, WeChat, Skype và Telegram; đưa mã JavaScript độc hại vào các trang web khác nhau; và kết xuất cookie từ trình duyệt web Safari.

Chuỗi lây nhiễm đòi hỏi việc sử dụng ống nhỏ giọt để xâm phạm các dự án Xcode của người dùng với cửa sau, với cửa sau cũng thực hiện các bước để tránh bị phát hiện bằng cách giả dạng là phần mềm hệ thống hoặc ứng dụng trình duyệt web Google Chrome.

Tệp thực thi chính là một AppleScript được thiết kế để truy xuất tải trọng AppleScript giai đoạn hai từ mạng các máy chủ từ xa lấy dữ liệu được lưu trữ trong các trình duyệt web như Google Chrome, Mozilla Firefox, Microsoft Edge, Brave và Yandex Browser cũng như các ứng dụng trò chuyện như Telegram và WeChat.

Tác nhân của mối đe dọa cũng được biết là sử dụng AppleScript tùy chỉnh (“list.applescript”) để xác định “mức độ cập nhật của nạn nhân với công cụ loại bỏ phần mềm độc hại XProtect và MRT của Apple, có lẽ là tốt hơn hết để nhắm mục tiêu họ với tải trọng hiệu quả hơn , các nhà nghiên cứu cho biết.

Một trong những khía cạnh mới của cuộc tấn công là việc triển khai phần mềm độc hại trong các dự án Xcode được coi như một phương pháp lây lan thông qua các kho lưu trữ GitHub để mở rộng phạm vi tiếp cận của nó.

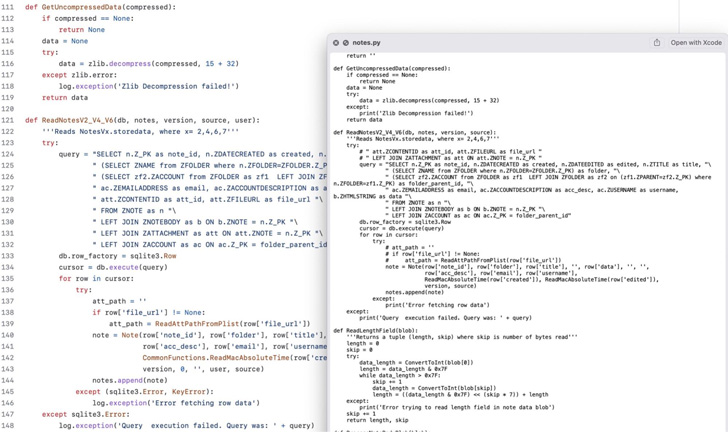

Bên cạnh việc tận dụng AppleScripts, phần mềm độc hại này cũng lợi dụng các tập lệnh Python để thả các biểu tượng ứng dụng giả mạo trên MacOS Dock và đánh cắp dữ liệu từ ứng dụng Notes hợp pháp.

Phiên bản mới nhất của XCSSET cũng đáng chú ý vì đã kết hợp các sửa đổi đối với AppleScripts để giải thích cho việc Apple loại bỏ Python 2.7 khỏi macOS 12.3 được phát hành vào ngày 14 tháng 3 năm 2022, cho thấy rằng các tác giả đang liên tục cập nhật phần mềm độc hại để tăng cơ hội thành công.

Vì vậy, đối thủ được cho là đã cập nhật “safari_remote.applescript” của họ bằng cách loại bỏ Python 2 để chuyển sang Python 3 cho các hệ thống chạy macOS Monterey 12.3 trở lên.

Mặc dù đã ở trong tự nhiên trong hai năm, rất ít thông tin về danh tính của các tác nhân đe dọa và động cơ của chúng hoặc mục tiêu chính xác của chúng. Điều đó nói rằng, các cuộc tấn công phần mềm độc hại XCSSET đã được báo cáo ở Trung Quốc vào tháng 5 năm 2022, yêu cầu nạn nhân trả 200 USDT để đổi lại việc mở khóa tài khoản bị đánh cắp.

Các nhà nghiên cứu lưu ý: “Tại thời điểm này, vẫn chưa rõ liệu những repos bị nhiễm này là nạn nhân hay thực vật do các tác nhân đe dọa có thể lây nhiễm cho những người dùng không cẩn thận”. “Người ta đã gợi ý rằng những người dùng không nghi ngờ có thể được chỉ đến các kho chứa bị nhiễm thông qua các hướng dẫn và video truyền hình cho các nhà phát triển mới làm quen.”

.