Nếu bạn đang đi ra khỏi văn phòng trong một kỳ nghỉ xứng đáng, bạn có chắc chắn rằng các biện pháp kiểm soát an ninh mà bạn có sẵn sẽ giúp bạn yên tâm khi đi vắng? Quan trọng hơn – bạn có kế hoạch hành động phù hợp …

Read More »Chính phủ Hoa Kỳ chi hàng tỷ USD cho an ninh mạng

Trong những tháng gần đây, Hạ viện đã nỗ lực soạn thảo các dự luật chi tiêu khác nhau cho năm tài chính 2023. Mặc dù những dự luật này cung cấp tài trợ cho một loạt các chương trình và cơ quan chính phủ, nhưng có một điều thực …

Read More »Hướng dẫn: Cách Nhà cung cấp Dịch vụ có thể Cung cấp Dịch vụ vCISO trên Quy mô

Từ ransomware đến vi phạm, từ các hình phạt không tuân thủ đến tổn hại danh tiếng – các cuộc tấn công mạng gây ra rủi ro tồn tại cho bất kỳ doanh nghiệp nào. Nhưng đối với các doanh nghiệp vừa và nhỏ và vừa và nhỏ, nguy cơ …

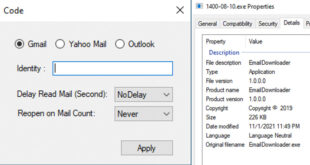

Read More »Công cụ Google Uncovers được tin tặc Iran sử dụng để lấy cắp dữ liệu từ tài khoản email

Diễn viên được chính phủ Iran hậu thuẫn được gọi là Charming Kitten đã thêm một công cụ mới vào kho chứa phần mềm độc hại cho phép họ lấy dữ liệu người dùng từ các tài khoản Gmail, Yahoo !, và Microsoft Outlook. Được mệnh danh HYPERSCRAPE bởi Nhóm …

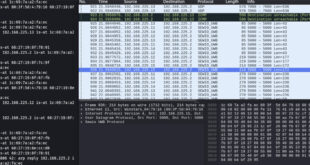

Read More »Tin tặc Iran bị nghi ngờ đã nhắm mục tiêu vào một số tổ chức của Israel để hoạt động gián điệp

Một nhóm hoạt động bị nghi ngờ là mối đe dọa của Iran có liên quan đến các cuộc tấn công nhằm vào các tổ chức vận chuyển, chính phủ, năng lượng và chăm sóc sức khỏe của Israel như một phần của chiến dịch tập trung vào hoạt động …

Read More »Hệ thống RTLS được phát hiện là dễ bị tấn công MiTM và giả mạo vị trí

Các nhà nghiên cứu đã tiết lộ nhiều lỗ hổng ảnh hưởng đến Hệ thống định vị thời gian thực (RTLS) băng thông siêu rộng (UWB), cho phép các tác nhân đe dọa khởi động các cuộc tấn công đối thủ ở giữa (AitM) và giả mạo dữ liệu vị …

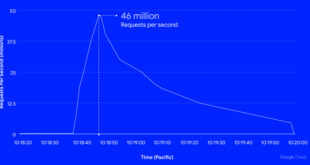

Read More »Google Cloud Blocks Ghi lại cuộc tấn công DDoS của 46 triệu yêu cầu mỗi giây

Bộ phận đám mây của Google hôm thứ Năm đã tiết lộ rằng họ đã giảm thiểu một loạt các cuộc tấn công từ chối dịch vụ (DDoS) phân tán HTTPS, với đỉnh điểm là 46 triệu yêu cầu mỗi giây (RPS), khiến nó trở thành cuộc tấn công lớn …

Read More »Tin tặc sử dụng Bumblebee Loader để thỏa hiệp các dịch vụ Active Directory

Trình tải phần mềm độc hại được gọi là Bumblebee đang ngày càng được các tác nhân đe dọa liên kết với BazarLoader, TrickBot và IcedID hợp tác trong các chiến dịch của họ để xâm phạm mạng mục tiêu cho các hoạt động sau khai thác. Các nhà nghiên …

Read More »Lean Security 101: 3 Mẹo để Xây dựng Khung của Bạn

Cobalt, Lazarus, MageCart, Evil, Revil – các tổ chức tội phạm mạng phát triển nhanh đến mức khó theo dõi. Cho đến khi… họ xâm nhập vào hệ thống của bạn. Nhưng bạn biết điều gì thậm chí còn áp đảo hơn tội phạm mạng tràn lan? Xây dựng khung …

Read More »Tội phạm mạng đang phát triển phần mềm độc hại BugDrop để vượt qua các tính năng bảo mật của Android

Trong một dấu hiệu cho thấy các phần tử độc hại tiếp tục tìm cách hoạt động xung quanh các biện pháp bảo vệ bảo mật trên Cửa hàng Google Play, các nhà nghiên cứu đã phát hiện ra một trojan nhỏ giọt Android không có giấy tờ trước đây …

Read More »