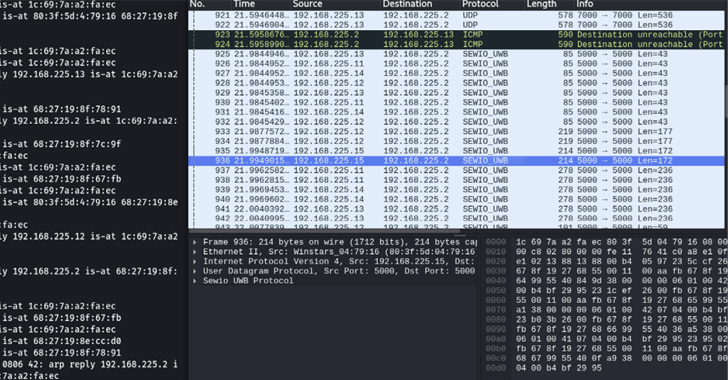

Các nhà nghiên cứu đã tiết lộ nhiều lỗ hổng ảnh hưởng đến Hệ thống định vị thời gian thực (RTLS) băng thông siêu rộng (UWB), cho phép các tác nhân đe dọa khởi động các cuộc tấn công đối thủ ở giữa (AitM) và giả mạo dữ liệu vị trí.

Công ty an ninh mạng Nozomi Networks tiết lộ trong một bài báo kỹ thuật vào tuần trước: “Không có ngày nào được phát hiện đặc biệt gây ra rủi ro bảo mật cho người lao động trong môi trường công nghiệp”. “Nếu một tác nhân đe dọa khai thác các lỗ hổng này, chúng có khả năng giả mạo các vùng an toàn do RTLS chỉ định để bảo vệ người lao động trong các khu vực nguy hiểm.”

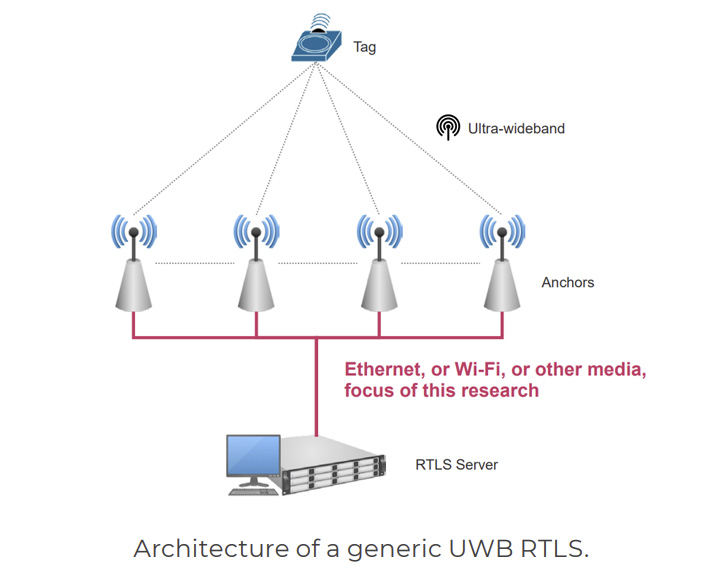

RTLS được sử dụng để tự động xác định và theo dõi vị trí của các đối tượng hoặc người trong thời gian thực, thường là trong một khu vực hạn chế trong nhà. Điều này đạt được bằng cách sử dụng các thẻ được gắn vào nội dung, các thẻ này phát tín hiệu USB đến các điểm tham chiếu cố định được gọi là neo để sau đó xác định vị trí của chúng.

Nhưng các sai sót được xác định trong các giải pháp RTLS – Theo dõi trong nhà của Sewio RTLS UWB Wi-Fi Kita và Avalue Renity Artemis Enterprise Kit – có nghĩa là chúng có thể được vũ khí hóa để đánh chặn các gói mạng được trao đổi giữa neo và máy chủ trung tâm và các cuộc tấn công thao túng lưu lượng theo giai đoạn.

Nói một cách đơn giản, ý tưởng là ước tính tọa độ neo và sử dụng nó để thao túng các quy tắc phân chia địa lý của hệ thống RTLS, đánh lừa hiệu quả phần mềm cấp quyền truy cập vào các khu vực hạn chế và thậm chí gây gián đoạn môi trường sản xuất.

“Nếu kẻ tấn công có thể thay đổi vị trí của thẻ bằng cách sửa đổi gói định vị liên quan đến thẻ đó, thì có thể xâm nhập vào các khu vực hạn chế hoặc đánh cắp các vật phẩm có giá trị mà người điều hành không thể phát hiện ra rằng một hoạt động độc hại đang diễn ra.”

Thậm chí tệ hơn, bằng cách thay đổi vị trí của các thẻ và đặt chúng bên trong các khu vực được giám sát bởi các quy tắc hàng rào địa lý, kẻ thù có thể gây ra sự ngừng hoạt động của toàn bộ dây chuyền sản xuất bằng cách cho thấy rằng một công nhân đang ở gần đó ngay cả khi không có ai thực sự xung quanh.

Trong một tình huống thay thế, dữ liệu vị trí có thể bị giả mạo để đặt một công nhân ra ngoài vùng hàng rào địa lý để máy móc nguy hiểm sẽ khởi động lại khi công nhân đang ở gần, gây ra rủi ro an toàn nghiêm trọng.

Nhưng điều đáng chú ý là làm như vậy đòi hỏi kẻ tấn công phải xâm nhập một máy tính được kết nối với mạng đó hoặc lén lút thêm một thiết bị giả mạo để truy cập trái phép vào mạng.

Để khắc phục các cuộc tấn công như vậy, bạn nên thực thi phân tách mạng và thêm một lớp mã hóa lưu lượng lên trên các thông tin liên lạc hiện có để ngăn chặn các cuộc tấn công AitM.

Các nhà nghiên cứu Andrea Palanca, Luca Cremona và Roya Gordon cho biết: “Các yêu cầu bảo mật yếu trong phần mềm quan trọng có thể dẫn đến các vấn đề an toàn không thể bỏ qua. “Khai thác thông tin liên lạc thứ cấp trong UWB RTLS có thể là một thách thức, nhưng nó hoàn toàn có thể làm được.”

.