Các nhà nghiên cứu an ninh mạng đã tiết lộ một lỗ hổng bảo mật chưa được vá có thể gây ra rủi ro nghiêm trọng cho các sản phẩm IoT.

Sự cố ban đầu được báo cáo vào tháng 9 năm 2021, ảnh hưởng đến việc triển khai Hệ thống tên miền (DNS) của hai thư viện C phổ biến được gọi là uClibc và uClibc-ng được sử dụng để phát triển các hệ thống nhúng Linux.

uClibc được biết là được sử dụng bởi các nhà cung cấp lớn như Linksys, Netgear và Axis, cũng như các bản phân phối Linux như Embedded Gentoo, có khả năng khiến hàng triệu thiết bị IoT gặp phải các mối đe dọa bảo mật.

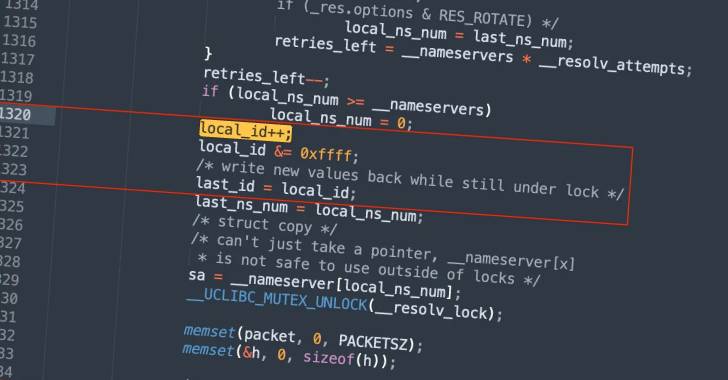

Giannis Tsaraias và Andrea Palanca của Nozomi Networks cho biết: “Lỗ hổng này là do khả năng dự đoán của các ID giao dịch có trong các yêu cầu DNS do thư viện tạo ra. hướng lên.

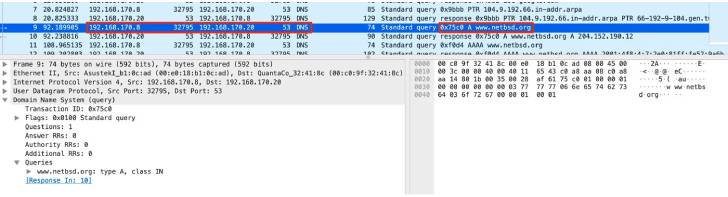

Đầu độc DNS, còn được gọi là giả mạo DNS, là kỹ thuật làm hỏng bộ nhớ cache của trình phân giải DNS – cung cấp cho khách hàng địa chỉ IP được liên kết với tên miền – với mục đích chuyển hướng người dùng đến các trang web độc hại.

Việc khai thác thành công lỗi có thể cho phép kẻ thù thực hiện các cuộc tấn công Man-in-the-Middle (MitM) và làm hỏng bộ nhớ cache DNS, định tuyến lại hiệu quả lưu lượng truy cập internet đến máy chủ dưới sự kiểm soát của chúng.

Nozomi Networks cảnh báo rằng lỗ hổng bảo mật có thể bị khai thác một cách đáng tin cậy theo cách đáng tin cậy nếu hệ điều hành được định cấu hình để sử dụng một cổng nguồn cố định hoặc có thể dự đoán được.

Các nhà nghiên cứu cho biết: “Kẻ tấn công sau đó có thể đánh cắp và / hoặc thao túng thông tin do người dùng truyền đi và thực hiện các cuộc tấn công khác nhằm vào các thiết bị đó để xâm phạm hoàn toàn chúng,” các nhà nghiên cứu cho biết.

.