Trình tải phần mềm độc hại được gọi là Bumblebee đang ngày càng được các tác nhân đe dọa liên kết với BazarLoader, TrickBot và icedid hợp tác trong các chiến dịch của họ để xâm phạm mạng mục tiêu cho các hoạt động sau khai thác.

Các nhà nghiên cứu Meroujan Antonyan và Alon Laufer của Cybereason cho biết: “Các nhà khai thác Bumblebee tiến hành các hoạt động do thám chuyên sâu và chuyển hướng đầu ra của các lệnh đã thực thi thành các tệp để lọc”.

Bumblebee lần đầu tiên được đưa ra ánh sáng vào tháng 3 năm 2022 khi Nhóm phân tích mối đe dọa của Google (TAG) tiết lộ các hoạt động của một nhà môi giới truy cập ban đầu có tên là Exotic Lily có quan hệ với TrickBot và các tập thể Conti lớn hơn.

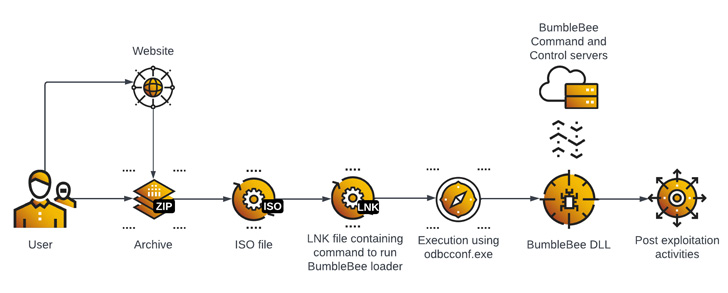

Thường được phân phối thông qua quyền truy cập ban đầu có được thông qua các chiến dịch lừa đảo trực tiếp, modus operandi kể từ đó đã được tinh chỉnh bằng cách tránh né các tài liệu có chứa macro để thay thế cho các tệp ISO và LNK, chủ yếu để phản ứng với quyết định chặn macro của Microsoft theo mặc định.

Các nhà nghiên cứu cho biết: “Việc phát tán phần mềm độc hại được thực hiện bằng cách gửi email lừa đảo với tệp đính kèm hoặc liên kết đến một kho lưu trữ độc hại có chứa Bumblebee. “Quá trình thực thi ban đầu dựa trên việc thực thi của người dùng cuối phải giải nén tệp lưu trữ, gắn tệp hình ảnh ISO và nhấp vào tệp lối tắt Windows (LNK).”

Về phần mình, tệp LNK chứa lệnh khởi chạy trình tải Bumblebee, sau đó được sử dụng làm đường dẫn cho các hành động ở giai đoạn tiếp theo như kiên trì, leo thang đặc quyền, do thám và đánh cắp thông tin xác thực.

Cũng được sử dụng trong cuộc tấn công là khung mô phỏng kẻ thù Cobalt Strike khi đạt được các đặc quyền nâng cao trên các điểm cuối bị nhiễm, cho phép tác nhân đe dọa di chuyển theo chiều ngang qua mạng. Tính bền bỉ đạt được bằng cách triển khai phần mềm máy tính từ xa AnyDesk.

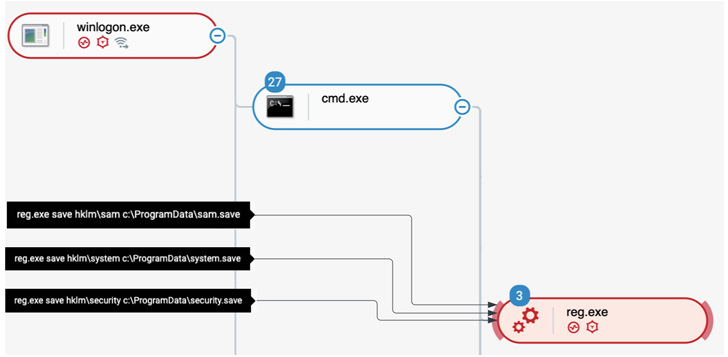

Trong sự cố được phân tích bởi Cybereason, thông tin đăng nhập bị đánh cắp của một người dùng có đặc quyền cao sau đó đã được sử dụng để chiếm quyền kiểm soát Active Directory, chưa kể đến việc tạo một tài khoản người dùng cục bộ để lấy cắp dữ liệu.

Công ty an ninh mạng cho biết: “Thời gian từ khi truy cập ban đầu đến khi xâm nhập Active Directory là chưa đầy hai ngày. “Các cuộc tấn công liên quan đến Bumblebee phải được coi là nghiêm trọng, […] và trình tải này được biết đến với việc phân phối ransomware. “

.