Không phải là một khái niệm mới mà Office 365, Salesforce, Slack, Google Workspace hoặc Zoom, v.v., là những thứ tuyệt vời để kích hoạt lực lượng lao động kết hợp và siêu năng suất trong các doanh nghiệp ngày nay. Tuy nhiên, có ba thách thức chính phát sinh …

Read More »Hive nâng cấp Ransomware lên Rust để có phương pháp mã hóa phức tạp hơn

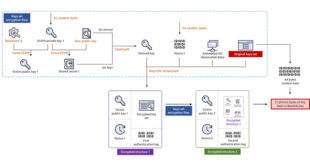

Các nhà điều hành chương trình Hive ransomware-as-a-service (RaaS) đã đại tu phần mềm mã hóa tệp của họ để chuyển hoàn toàn sang Rust và áp dụng một phương pháp mã hóa phức tạp hơn. “Với biến thể mới nhất mang một số nâng cấp lớn, Hive cũng chứng …

Read More »TrickBot Gang đã tập trung vào

Trong những gì được mô tả là một bước ngoặt “chưa từng có”, các nhà điều hành của phần mềm độc hại TrickBot đã sử dụng để nhắm mục tiêu một cách có hệ thống vào Ukraine kể từ khi bắt đầu cuộc chiến vào cuối tháng 2 năm 2022. …

Read More »Thời đại an ninh hợp tác: Hàng chục nghìn máy móc chứng kiến

Tuyên bố từ chối trách nhiệm: Bài viết này nhằm cung cấp thông tin chi tiết về các mối đe dọa mạng mà cộng đồng người dùng CrowdSec đã nhìn thấy. Hàng chục nghìn máy có thể cho chúng ta biết điều gì về các hoạt động bất hợp pháp …

Read More »Tin tặc lạm dụng Công cụ thâm nhập BRc4 Red Team trong các cuộc tấn công để trốn tránh sự phát hiện

Các phần tử độc hại đã được quan sát thấy lạm dụng phần mềm mô phỏng đối thủ hợp pháp trong các cuộc tấn công của họ nhằm cố gắng ở dưới tầm kiểm soát của radar và tránh bị phát hiện. Palo Alto Networks Unit 42 cho biết một …

Read More »NIST công bố bốn thuật toán mật mã kháng lượng tử đầu tiên

Viện Tiêu chuẩn và Công nghệ Quốc gia của Bộ Thương mại Hoa Kỳ (NIST) đã chọn bộ thuật toán mã hóa kháng lượng tử đầu tiên được thiết kế để “chịu được sự tấn công của một máy tính lượng tử trong tương lai.” Công nghệ mật mã hậu …

Read More »Tin tặc Bitter APT tiếp tục nhắm mục tiêu các thực thể quân sự Bangladesh

Các thực thể quân sự ở Bangladesh tiếp tục phải hứng chịu các cuộc tấn công mạng kéo dài bởi một mối đe dọa dai dẳng tiên tiến được theo dõi là Bitter. “Thông qua các tệp tài liệu độc hại và các giai đoạn phần mềm độc hại trung …

Read More »Các nhà nghiên cứu chia sẻ các kỹ thuật để khám phá các trang web ransomware ẩn danh trên Dark Web

Các nhà nghiên cứu an ninh mạng đã trình bày chi tiết các biện pháp khác nhau mà các phần mềm tống tiền đã thực hiện để che giấu danh tính thực của họ trên mạng cũng như vị trí lưu trữ của cơ sở hạ tầng máy chủ web …

Read More »Các nhà nghiên cứu phát hiện ra các gói NPM độc hại ăn cắp dữ liệu từ các ứng dụng và biểu mẫu web

Một cuộc tấn công chuỗi cung ứng phần mềm trên diện rộng đã nhắm mục tiêu vào trình quản lý gói NPM ít nhất kể từ tháng 12 năm 2021 với các mô-đun giả mạo được thiết kế để lấy cắp dữ liệu do người dùng nhập vào các biểu …

Read More »Một số loài sâu sử dụng quyền lực của chúng vì mục đích tốt

Người làm vườn biết rằng sâu rất tốt. Các chuyên gia an ninh mạng biết rằng sâu rất xấu. Rất tệ. Trên thực tế, sâu đúng là lực lượng xâm lấn mạnh nhất đối với cái ác mà thế giới điện toán biết đến. Sâu MyDoom giữ vị trí đáng …

Read More »