Các nhà điều hành chương trình Hive ransomware-as-a-service (RaaS) đã đại tu phần mềm mã hóa tệp của họ để chuyển hoàn toàn sang Rust và áp dụng một phương pháp mã hóa phức tạp hơn.

“Với biến thể mới nhất mang một số nâng cấp lớn, Hive cũng chứng minh nó là một trong những họ ransomware phát triển nhanh nhất, minh chứng cho hệ sinh thái ransomware thay đổi liên tục”, Microsoft Threat Intelligence Center (MSTIC) cho biết trong một báo cáo hôm thứ Ba.

Hive, được quan sát lần đầu tiên vào tháng 6 năm 2021, đã nổi lên như một trong những nhóm RaaS sung mãn nhất, chiếm 17 cuộc tấn công chỉ trong tháng 5 năm 2022, cùng với Black Basta và Conti.

Sự chuyển đổi từ GoLang sang Rust khiến Hive trở thành dòng ransomware thứ hai sau BlackCat được viết bằng ngôn ngữ lập trình, cho phép phần mềm độc hại có thêm các lợi ích như an toàn bộ nhớ và kiểm soát sâu hơn các tài nguyên cấp thấp cũng như tận dụng một loạt các của các thư viện mật mã.

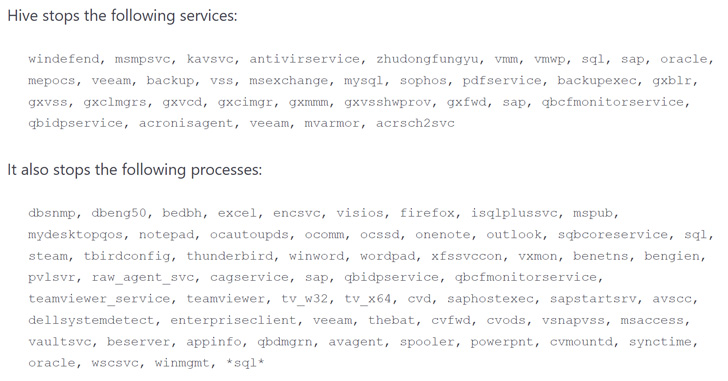

Những gì nó cũng mang lại là khả năng hiển thị phần mềm độc hại chống lại kỹ thuật đảo ngược, làm cho nó dễ lẩn tránh hơn. Hơn nữa, nó đi kèm với các tính năng để chấm dứt các dịch vụ và quy trình liên quan đến các giải pháp bảo mật có thể khiến nó dừng hoạt động.

Hive không khác với các họ ransomware khác ở chỗ nó xóa các bản sao lưu để ngăn khôi phục, nhưng điều thay đổi đáng kể trong biến thể dựa trên Rust mới là cách tiếp cận mã hóa tệp của nó.

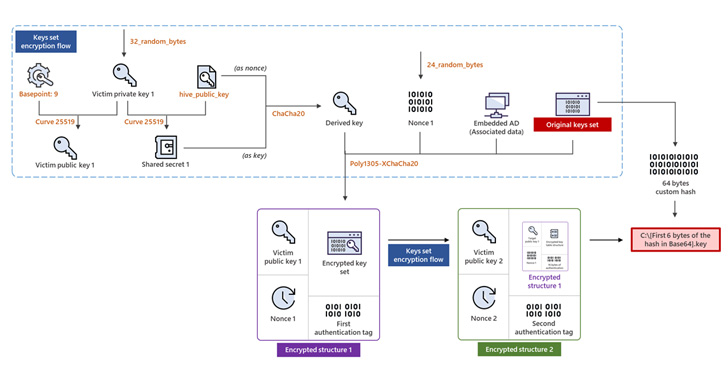

“Thay vì nhúng một khóa được mã hóa vào mỗi tệp mà nó mã hóa, nó tạo ra hai bộ khóa trong bộ nhớ, sử dụng chúng để mã hóa các tệp, sau đó mã hóa và ghi các bộ vào thư mục gốc của ổ đĩa mà nó mã hóa, cả hai đều có phần mở rộng .key “, MSTIC giải thích.

Để xác định khóa nào trong số hai khóa được sử dụng để khóa một tệp cụ thể, một tệp được mã hóa được đổi tên để bao gồm tên tệp chứa khóa sau đó được theo sau bởi dấu gạch dưới và chuỗi được mã hóa Base64 (ví dụ: “C: myphoto.jpg .l0Zn68cb _ -B82BhIaGhI8 “) trỏ đến hai vị trí khác nhau trong tệp .key tương ứng.

Các phát hiện được đưa ra khi tác nhân đe dọa đằng sau ransomware AstraLocker ít được biết đến hơn đã ngừng hoạt động và phát hành một công cụ giải mã như một phần của sự chuyển đổi sang crytojacking, Bleeping Computer đưa tin trong tuần này.

Nhưng trong một dấu hiệu cho thấy bối cảnh tội phạm mạng đang thay đổi liên tục, các nhà nghiên cứu an ninh mạng đã phát hiện ra một họ ransomware mới có tên RedAlert (hay còn gọi là N13V) có khả năng nhắm mục tiêu cả máy chủ windows và Linux VMWare ESXi.

.