Một tác nhân đe dọa kỹ thuật phức tạp được gọi là SeaFlower đã nhắm mục tiêu đến người dùng Android và iOS như một phần của chiến dịch mở rộng bắt chước các trang web ví tiền điện tử chính thức có ý định phân phối các ứng dụng có hậu quả làm tiêu hao tiền của nạn nhân.

Được phát hiện lần đầu tiên vào tháng 3 năm 2022, cụm hoạt động “gợi ý[s] mối quan hệ bền chặt với một thực thể nói tiếng Trung chưa được phát hiện “, dựa trên tên người dùng macOS, nhận xét mã nguồn trong mã backdoor và việc lạm dụng Mạng phân phối nội dung của Alibaba (CDN).

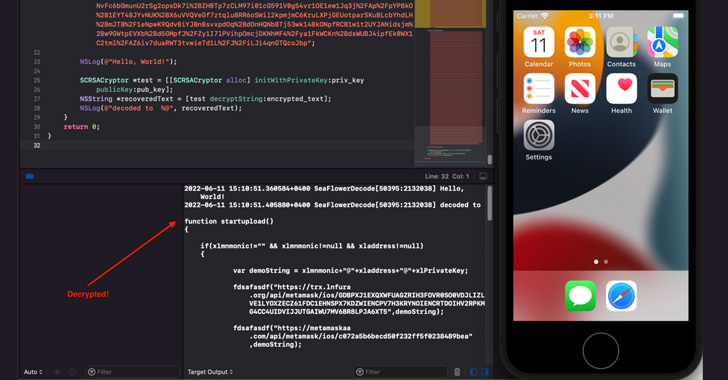

Taha Karim của Confiant cho biết: “Cho đến ngày hôm nay, mục tiêu chính hiện tại của SeaFlower là sửa đổi ví Web3 với mã cửa hậu cuối cùng loại bỏ cụm từ hạt giống,” Taha Karim của Confiant cho biết trong một phần kỹ thuật sâu về chiến dịch.

Các ứng dụng được nhắm mục tiêu bao gồm các phiên bản Android và iOS của Coinbase Wallet, MetaMask, TokenPocket và imToken.

Phương thức hoạt động của SeaFlower liên quan đến việc thiết lập các trang web nhân bản hoạt động như một đường dẫn để tải xuống các phiên bản đã được trojan hóa của các ứng dụng ví hầu như không thay đổi so với các bản sao ban đầu ngoại trừ việc bổ sung mã mới được thiết kế để tách cụm từ hạt giống đến một miền từ xa.

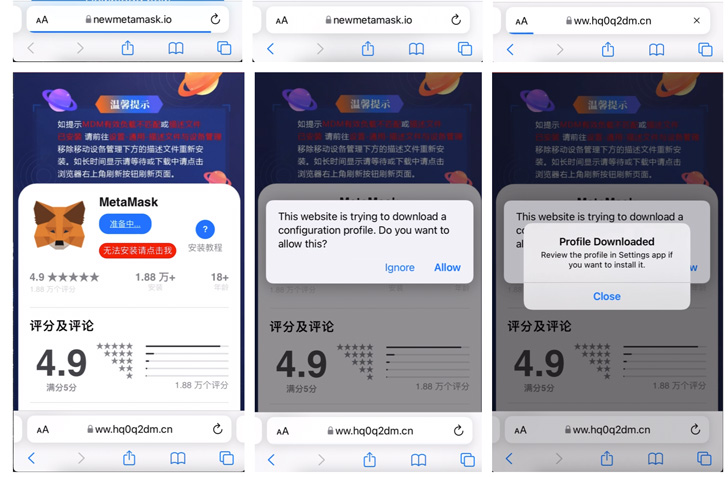

Hoạt động độc hại cũng được thiết kế để nhắm mục tiêu người dùng iOS bằng cách cung cấp các cấu hình cho phép truyền ứng dụng vào thiết bị.

Đối với việc người dùng tình cờ phát hiện các trang web cung cấp ví lừa đảo này như thế nào, cuộc tấn công sử dụng các kỹ thuật đầu độc SEO trên các công cụ tìm kiếm của Trung Quốc như Baidu và Sogou để các cụm từ tìm kiếm như “tải xuống MetaMask iOS” được lắp ráp để hiển thị các trang tải xuống từng ổ trên đầu. của trang kết quả tìm kiếm.

Nếu có bất cứ điều gì, tiết lộ một lần nữa nhấn mạnh cách các kẻ đe dọa đang ngày càng để ý đến các nền tảng Web3 phổ biến nhằm mục đích cướp dữ liệu nhạy cảm và lừa đảo chuyển tiền ảo.

.