Tuyên bố từ chối trách nhiệm: Bài viết này nhằm cung cấp thông tin chi tiết về các mối đe dọa mạng mà cộng đồng người dùng CrowdSec đã nhìn thấy.

Hàng chục nghìn máy có thể cho chúng ta biết điều gì về các hoạt động bất hợp pháp của hacker?

Bạn có nhớ cảnh đó trong Batman – The Dark Knight, nơi Người dơi sử dụng một hệ thống tổng hợp dữ liệu âm thanh đang hoạt động từ vô số điện thoại di động để tạo ra một nguồn cấp dữ liệu siêu âm về những gì đang diễn ra tại bất kỳ địa điểm nhất định nào không?

Đó là một sự tương đồng thú vị với những gì chúng tôi làm tại CrowdSec. Bằng cách tổng hợp các tín hiệu xâm nhập từ cộng đồng của chúng tôi, chúng tôi có thể đưa ra một bức tranh rõ ràng về những gì đang diễn ra về nạn hack bất hợp pháp trên thế giới.

Sau 2 năm hoạt động và phân tích 1 triệu tín hiệu xâm nhập hàng ngày từ hàng chục nghìn người dùng ở 160 quốc gia, chúng tôi bắt đầu có nguồn cấp dữ liệu toàn cầu chính xác về các mối đe dọa mạng “Batman sonar”. Và có một số điều thú vị cần phác thảo.

Một mối đe dọa mạng với nhiều mặt

Trước hết, mối đe dọa mạng toàn cầu rất linh hoạt. Chúng ta thấy gì khi xem xét các loại tấn công được báo cáo, nguồn gốc của chúng và Hệ thống tự trị (AS) đằng sau các địa chỉ IP độc hại?

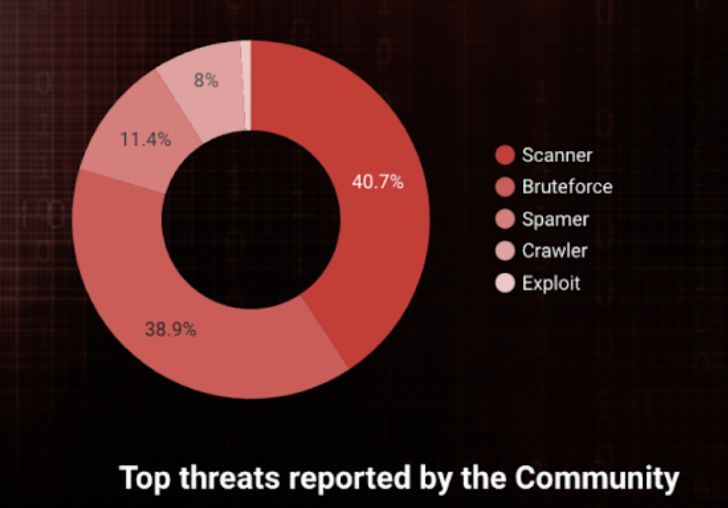

Máy quét và các nỗ lực Brute force vẫn là những vectơ xâm nhập phổ biến nhất mà cộng đồng của chúng tôi nhìn thấy và xếp hạng # 1. Khá logic, vì giám sát là bước đầu tiên để tiến tới một cuộc xâm nhập tiên tiến hơn. Các hoạt động quét mà cộng đồng của chúng tôi nhìn thấy chủ yếu là quét cổng hoặc thăm dò dựa trên HTTP.

Trong số các kiểu xâm nhập khác nhau được tin tặc sử dụng, các nỗ lực vũ phu vào các dịch vụ nhạy cảm (SSH, email, URL quản trị, v.v.) là # 2. Không phải là thông tin đột phá, nhưng khi các nghiên cứu chỉ ra rằng các cuộc tấn công vũ phu chiếm 6% các cuộc tấn công mạng trên thế giới, không có gì ngạc nhiên khi thấy nó chiếm ưu thế, đặc biệt là vì nó vẫn là một trong những cách dễ dàng nhất và rẻ nhất để tự động hóa và triển khai. (xin chào các bạn nhỏ script). Bởi vì nó khá dễ dàng để truy cập, người ta sẽ nghĩ rằng nó hiếm khi hoạt động, nhưng này, 6%!

Log4J vẫn chưa phải là một thỏa thuận được thực hiện

Trong số những nỗ lực khai thác phổ biến nhất mà cộng đồng của chúng tôi thấy, chúng tôi có Log4j. Bạn thực sự đã thích thú với cơn bão năm ngoái về cách một tiện ích ghi nhật ký mã nguồn mở đơn giản dành cho Apache với lỗ hổng bảo mật đã chiếm lĩnh thế giới an ninh mạng và khiến các chuyên gia an ninh mạng không ngừng đau đầu. Và tất nhiên, thế giới tội phạm rất vui khi khai thác nó bằng các chương trình quét tự động tìm kiếm các dịch vụ dễ bị tấn công.

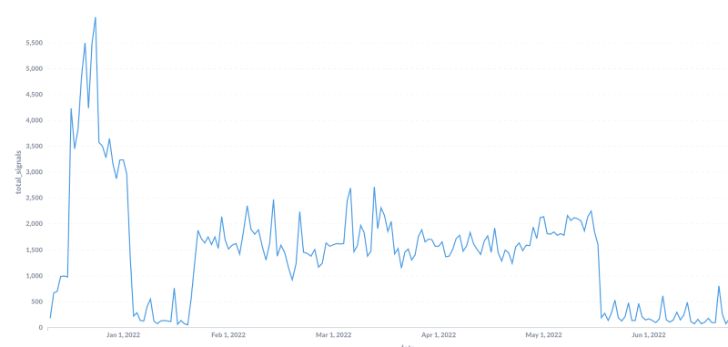

Chà, cộng đồng của chúng ta đã chứng kiến cơn bão. Khi đỉnh tháng 12 sau khi tiết lộ thông qua, mọi thứ đã lắng xuống một chút, nhưng các hoạt động quét Log4j đã bắt đầu trở lại, mặc dù ở mức thấp hơn nhưng không đổi, được thúc đẩy bởi các bot.

Thông điệp chính là nếu bạn nghĩ mình được bảo vệ vì cơn bão “thị phi” đi qua, hãy suy nghĩ lại.

Vẫn có một hoạt động rất tích cực đang tìm cách sử dụng lỗ hổng bảo mật.

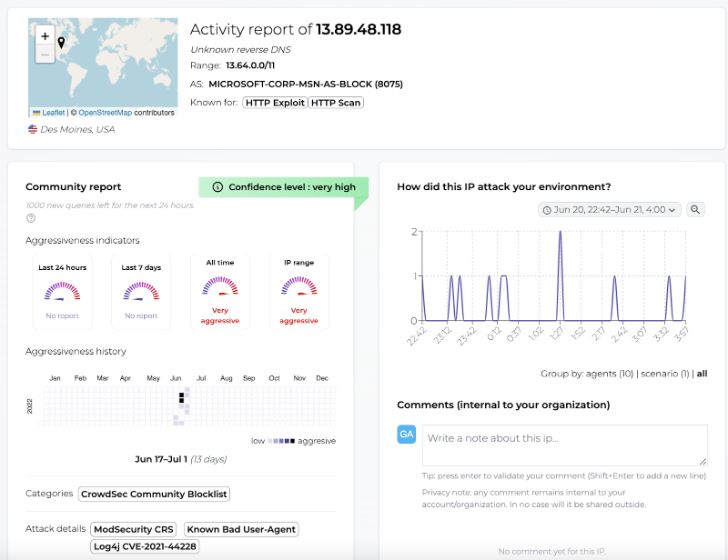

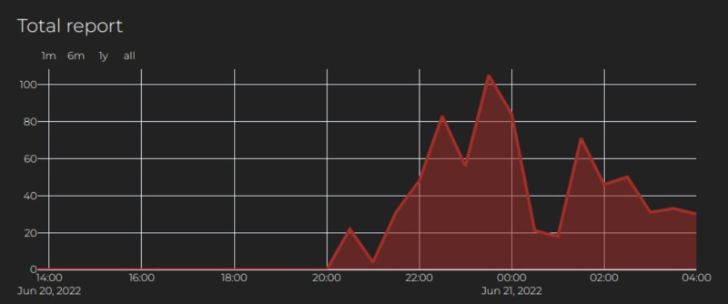

Ví dụ: một vài tuần trước, một lượng lớn cộng đồng của chúng tôi đã bị quét vì địa chỉ IP 13.89.48.118 đã được hơn 500 người dùng báo cáo trong vòng chưa đầy 12 giờ. Nó đã tham gia hơn 20000 địa chỉ IP khác trong danh sách chặn của cộng đồng để khắc phục.

Địa chỉ IP: tài nguyên cốt lõi của tội phạm mạng

Địa chỉ IP hiếm khi ác ý mãi mãi và danh tiếng của chúng có thể thay đổi từ ngày này sang ngày khác. Với việc cộng đồng liên tục chia sẻ thông tin về chúng, bất kỳ bản cập nhật nào cũng có thể được chuyển ngay lập tức cho người dùng. Về lâu dài, nó cung cấp dữ liệu vô giá về thời gian tồn tại của địa chỉ IP.

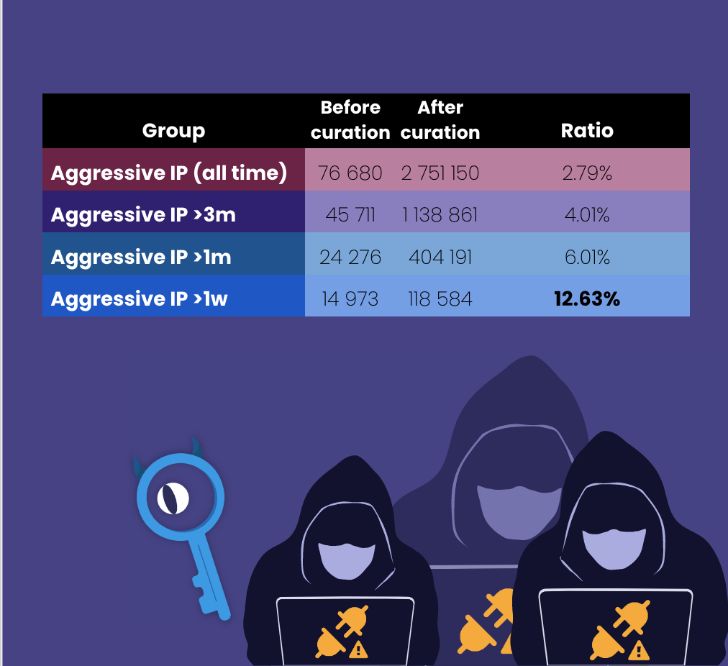

Đây là ảnh chụp nhanh về số lượng địa chỉ IP đã hạ cánh trong các hồ dữ liệu CrowdSec (được gắn cờ là độc hại). Điều thú vị cần lưu ý là tội phạm mạng thực sự đang thay đổi các IP mà chúng đang sử dụng để thực hiện các cuộc tấn công của chúng:

* chỉ 2,79% trong số này là thành viên thường trực trong cơ sở dữ liệu của chúng tôi

* 12,63% tổng số IP đã thu thập thay đổi mỗi tuần

* Tỷ lệ gia hạn hàng ngày là 1,8%

** Các hệ thống tự quản có các cách tiếp cận khác nhau để giảm thiểu các IP bị xâm phạm **

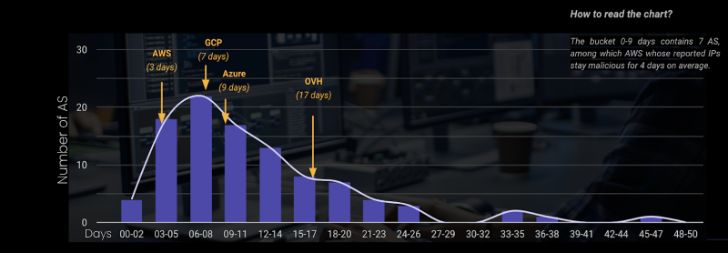

Mỗi IP là một phần của nhóm địa chỉ được quản lý bởi AS (Hệ thống tự trị). AS là một mạng mở rộng hoặc một nhóm các mạng có chính sách định tuyến thống nhất. Mọi máy tính hoặc thiết bị kết nối Internet đều được kết nối với AS. Thông thường, mỗi AS được vận hành bởi một tổ chức lớn, chẳng hạn như một nhà cung cấp dịch vụ Internet (ISP), một công ty công nghệ doanh nghiệp lớn, một trường đại học hoặc một cơ quan chính phủ, và như vậy, chịu trách nhiệm về địa chỉ IP.

Mỗi IP tích cực được chia sẻ bởi cộng đồng CrowdSec đều được làm giàu bởi AS của nó. Điều này, kết hợp với dữ liệu về thời gian tích cực, có thể cung cấp một bức tranh rõ ràng về cách AS quản lý các IP bị xâm phạm.

Trong khi nhìn đơn giản vào số lượng tài sản bị xâm phạm có thể là một góc độ, nó sẽ không nhất thiết phải công bằng. Không phải tất cả các nhà khai thác đều có quy mô như nhau và một số đang lưu trữ các dịch vụ “rủi ro hơn” (xin chào PHP CMS đã lỗi thời) hơn những nhà khai thác khác.

Thời lượng ác ý trung bình của tất cả các IP trong cùng một AS cho thấy sự cẩn trọng của nhà điều hành trong việc xác định và xử lý các tài sản bị xâm phạm. Sự phân bố thời lượng trung bình được hiển thị với các mũi tên trỏ đến vị trí của AS được báo cáo nhiều nhất cho các nhà cung cấp đám mây hàng đầu. Ví dụ: tại AWS, các địa chỉ bị xâm nhập vẫn bị xâm phạm trong trung bình 3 ngày. Azure 9 ngày. Ở cuối biểu đồ, AS từ Trung Quốc hoặc Nga (ngạc nhiên là…) “ít nhanh nhạy hơn” khi hành động khi các IP bị xâm phạm.

Bài viết này nhằm cung cấp một cái nhìn tổng quan về hoạt động của mối đe dọa và thông tin tình báo mà người dùng CrowdSec nhìn thấy hàng ngày. Vui lòng tham khảo phiên bản đầy đủ của báo cáo tại đây nếu bạn muốn biết thêm chi tiết.

.