Các thực thể quân sự ở Bangladesh tiếp tục phải hứng chịu các cuộc tấn công mạng kéo dài bởi một mối đe dọa dai dẳng tiên tiến được theo dõi là Bitter.

“Thông qua các tệp tài liệu độc hại và các giai đoạn phần mềm độc hại trung gian, các tác nhân đe dọa tiến hành gián điệp bằng cách triển khai Trojan Truy cập Từ xa”, công ty an ninh mạng SECUINFRA cho biết trong một bài viết mới được công bố vào ngày 5 tháng 7.

Các phát hiện từ công ty có trụ sở tại Berlin được xây dựng dựa trên một báo cáo trước đó của Cisco Talos vào tháng 5, trong đó tiết lộ việc mở rộng của nhóm trong việc nhắm mục tiêu tấn công các tổ chức chính phủ Bangladesh bằng một cửa sau gọi là ZxxZ.

Bitter, cũng được theo dõi dưới tên mã APT-C-08 và T-APT-17, được cho là hoạt động từ ít nhất là cuối năm 2013 và có hồ sơ theo dõi nhắm mục tiêu vào Trung Quốc, Pakistan và Ả Rập Xê Út bằng các công cụ khác nhau như BitterRAT và ArtraDownloader.

Chuỗi tấn công mới nhất do SECUINFRA trình bày chi tiết được cho là đã được tiến hành vào giữa tháng 5 năm 2022, bắt nguồn từ một tài liệu Excel được vũ khí hóa có khả năng được phân phối thông qua một email lừa đảo trực tuyến mà khi mở ra, nó sẽ khai thác Microsoft Equation Editor (CVE-2018 -0798) để loại bỏ tệp nhị phân giai đoạn tiếp theo từ máy chủ từ xa.

ZxxZ (hoặc MuuyDownloader của Trung tâm Tình báo Mối đe dọa Qi-Anxin), được gọi là tải trọng tải xuống, được triển khai trong Visual C ++ và hoạt động như một bộ cấy ghép giai đoạn hai cho phép kẻ thù triển khai phần mềm độc hại bổ sung.

Thay đổi đáng chú ý nhất trong phần mềm độc hại là nó đã bỏ sử dụng “ZxxZ” làm dấu phân tách được sử dụng khi gửi thông tin trở lại máy chủ command-and-control (C2) thay cho dấu gạch dưới, cho thấy rằng nhóm đang tích cực thực hiện các sửa đổi đối với mã nguồn của nó để nằm trong tầm ngắm.

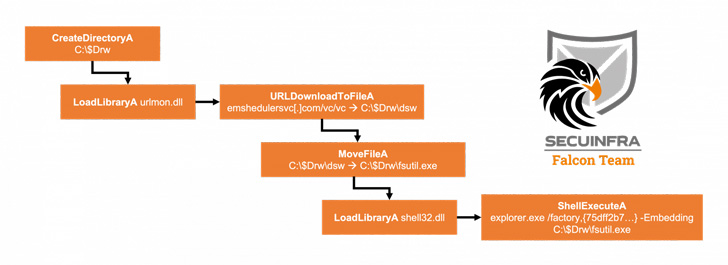

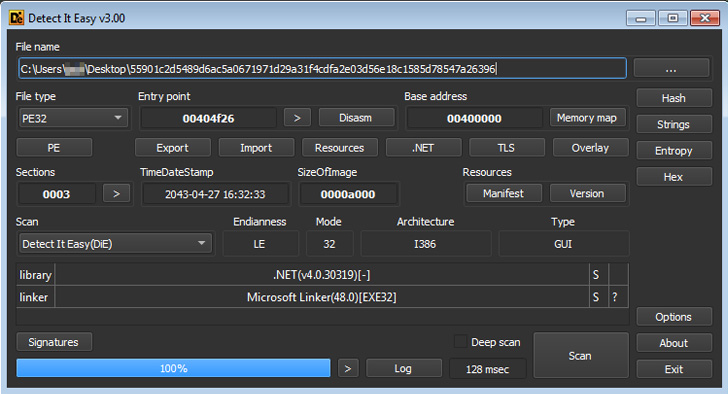

Cũng được kẻ đe dọa sử dụng trong các chiến dịch của nó là một backdoor có tên là Almond RAT, một RAT dựa trên .NET lần đầu tiên xuất hiện vào tháng 5 năm 2022 và cung cấp chức năng thu thập dữ liệu cơ bản và khả năng thực hiện các lệnh tùy ý. Ngoài ra, thiết bị cấy ghép sử dụng các kỹ thuật mã hóa chuỗi và mã hóa để tránh bị phát hiện và cản trở việc phân tích.

Các nhà nghiên cứu cho biết: “Các mục đích chính của Almond RATs dường như là khám phá hệ thống tệp, lọc dữ liệu và một cách để tải thêm các công cụ / thiết lập tính bền bỉ”. “Thiết kế của các công cụ dường như được sắp xếp theo cách mà nó có thể nhanh chóng được sửa đổi và điều chỉnh cho phù hợp với tình huống tấn công hiện tại.”

.