Apple gần đây đã sửa một lỗ hổng bảo mật trong hệ điều hành macOS có khả năng bị kẻ đe dọa lợi dụng để bỏ qua “vô số cơ chế bảo mật cơ bản của macOS” và chạy mã tùy ý.

Nhà nghiên cứu bảo mật Patrick Wardle đã trình bày chi tiết về phát hiện này trong một loạt các tweet vào thứ Năm. Được theo dõi là CVE-2021-30853 (điểm CVSS: 5.5), vấn đề liên quan đến tình huống trong đó một ứng dụng macOS giả mạo có thể vượt qua các cuộc kiểm tra của Gatekeeper, điều này đảm bảo rằng chỉ những ứng dụng đáng tin cậy mới có thể chạy và chúng đã vượt qua một quy trình tự động có tên là “ứng dụng công chứng. “

Nhà sản xuất iPhone, cho biết Gordon Long of Box đã báo cáo lỗ hổng, cho biết họ đã giải quyết điểm yếu này bằng các biện pháp kiểm tra được cải thiện như một phần của bản cập nhật macOS 11.6 được phát hành chính thức vào ngày 20 tháng 9 năm 2021.

“Những lỗi như vậy thường đặc biệt ảnh hưởng đến người dùng macOS hàng ngày vì chúng cung cấp phương tiện để tác giả phần mềm quảng cáo và phần mềm độc hại lách qua các cơ chế bảo mật của macOS, … các cơ chế mà nếu không sẽ cản trở các nỗ lực lây nhiễm”, Wardle cho biết trong một bài viết kỹ thuật về lỗ hổng này.

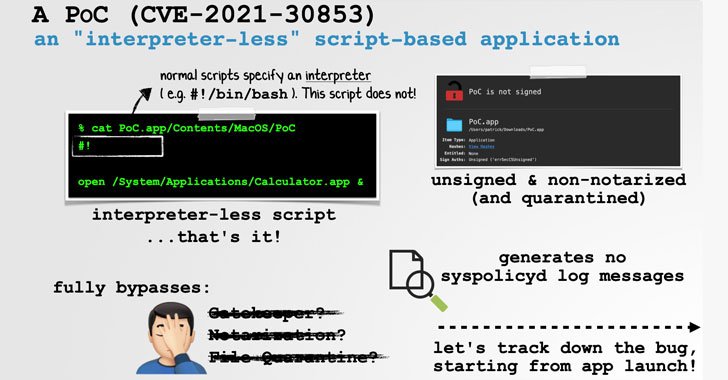

Cụ thể, lỗi không chỉ xảy ra xung quanh Gatekeeper mà còn cả các yêu cầu công chứng của File Quarantine và macOS, cho phép một cách hiệu quả một tệp PDF tưởng như vô hại có thể xâm phạm toàn bộ hệ thống chỉ bằng cách mở nó. Theo Wardle, vấn đề bắt nguồn từ thực tế là một ứng dụng dựa trên tập lệnh không được ký, không được công chứng không thể chỉ định rõ ràng một trình thông dịch, dẫn đến việc bỏ qua hoàn toàn.

Cần lưu ý rằng một chỉ thị thông dịch shebang – ví dụ: #! / Bin / sh hoặc #! / Bin / bash – thường được sử dụng để phân tích cú pháp và thông dịch một chương trình shell. Nhưng trong cuộc tấn công tình huống biên này, kẻ thù có thể tạo ra một ứng dụng sao cho dòng shebang được kết hợp mà không cần cung cấp trình thông dịch (ví dụ: #!) Và vẫn khiến hệ điều hành cơ bản khởi chạy tập lệnh mà không cần đưa ra bất kỳ cảnh báo nào.

Điều này là như vậy bởi vì “macOS sẽ (lại) cố gắng thực thi không thành công [‘interpreter-less' script-based app] qua shell (‘/ bin / sh') “sau lần đầu không thành công, Wardle giải thích.

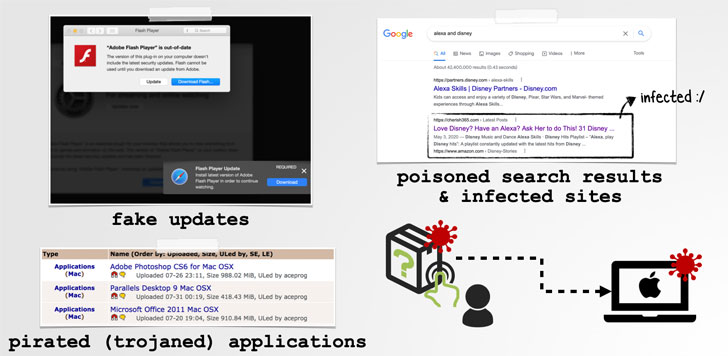

Nói cách khác, các tác nhân đe dọa có thể khai thác lỗ hổng này bằng cách lừa mục tiêu của họ mở một ứng dụng giả mạo có thể được ngụy trang dưới dạng các bản cập nhật Adobe Flash Player hoặc các phiên bản trojanized của các ứng dụng hợp pháp như microsoft office, do đó, có thể được phân phối thông qua một phương thức được gọi là đầu độc tìm kiếm trong đó những kẻ tấn công tăng thứ hạng công cụ tìm kiếm của các trang web lưu trữ phần mềm độc hại của họ một cách giả tạo để thu hút các nạn nhân tiềm năng.

Đây không phải là lần đầu tiên lỗi được phát hiện trong quy trình Gatekeeper. Đầu tháng 4 này, Apple đã nhanh chóng tiến hành vá một lỗ hổng zero-day (CVE-2021-30657) sau đó được khai thác tích cực có thể phá vỡ tất cả các biện pháp bảo mật, do đó cho phép phần mềm chưa được phê duyệt chạy trên máy Mac.

Sau đó vào tháng 10, Microsoft đã tiết lộ một lỗ hổng có tên “Shrootless” (CVE-2021-30892), có thể được tận dụng để thực hiện các hoạt động tùy ý, nâng cao đặc quyền root và cài đặt rootkit trên các thiết bị bị xâm nhập. Apple cho biết họ đã khắc phục sự cố bằng các hạn chế bổ sung như một phần của bản cập nhật bảo mật được phát hành vào ngày 26 tháng 10 năm 2021.

.