Ngày 19 tháng 12 năm 2022Ravie Lakshmanan Bảo mật phần mềm / Chuỗi cung ứng Các nhà nghiên cứu an ninh mạng đã phát hiện ra một gói độc hại mới trên kho lưu trữ Python Package Index (PyPI) mạo danh bộ công cụ phát triển phần mềm (SDK) cho …

Read More »Các cuộc tấn công nghiêm trọng có thể đã được dàn dựng thông qua lỗ hổng Amazon ECR Public Gallery này

Ngày 13 tháng 12 năm 2022Ravie LakshmananBảo mật phần mềm / Bảo mật đám mây Theo công ty bảo mật đám mây Lightspin, một lỗ hổng bảo mật nghiêm trọng đã được tiết lộ trong Phòng trưng bày công cộng của Cơ quan đăng ký bộ chứa đàn hồi Amazon …

Read More »Các nhà nghiên cứu tiết lộ lỗ hổng chuỗi cung ứng ảnh hưởng đến cơ sở dữ liệu đám mây của IBM cho PostgreSQL

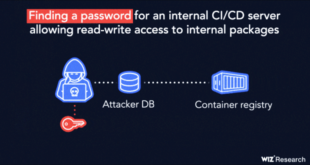

IBM đã khắc phục lỗ hổng bảo mật nghiêm trọng cao ảnh hưởng đến Cơ sở dữ liệu đám mây (ICD) cho sản phẩm PostgreSQL có khả năng bị khai thác để giả mạo kho lưu trữ nội bộ và chạy mã trái phép. Lỗ hổng leo thang đặc quyền …

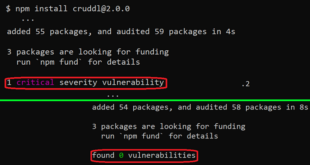

Read More »Các nhà nghiên cứu tìm ra cách các thư viện NPM độc hại có thể trốn tránh việc phát hiện lỗ hổng

Phát hiện mới từ công ty an ninh mạng JFrog cho thấy phần mềm độc hại nhắm mục tiêu vào hệ sinh thái npm có thể trốn tránh kiểm tra bảo mật bằng cách lợi dụng “hành vi không mong muốn” trong công cụ giao diện dòng lệnh (CLI) npm. …

Read More »Các thiết bị Dell, HP và Lenovo được tìm thấy sử dụng các phiên bản OpenSSL lỗi thời

Một phân tích về hình ảnh chương trình cơ sở trên các thiết bị của Dell, HP và Lenovo đã tiết lộ sự hiện diện của các phiên bản lỗi thời của thư viện mật mã OpenSSL, nhấn mạnh rủi ro chuỗi cung ứng. Bộ công cụ phát triển EFI, …

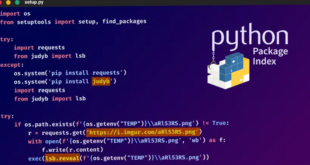

Read More »Kẻ đánh cắp W4SP liên tục nhắm mục tiêu các nhà phát triển Python trong cuộc tấn công chuỗi cung ứng đang diễn ra

Một cuộc tấn công chuỗi cung ứng đang diễn ra đã tận dụng các gói Python độc hại để phân phối phần mềm độc hại có tên là W4SP Stealer, với hơn hàng trăm nạn nhân đã mắc bẫy cho đến nay. Nhà nghiên cứu Jossef Harush của Checkmarx cho …

Read More »APT29 đã khai thác một tính năng của Windows để thỏa hiệp với mạng lưới pháp nhân ngoại giao châu Âu

Tác nhân quốc gia-nhà nước APT29 có liên kết với Nga đã bị phát hiện sử dụng một tính năng Windows “ít được biết đến hơn” có tên Chuyển vùng xác thực như một phần của cuộc tấn công nhằm vào một thực thể ngoại giao châu Âu giấu tên. …

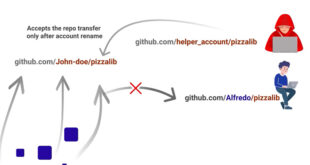

Read More »GitHub Repojacking Bug có thể đã cho phép những kẻ tấn công chiếm lấy kho của người dùng khác

Dịch vụ lưu trữ kho lưu trữ dựa trên đám mây GitHub đã giải quyết một lỗ hổng bảo mật mức độ nghiêm trọng có thể bị lợi dụng để tạo ra các kho lưu trữ độc hại và gắn kết các cuộc tấn công chuỗi cung ứng. Kỹ thuật …

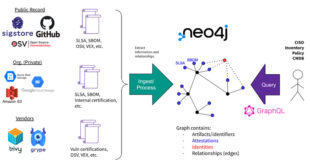

Read More »Google ra mắt Dự án nguồn mở GUAC để đảm bảo chuỗi cung ứng phần mềm

Hôm thứ Năm, Google đã thông báo rằng họ đang tìm kiếm những người đóng góp cho một sáng kiến nguồn mở mới được gọi là Đồ thị để Hiểu Thành phần Tạo tác, còn được gọi là GUAC, như một phần trong nỗ lực không ngừng nhằm củng cố …

Read More »Gói NPM độc hại Bị bắt chước Vật liệu Bắt chước Gói CSS Tailwind

Một gói NPM độc hại đã được phát hiện giả mạo là thư viện phần mềm hợp pháp cho Material Tailwind, một lần nữa cho thấy những nỗ lực của các tác nhân đe dọa nhằm phát tán mã độc trong kho phần mềm nguồn mở. Material Tailwind là một …

Read More »