IBM đã khắc phục lỗ hổng bảo mật nghiêm trọng cao ảnh hưởng đến Cơ sở dữ liệu đám mây (ICD) cho sản phẩm PostgreSQL có khả năng bị khai thác để giả mạo kho lưu trữ nội bộ và chạy mã trái phép.

Lỗ hổng leo thang đặc quyền (điểm CVSS: 8,8), được đặt tên là “Móc khóa địa ngục” của công ty bảo mật đám mây Wiz, đã được mô tả là “vector tấn công chuỗi cung ứng đầu tiên ảnh hưởng đến cơ sở hạ tầng của nhà cung cấp đám mây.”

Khai thác thành công lỗi này có thể cho phép tác nhân độc hại thực thi mã từ xa trong môi trường của khách hàng và thậm chí đọc hoặc sửa đổi dữ liệu được lưu trữ trong cơ sở dữ liệu PostgreSQL.

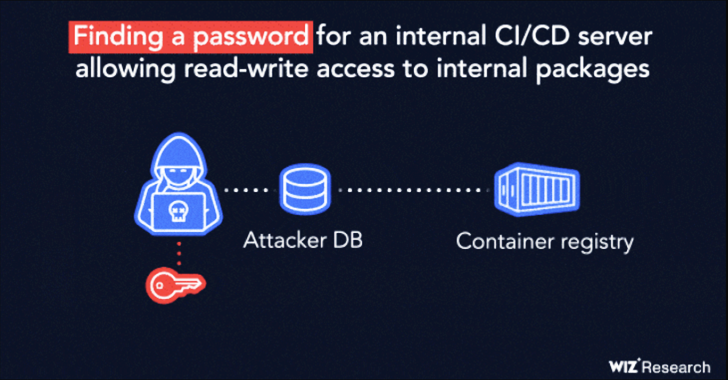

“Lỗ hổng bao gồm một chuỗi ba bí mật bị lộ (mã thông báo tài khoản dịch vụ kubernetes, mật khẩu đăng ký bộ chứa riêng, thông tin xác thực máy chủ CI/CD) cùng với quyền truy cập mạng quá dễ dãi vào các máy chủ xây dựng nội bộ”, Ronen Shustin và Shir Tamari, các nhà nghiên cứu của Wiz cho biết.

Hell's Keychain bắt đầu với một lỗ hổng SQL injection trong ICD cấp cho kẻ tấn công đặc quyền siêu người dùng (còn gọi là “ibm”), sau đó được sử dụng để thực thi các lệnh tùy ý trên máy ảo cơ bản lưu trữ phiên bản cơ sở dữ liệu.

Khả năng này được vũ khí hóa để truy cập tệp mã thông báo API Kubernetes, cho phép nỗ lực hậu khai thác rộng hơn liên quan đến việc lấy hình ảnh bộ chứa từ sổ đăng ký bộ chứa riêng của IBM, nơi lưu trữ hình ảnh liên quan đến ICD cho PostgreSQL và quét những hình ảnh đó để tìm bí mật bổ sung.

Các nhà nghiên cứu giải thích: “Các hình ảnh vùng chứa thường chứa mã nguồn độc quyền và các tạo phẩm nhị phân là tài sản trí tuệ của công ty”. “Chúng cũng có thể chứa thông tin mà kẻ tấn công có thể tận dụng để tìm thêm các lỗ hổng và thực hiện chuyển động bên trong môi trường nội bộ của dịch vụ.”

Wiz cho biết họ có thể trích xuất kho lưu trữ hiện vật nội bộ và thông tin đăng nhập FTP từ các tệp kê khai hình ảnh, cho phép truy cập đọc-ghi không bị cản trở một cách hiệu quả vào các kho lưu trữ đáng tin cậy và máy chủ xây dựng của IBM.

Một cuộc tấn công kiểu này có thể có sự phân nhánh nghiêm trọng, vì nó cho phép kẻ tấn công ghi đè lên các tệp tùy ý được sử dụng trong quá trình xây dựng hình ảnh PostgreSQL, sau đó sẽ được cài đặt trên mọi phiên bản cơ sở dữ liệu.

Gã khổng lồ công nghệ Mỹ, trong một tư vấn độc lập, nói rằng tất cả Cơ sở dữ liệu đám mây của IBM dành cho các phiên bản PostgreSQL đều có khả năng bị ảnh hưởng bởi lỗi này, nhưng lưu ý rằng họ không tìm thấy bằng chứng nào về hoạt động độc hại.

Nó nói thêm rằng các bản sửa lỗi đã được tự động áp dụng cho các phiên bản của khách hàng và không cần thực hiện thêm hành động nào. Các biện pháp giảm nhẹ đã được triển khai vào ngày 22 tháng 8 và ngày 3 tháng 9 năm 2022.

Các nhà nghiên cứu cho biết: “Những lỗ hổng này có thể đã bị khai thác bởi một tác nhân độc hại như một phần của chuỗi khai thác mở rộng mà đỉnh điểm là một cuộc tấn công chuỗi cung ứng trên nền tảng”.

Để giảm thiểu các mối đe dọa như vậy, các tổ chức nên giám sát môi trường đám mây của mình để biết các thông tin xác thực phân tán, thực thi các biện pháp kiểm soát mạng để ngăn chặn quyền truy cập vào máy chủ sản xuất và bảo vệ chống lại việc cạo sổ đăng ký vùng chứa.