Các ứng dụng ngân hàng từ Brazil đang bị nhắm mục tiêu bởi phiên bản khó nắm bắt hơn và lén lút hơn của trojan truy cập từ xa Android (RAT) có khả năng thực hiện các cuộc tấn công gian lận tài chính bằng cách đánh cắp mã xác thực hai yếu tố (2FA) và thực hiện các giao dịch giả mạo từ các thiết bị bị nhiễm bệnh để chuyển tiền từ tài khoản của nạn nhân vào tài khoản do kẻ đe dọa điều hành.

IBM X-Force được đặt tên là phần mềm độc hại ngân hàng cải tiến BrazKing, phiên bản trước của nó được Check Point Research gọi là PixStealer. RAT di động được nhìn thấy lần đầu tiên vào khoảng tháng 11 năm 2018, theo ThreatFainst.

“Hóa ra là các nhà phát triển của nó đã làm việc để làm cho phần mềm độc hại nhanh nhẹn hơn trước đây, di chuyển cơ chế lớp phủ cốt lõi của nó để kéo các màn hình lớp phủ giả từ máy chủ lệnh và điều khiển (C2) trong thời gian thực”, IBM X-Force nhà nghiên cứu Shahar Tavor đã lưu ý trong một nghiên cứu kỹ thuật sâu được công bố vào tuần trước. “Phần mềm độc hại […] cho phép kẻ tấn công ghi lại các lần nhấn phím, trích xuất mật khẩu, tiếp quản, bắt đầu giao dịch và lấy các chi tiết ủy quyền giao dịch khác để hoàn tất. “

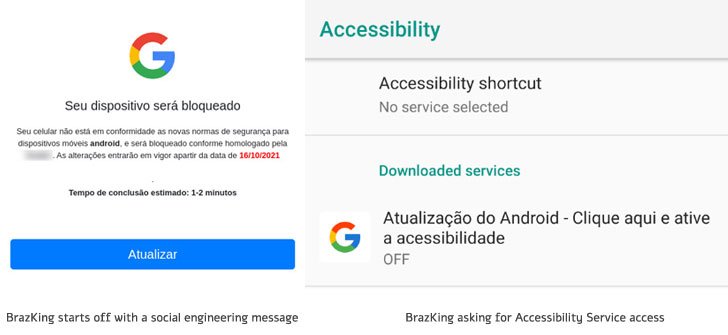

Quy trình lây nhiễm bắt đầu bằng một thông báo kỹ thuật xã hội bao gồm liên kết đến trang web HTTPS cảnh báo các nạn nhân tiềm năng về các vấn đề bảo mật trong thiết bị của họ, đồng thời nhắc nhở tùy chọn cập nhật hệ điều hành lên phiên bản mới nhất. Tuy nhiên, để các cuộc tấn công thành công, người dùng sẽ phải bật một cách rõ ràng một cài đặt để cài đặt ứng dụng từ các nguồn không xác định.

BrazKing, giống như người tiền nhiệm của nó, lạm dụng quyền truy cập để thực hiện các cuộc tấn công lớp phủ trên các ứng dụng ngân hàng, nhưng thay vì truy xuất màn hình giả từ một URL được mã hóa cứng và hiển thị nó trên đầu ứng dụng hợp pháp, quá trình này hiện được tiến hành ở phía máy chủ để Danh sách các ứng dụng được nhắm mục tiêu có thể được sửa đổi mà không cần thực hiện các thay đổi đối với chính phần mềm độc hại.

Tavor nói.

Các trojan ngân hàng như BrazKing đặc biệt xảo quyệt ở chỗ sau khi cài đặt, chúng chỉ yêu cầu nạn nhân thực hiện một hành động duy nhất, tức là bật Dịch vụ trợ năng của Android, để giải phóng hoàn toàn các chức năng độc hại của chúng. Được trang bị các quyền cần thiết, phần mềm độc hại thu thập thông tin từ máy bị nhiễm, bao gồm đọc tin nhắn SMS, ghi lại các tổ hợp phím và truy cập danh sách liên hệ.

Nhà nghiên cứu Lukas Stefanko của ESET cho biết: “Accessibility Service từ lâu đã được biết đến là gót chân Achilles của hệ điều hành Android.

Trên hết, phần mềm độc hại cũng thực hiện một số bước để cố gắng tự bảo vệ sau khi nó đã được cài đặt để tránh bị phát hiện và loại bỏ. BrazKing được thiết kế để giám sát người dùng khi họ khởi chạy giải pháp chống vi-rút hoặc mở màn hình gỡ cài đặt của ứng dụng và nếu có, hãy nhanh chóng đưa họ về màn hình chính trước khi có thể thực hiện bất kỳ hành động nào.

Tavor giải thích: “Nếu người dùng cố gắng khôi phục thiết bị về cài đặt nhà máy, BrazKing sẽ nhanh chóng nhấn vào nút ‘Quay lại' và ‘Màn hình chính', ngăn họ xóa phần mềm độc hại theo cách đó.

Mục tiêu cuối cùng của phần mềm độc hại là cho phép kẻ thù tương tác với các ứng dụng đang chạy trên thiết bị, giữ các tab trên ứng dụng mà người dùng đang xem tại bất kỳ thời điểm nào, ghi lại các lần nhấn phím đã nhập trong ứng dụng ngân hàng và hiển thị màn hình che phủ gian lận để hút máu số PIN và mã 2FA của thẻ thanh toán, và cuối cùng thực hiện các giao dịch trái phép.

Tavor cho biết: “Các trojan ngân hàng trên máy tính để bàn lớn từ lâu đã từ bỏ lĩnh vực ngân hàng tiêu dùng để lấy các khoản tiền thưởng lớn hơn trong gian lận BEC, các cuộc tấn công ransomware và các vụ trộm cá nhân có giá trị cao”. “Điều này, cùng với xu hướng chuyển đổi ngân hàng trực tuyến sang di động đang diễn ra, đã gây ra khoảng trống trong đấu trường tội phạm mạng ngầm bị lấp đầy bởi phần mềm độc hại ngân hàng di động.”

.