Ngày 31 tháng 5 năm 2023Ravie LakshmananĐe dọa mạng / Phần mềm độc hại

Các tác nhân đe dọa đằng sau RomCom RAT đang tận dụng một mạng lưới các trang web giả mạo quảng cáo các phiên bản giả mạo của phần mềm phổ biến ít nhất kể từ tháng 7 năm 2022 để xâm nhập vào các mục tiêu.

Công ty an ninh mạng Trend Micro đang theo dõi cụm hoạt động có tên Void Rabisu, còn được gọi là Tropical Scorpius (Unit 42) và UNC2596 (Mandiant).

Các nhà nghiên cứu bảo mật Feike Hacquebord, Stephen Hilt, Fernando Merces và Lord Alfred Remorin cho biết: “Những trang web thu hút này rất có thể chỉ dành cho một số lượng nhỏ mục tiêu, do đó khiến việc phát hiện và phân tích trở nên khó khăn hơn”.

RomCom RAT lần đầu tiên được ghi lại bởi Đơn vị 42 của Palo Alto Networks vào tháng 8 năm 2022, liên kết nó với một nhóm có động cơ tài chính đang triển khai Cuba Ransomware (còn gọi là COLDDRAW). Điều đáng chú ý là không có bằng chứng nào cho thấy băng nhóm ransomware có bất kỳ mối liên hệ hoặc liên kết nào với Cộng hòa Cuba.

Kể từ đó, trojan truy cập từ xa đã được sử dụng nhiều trong các cuộc tấn công nhắm vào các cơ quan nhà nước và hệ thống quân sự của Ukraine thông qua các phiên bản giả mạo của phần mềm hợp pháp. Các mục tiêu bị cô lập khác đã được đặt ở Châu Mỹ và Châu Á.

Void Rabisu cũng đã được quan sát thấy đang lạm dụng Google Ads để lừa người dùng truy cập vào các trang web thu hút như một phần của các cuộc tấn công có mục tiêu hẹp, khiến nó trở thành sự bổ sung mới nhất trong danh sách dài các tác nhân đe dọa đang tìm cách mới để giành quyền truy cập ban đầu vào hệ thống của nạn nhân.

“RomCom đã sử dụng hành vi lừa đảo trực tiếp chống lại một thành viên của quốc hội Châu Âu vào tháng 3 năm 2022, nhưng lại nhắm mục tiêu vào một công ty quốc phòng Châu Âu vào tháng 10 năm 2022 bằng một quảng cáo Google Ads dẫn đến một trang đích trung gian sẽ chuyển hướng đến một trang web thu hút RomCom,” Trend Micro nói.

Điều này chỉ ra rằng kẻ thù đã kết hợp phương pháp nhắm mục tiêu của mình để bao gồm các chiến thuật liên quan đến cả các tác nhân tội phạm mạng và các nhóm quốc gia.

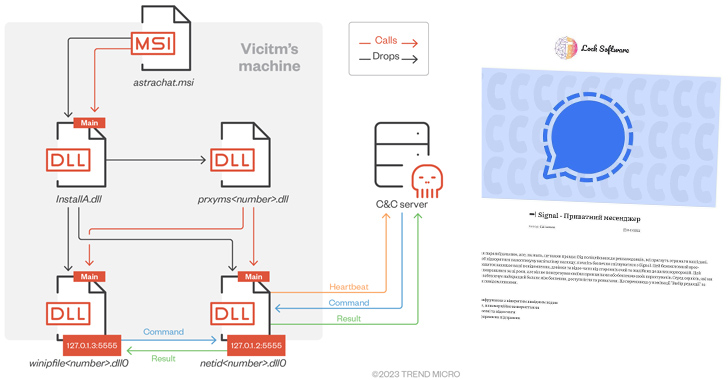

Sự thay đổi trong cách sử dụng RomCom RAT như một cửa hậu cho các cuộc xâm nhập có mục tiêu đã được bổ sung bằng những cải tiến đáng kể đối với phần mềm độc hại giúp tăng số lượng lệnh được hỗ trợ từ 20 lên 49, cho phép nó thực hiện toàn quyền kiểm soát đối với các máy chủ bị xâm nhập.

HỘI THẢO TRỰC TUYẾN SẮP TỚI

Zero Trust + Lừa đảo: Học cách qua mặt những kẻ tấn công!

Khám phá cách Deception có thể phát hiện các mối đe dọa nâng cao, ngăn chặn chuyển động ngang và nâng cao chiến lược Zero Trust của bạn. Tham gia hội thảo trên web sâu sắc của chúng tôi!

Giữ chỗ ngồi của tôi!

Điều này cũng bao gồm khả năng tải xuống các tải trọng bổ sung để chụp ảnh màn hình, lấy dữ liệu ví tiền điện tử, hút tin nhắn trò chuyện và thông tin đăng nhập FTP, đồng thời sử dụng trình đánh cắp mật khẩu trình duyệt có tên là StealDeal.

Một khía cạnh đáng chú ý khác của các cuộc tấn công là việc sử dụng chứng chỉ để tạo uy tín cho những người cài đặt phần mềm độc hại, với các mẫu được ký bởi các công ty dường như vô hại có trụ sở tại Hoa Kỳ và Canada.

Các nhà nghiên cứu cho biết: “Ranh giới đang mờ đi giữa tội phạm mạng được thúc đẩy bởi lợi ích tài chính và các cuộc tấn công APT được thúc đẩy bởi địa chính trị, gián điệp, gián đoạn và chiến tranh”.

“Kể từ khi Ransomware-as-a-Service (RaaS) gia tăng, tội phạm mạng không sử dụng các chiến thuật tiên tiến và các cuộc tấn công có chủ đích mà trước đây được cho là lĩnh vực của các phần tử APT. Ngược lại, các chiến thuật và kỹ thuật trước đây được các phần tử có động cơ tài chính sử dụng đang ngày càng được sử dụng trong các cuộc tấn công với các mục tiêu địa chính trị.”