Ngày 05 tháng 7 năm 2023Ravie Lakshmanan An ninh cơ sở hạ tầng quan trọng

Một mối đe dọa ăn cắp như một ransomware tinh vi được mệnh danh là Màu đỏNăng lượng đã được phát hiện trong các lĩnh vực tiện ích năng lượng, dầu khí, viễn thông và máy móc nhắm mục tiêu hoang dã ở Brazil và Philippines thông qua các trang LinkedIn của họ.

Các nhà nghiên cứu Shatak Jain và Gurkirat Singh của Zscaler cho biết trong một phân tích gần đây rằng phần mềm độc hại “có khả năng đánh cắp thông tin từ nhiều trình duyệt khác nhau, cho phép đánh cắp dữ liệu nhạy cảm, đồng thời kết hợp các mô-đun khác nhau để thực hiện các hoạt động ransomware”.

Các nhà nghiên cứu lưu ý rằng mục tiêu là kết hợp hành vi trộm cắp dữ liệu với mã hóa nhằm gây thiệt hại tối đa cho nạn nhân.

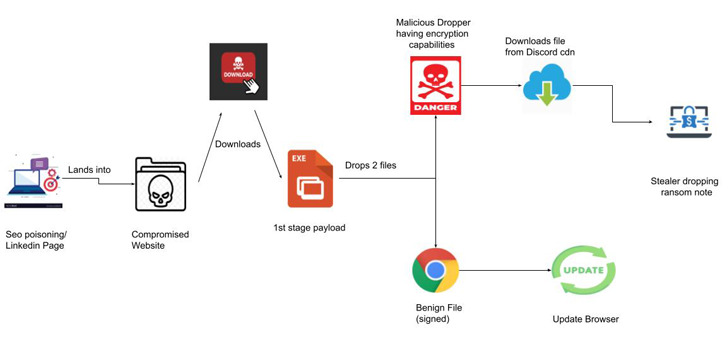

Điểm khởi đầu của cuộc tấn công nhiều giai đoạn là chiến dịch FakeUpdates (hay còn gọi là SocGholish) lừa người dùng tải xuống phần mềm độc hại dựa trên JavaScript dưới chiêu bài cập nhật trình duyệt web.

Điều khiến nó trở nên mới lạ là việc sử dụng các trang LinkedIn có uy tín để nhắm mục tiêu nạn nhân, chuyển hướng người dùng nhấp vào URL của trang web đến trang đích không có thật nhắc họ cập nhật trình duyệt web bằng cách nhấp vào biểu tượng thích hợp (google Chrome, Microsoft Edge, Mozilla Firefox , hoặc Opera), làm như vậy sẽ dẫn đến việc tải xuống một tệp thực thi độc hại.

Sau khi vi phạm thành công, tệp nhị phân độc hại được sử dụng như một đường dẫn để thiết lập tính bền vững, thực hiện cập nhật trình duyệt thực tế và cũng thả một kẻ đánh cắp có khả năng bí mật thu thập thông tin nhạy cảm và mã hóa các tệp bị đánh cắp, khiến nạn nhân có nguy cơ mất dữ liệu tiềm ẩn , tiếp xúc hoặc thậm chí là bán dữ liệu có giá trị của họ.

Zscaler cho biết họ đã phát hiện ra các tương tác đáng ngờ diễn ra qua kết nối Giao thức truyền tệp (FTP), làm tăng khả năng dữ liệu có giá trị đang bị chuyển sang cơ sở hạ tầng do tác nhân kiểm soát.

Ở giai đoạn cuối, thành phần ransomware của RedEnergy tiến hành mã hóa dữ liệu của người dùng, tạo hậu tố “.FACKOFF!” phần mở rộng cho mỗi tệp được mã hóa, xóa các bản sao lưu hiện có và bỏ ghi chú đòi tiền chuộc vào mỗi thư mục.

Các nạn nhân dự kiến sẽ thanh toán 0,005 BTC (khoảng 151 đô la) vào ví tiền điện tử được đề cập trong ghi chú để lấy lại quyền truy cập vào các tệp. Chức năng kép của RedEnergy là kẻ đánh cắp và phần mềm tống tiền thể hiện sự phát triển của bối cảnh tội phạm mạng.

Sự phát triển này cũng theo sau sự xuất hiện của một loại mối đe dọa RAT-as-a-ransomware mới, trong đó các trojan truy cập từ xa như Venom RAT và Anarchy Panel RAT đã được trang bị các mô-đun ransomware để khóa các phần mở rộng tệp khác nhau sau hàng rào mã hóa.

Các nhà nghiên cứu cho biết: “Điều quan trọng đối với các cá nhân và tổ chức là phải hết sức thận trọng khi truy cập các trang web, đặc biệt là những trang được liên kết từ hồ sơ LinkedIn”. “Cẩn thận trong việc xác minh tính xác thực của các bản cập nhật trình duyệt và cảnh giác với các tệp tải xuống không mong muốn là điều tối quan trọng để bảo vệ chống lại các chiến dịch độc hại như vậy.”