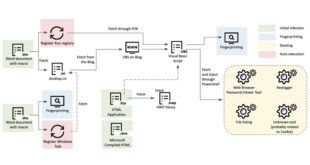

Các tác nhân đe dọa quốc gia-nhà nước đang ngày càng áp dụng và tích hợp khuôn khổ kiểm soát và chỉ huy Sliver (C2) trong các chiến dịch xâm nhập của họ để thay thế cho Cobalt Strike. Các chuyên gia bảo mật của Microsoft cho biết: “Với sự …

Read More »Microsoft phát hiện ra phần mềm độc hại mới sau thỏa hiệp được sử dụng bởi tin tặc Nobelium

Tác nhân đe dọa đằng sau cuộc tấn công chuỗi cung ứng SolarWinds có liên quan đến một phần mềm độc hại sau khai thác “được nhắm mục tiêu cao” khác có thể được sử dụng để duy trì quyền truy cập liên tục vào các môi trường bị xâm …

Read More »Chính phủ Hoa Kỳ chi hàng tỷ USD cho an ninh mạng

Trong những tháng gần đây, Hạ viện đã nỗ lực soạn thảo các dự luật chi tiêu khác nhau cho năm tài chính 2023. Mặc dù những dự luật này cung cấp tài trợ cho một loạt các chương trình và cơ quan chính phủ, nhưng có một điều thực …

Read More »Tin tặc Okta đứng sau Twilio và Cloudflare vi phạm đã tấn công hơn 130 tổ chức

Tác nhân đe dọa đằng sau các cuộc tấn công vào Twilio và Cloudflare hồi đầu tháng này có liên quan đến một chiến dịch lừa đảo rộng lớn hơn nhằm vào 136 tổ chức dẫn đến thiệt hại tích lũy của 9.931 tài khoản. Hoạt động đã bị lên …

Read More »Các nhà nghiên cứu khám phá ra Kimusky hồng ngoại nhắm mục tiêu vào các chính trị gia và nhà ngoại giao Hàn Quốc

Tập đoàn quốc gia-nhà nước Bắc Triều Tiên Kimusky có liên quan đến một loạt các hoạt động độc hại mới nhằm vào các thực thể chính trị và ngoại giao nằm ở đối tác phía nam của họ vào đầu năm 2022. Công ty an ninh mạng Kaspersky của …

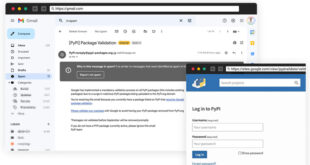

Read More »Kho lưu trữ PyPI cảnh báo những người bảo trì dự án Python về các cuộc tấn công lừa đảo đang diễn ra

Chỉ số gói Python, PyPI, vào thứ Tư đã báo động về một chiến dịch lừa đảo đang diễn ra nhằm mục đích đánh cắp thông tin đăng nhập của nhà phát triển và đưa các bản cập nhật độc hại vào các gói hợp pháp. “Đây là cuộc tấn …

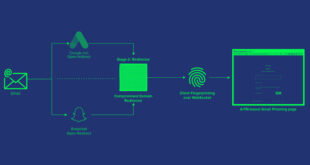

Read More »Các nhà nghiên cứu cảnh báo về cuộc tấn công AiTM nhắm mục tiêu người dùng Google G-Suite Enterprise

Các tác nhân đe dọa đằng sau chiến dịch lừa đảo đối thủ ở giữa (AiTM) quy mô lớn nhắm mục tiêu đến người dùng doanh nghiệp sử dụng dịch vụ email của Microsoft cũng đã để mắt đến người dùng Google Workspace. “Chiến dịch này nhắm mục tiêu cụ …

Read More »Hướng dẫn: Cách Nhà cung cấp Dịch vụ có thể Cung cấp Dịch vụ vCISO trên Quy mô

Từ ransomware đến vi phạm, từ các hình phạt không tuân thủ đến tổn hại danh tiếng – các cuộc tấn công mạng gây ra rủi ro tồn tại cho bất kỳ doanh nghiệp nào. Nhưng đối với các doanh nghiệp vừa và nhỏ và vừa và nhỏ, nguy cơ …

Read More »Công cụ khai thác tiền điện tử sử dụng Tox P2P Messenger làm Máy chủ điều khiển và chỉ huy

Các tác nhân đe dọa đã bắt đầu sử dụng dịch vụ nhắn tin tức thời ngang hàng Tox như một phương thức điều khiển và ra lệnh, đánh dấu sự thay đổi từ vai trò trước đây của nó như một phương thức liên lạc cho các cuộc đàm …

Read More »Thiết bị Air-Gapped có thể gửi tín hiệu Covert Morse thông qua đèn LED của thẻ mạng

Một nhà nghiên cứu bảo mật có bề dày công việc chứng minh các phương pháp lọc dữ liệu mới lạ từ các hệ thống không khí đã đưa ra một kỹ thuật khác liên quan đến việc gửi tín hiệu mã Morse thông qua đèn LED trên thẻ giao …

Read More »