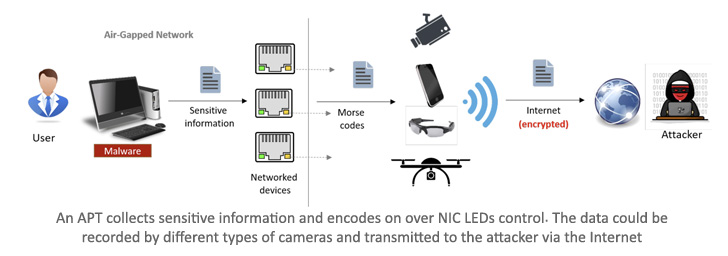

Một nhà nghiên cứu bảo mật có bề dày công việc chứng minh các phương pháp lọc dữ liệu mới lạ từ các hệ thống không khí đã đưa ra một kỹ thuật khác liên quan đến việc gửi tín hiệu mã Morse thông qua đèn LED trên thẻ giao diện mạng (NIC).

Phương pháp tiếp cận, có tên mã ETHERLED

“Phần mềm độc hại được cài đặt trên thiết bị có thể lập trình điều khiển đèn LED trạng thái bằng cách nhấp nháy hoặc thay đổi màu sắc của nó, bằng cách sử dụng các phương pháp được ghi lại hoặc lệnh phần sụn không có tài liệu”, Tiến sĩ Guri nói.

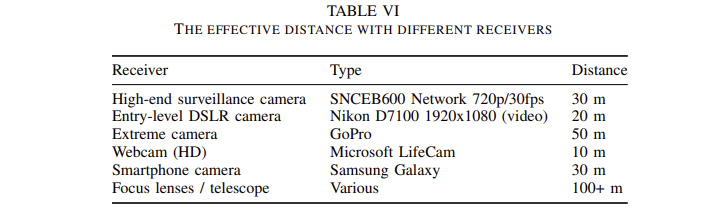

“Thông tin có thể được mã hóa thông qua mã hóa đơn giản như mã Morse và được điều chế qua các tín hiệu quang học này. Kẻ tấn công có thể đánh chặn và giải mã các tín hiệu này từ cách xa hàng chục đến hàng trăm mét.”

Thẻ giao diện mạng, còn được gọi là bộ điều khiển giao diện mạng hoặc bộ điều hợp mạng, là một thành phần phần cứng máy tính kết nối máy tính với mạng máy tính. Đèn LED được tích hợp vào đầu nối mạng thông báo cho người dùng biết mạng đã được kết nối hay chưa và khi hoạt động dữ liệu xảy ra.

ETHERLED, giống như các phương pháp tiếp cận đối thủ khác chống lại các hệ thống dò tìm trên không, yêu cầu kẻ xâm nhập vi phạm môi trường mục tiêu và cài mã độc hại để có thể điều khiển các đèn LED NIC.

Giai đoạn thứ hai của cuộc tấn công liên quan đến việc thu thập và lọc dữ liệu, trong đó thông tin nhạy cảm được mã hóa và gửi qua một kênh bí mật quang học bằng cách sử dụng đèn LED trạng thái của card mạng.

Trong giai đoạn cuối cùng, các tín hiệu quang học được nhận qua một camera ẩn được đặt ở vị trí có đường ngắm trực tiếp với máy tính truyền đã bị xâm phạm. Ngoài ra, máy ảnh này cũng có thể là một máy ảnh giám sát dễ bị khai thác từ xa hoặc một chiếc điện thoại thông minh có liên quan đến một người trong cuộc lừa đảo.

Cuộc tấn công có thể được sử dụng để làm rò rỉ nhiều loại thông tin khác nhau, bao gồm mật khẩu, khóa mã hóa RSA, tổ hợp phím và nội dung văn bản, tới các camera đặt ở bất kỳ đâu trong khoảng từ 10m đến 50m, khoảng cách có thể được mở rộng thêm đến vài trăm mét bằng cách sử dụng kính viễn vọng. và các ống kính tiêu cự đặc biệt.

Hơn nữa, phương pháp ETHERLED được thiết kế để hoạt động với các thiết bị ngoại vi hoặc phần cứng được vận chuyển với thẻ Ethernet, chẳng hạn như máy in, camera mạng, thiết bị lưu trữ gắn mạng (NAS), hệ thống nhúng và các thiết bị IoT khác.

Các biện pháp đối phó bao gồm hạn chế máy ảnh và đầu ghi video trong các khu vực nhạy cảm, che các đèn LED trạng thái bằng băng đen để chặn hiện tượng phát quang về mặt vật lý, lập trình lại phần mềm để đánh bại sơ đồ mã hóa và gây nhiễu môi trường để thêm nhiễu ngẫu nhiên vào các tín hiệu được điều chế.

.