Ngày 26 tháng 1 năm 2023Ravie Lakshmanan

Nghiên cứu mới đã liên kết các hoạt động của một nhóm hacktivist có động cơ chính trị được gọi là Nhân viên Moses với một tác nhân đe dọa mới nổi khác có tên Rìu của Áp-ra-ham xuất hiện vào tháng 11 năm 2022.

Điều này dựa trên “một số điểm tương đồng giữa các biểu tượng, video và trang web rò rỉ được sử dụng bởi các nhóm, cho thấy chúng có khả năng được điều hành bởi cùng một thực thể”, Đơn vị Chống Đe dọa của Secureworks (CTU) cho biết trong một báo cáo được chia sẻ với The Hacker News.

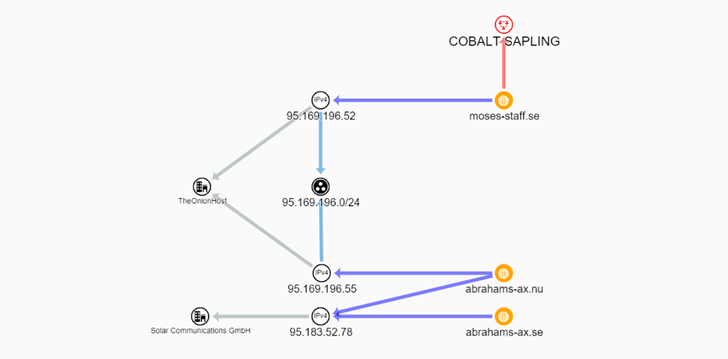

Moses Staff, được theo dõi bởi công ty an ninh mạng có biệt danh Cobalt Sapling, lần đầu tiên xuất hiện trong bối cảnh mối đe dọa vào tháng 9 năm 2021 với mục tiêu chủ yếu nhắm vào các tổ chức của Israel.

Nhóm địa chính trị được cho là do chính phủ Iran tài trợ và từ đó có liên quan đến một chuỗi các cuộc tấn công gián điệp và phá hoại sử dụng các công cụ như StrifeWater RAT và các tiện ích mã nguồn mở như DiskCryptor để thu thập thông tin nhạy cảm và khóa dữ liệu nạn nhân trên các thiết bị bị nhiễm. máy chủ.

Phi hành đoàn cũng được biết là duy trì một trang web rò rỉ được sử dụng để phân phối dữ liệu bị đánh cắp từ các nạn nhân của họ và phổ biến thông điệp của họ, bao gồm “vạch trần tội ác của những người theo chủ nghĩa phục quốc Do Thái ở Palestine bị chiếm đóng.”

Bây giờ theo phân tích của Secureworks, “nhân vật Rìu của Abraham đang được sử dụng song song để tấn công các bộ của chính phủ ở Ả Rập Saudi” và “điều này có thể là để đáp lại vai trò lãnh đạo của Ả Rập Saudi trong việc cải thiện quan hệ giữa Israel và các quốc gia Ả Rập.”

Về phần mình, Abraham's Axe tuyên bố đang hoạt động thay mặt cho Hezbollah Ummah mặc dù không có bằng chứng chứng minh điều đó. Hezbollah, có nghĩa là “Đảng của Allah” trong tiếng Ả Rập, là một đảng chính trị và nhóm chiến binh Hồi giáo Shia của Liban được Iran tài trợ.

Sự chồng chéo nổi bật trong phương thức hoạt động càng làm tăng khả năng những kẻ điều hành đằng sau Abraham's Axe có khả năng tận dụng cùng một phần mềm độc hại tùy chỉnh hoạt động như một công cụ xóa mật mã để mã hóa dữ liệu mà không cung cấp phương tiện khôi phục dữ liệu.

Hơn nữa, cả hai tác nhân đều có động cơ thống nhất ở chỗ họ hoạt động mà không có động cơ tài chính, với những vụ xâm nhập có giọng điệu gây rối hơn. Các kết nối giữa hai nhóm cũng được chứng minh bằng thực tế là các trang web rò rỉ dựa trên WordPress đã được lưu trữ trong cùng một mạng con trong giai đoạn đầu.

Rafe Pilling, nhà nghiên cứu chính của Secureworks, cho biết: “Iran có lịch sử sử dụng các nhóm ủy nhiệm và nhân vật giả để nhắm mục tiêu vào các đối thủ trong khu vực và quốc tế.

“Trong vài năm qua, ngày càng có nhiều nhóm tội phạm và nhóm hacktivist xuất hiện để nhắm mục tiêu vào những kẻ thù được cho là của Iran đồng thời đưa ra lời phủ nhận hợp lý đối với Chính phủ Iran về mối liên hệ hoặc trách nhiệm đối với các cuộc tấn công này. Xu hướng này có thể sẽ tiếp tục.”