Tác nhân đe dọa đằng sau mạng botnet Emotet sung mãn đang thử nghiệm các phương pháp tấn công mới trên quy mô nhỏ trước khi chọn chúng vào các chiến dịch malspam khối lượng lớn hơn của họ, có khả năng đáp lại động thái của Microsoft là vô hiệu hóa macro Visual Basic cho ứng dụng (VBA) theo mặc định trên các sản phẩm của họ .

Gọi hoạt động mới là “khởi hành” từ hành vi điển hình của nhóm, ProofPoint cũng nêu ra khả năng rằng tập hợp email lừa đảo mới nhất phân phối phần mềm độc hại cho thấy rằng các nhà khai thác hiện đang “tham gia vào các cuộc tấn công có chọn lọc và hạn chế hơn song song với quy mô lớn điển hình chiến dịch email. “

Emotet, thủ công của một nhóm tội phạm mạng được theo dõi là TA542 (hay còn gọi là Mummy Spider hoặc Gold Crestwood), đã tổ chức một sự hồi sinh vào cuối năm ngoái sau 10 tháng gián đoạn sau một hoạt động thực thi pháp luật phối hợp để hạ gục cơ sở hạ tầng tấn công của nó.

Kể từ đó, các chiến dịch của Emotet đã nhắm mục tiêu hàng nghìn khách hàng với hàng chục nghìn tin nhắn ở một số vùng địa lý, với lượng tin nhắn vượt qua hơn một triệu mỗi chiến dịch trong một số trường hợp nhất định.

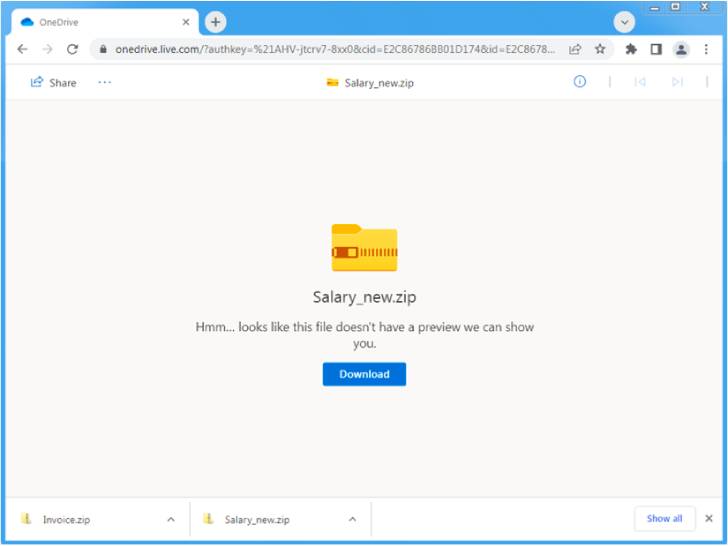

Chiến dịch email “khối lượng thấp” mới được phân tích bởi công ty bảo mật doanh nghiệp liên quan đến việc sử dụng các chiêu dụ theo chủ đề tiền lương và URL OneDrive lưu trữ các tệp nén ZIP có chứa các tệp Microsoft Excel Add-in (XLL), khi được thực thi, hãy thả và chạy Emotet khối hàng.

Một loạt các cuộc tấn công kỹ thuật xã hội mới được cho là đã diễn ra từ ngày 4 tháng 4 năm 2022 đến ngày 19 tháng 4 năm 2022, khi các chiến dịch Emotet rộng rãi khác bị tạm dừng.

Sự vắng mặt của các tệp đính kèm tài liệu Microsoft Excel hoặc Word hỗ trợ macro là một sự thay đổi đáng kể so với các cuộc tấn công Emotet đã quan sát trước đây, cho thấy rằng tác nhân đe dọa đang xoay chuyển khỏi kỹ thuật này như một cách để vượt qua kế hoạch chặn macro VBA của Microsoft theo mặc định bắt đầu từ tháng 4 năm 2022 .

Sự phát triển này cũng diễn ra khi các tác giả phần mềm độc hại vào tuần trước đã khắc phục sự cố ngăn không cho các nạn nhân tiềm năng bị xâm phạm khi mở các tệp đính kèm email được vũ khí hóa.

“Sau nhiều tháng hoạt động ổn định, Emotet đang chuyển đổi mọi thứ”, Sherrod DeGrippo, phó chủ tịch nghiên cứu và phát hiện mối đe dọa tại Proofpoint, cho biết.

“Có khả năng tác nhân đe dọa đang thử nghiệm các hành vi mới ở quy mô nhỏ trước khi phân phối chúng cho nạn nhân trên phạm vi rộng hơn hoặc phân phối thông qua các TTP mới cùng với các chiến dịch khối lượng lớn hiện có của nó. Các tổ chức nên biết các kỹ thuật mới và đảm bảo rằng họ đang triển khai phòng thủ cho phù hợp. “

.