Với việc Microsoft thực hiện các bước để chặn macro Excel 4.0 (XLM hoặc XL4) và Visual Basic for Applications (VBA) trên các ứng dụng office, các tác nhân độc hại sẽ phản ứng bằng cách tinh chỉnh các chiến thuật, kỹ thuật và quy trình (TTP) mới của họ.

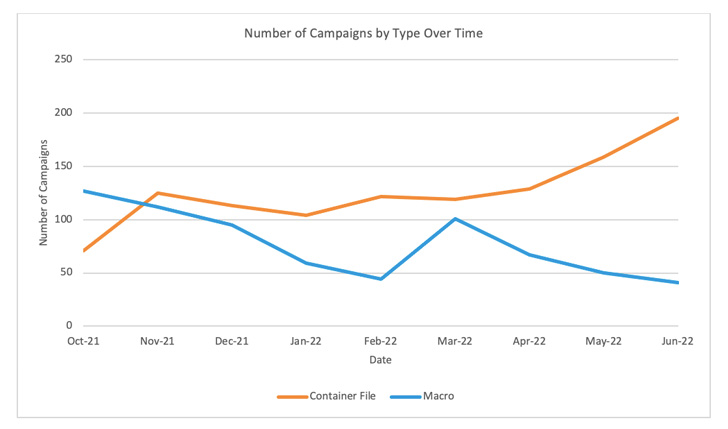

“Việc sử dụng Macro VBA và XL4 đã giảm khoảng 66% từ tháng 10 năm 2021 đến tháng 6 năm 2022”, Proofpoint cho biết trong một báo cáo được chia sẻ với The Hacker News.

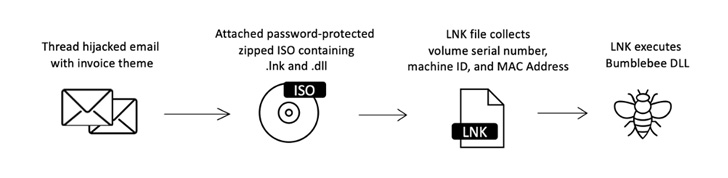

Thay vào đó, các đối thủ đang ngày càng chuyển hướng từ các tài liệu hỗ trợ macro sang các lựa chọn thay thế khác, bao gồm các tệp vùng chứa như ISO và RAR cũng như tệp Windows Shortcut (LNK) trong các chiến dịch phát tán phần mềm độc hại.

Các macro VBA được nhúng trong các tài liệu Office được gửi qua email lừa đảo đã được chứng minh là một kỹ thuật hiệu quả trong đó nó cho phép các tác nhân đe dọa tự động chạy nội dung độc hại sau khi lừa người nhận bật macro thông qua các chiến thuật kỹ thuật xã hội.

Tuy nhiên, kế hoạch chặn macro trong các tệp được tải xuống từ internet của Microsoft đã dẫn đến các chiến dịch phần mềm độc hại dựa trên email đang thử nghiệm các cách khác để vượt qua sự bảo vệ của Mark of the Web (MOTW) và lây nhiễm cho nạn nhân.

Điều này liên quan đến việc sử dụng các tệp đính kèm ISO, RAR và LNK, đã tăng gần 175% trong cùng thời kỳ. Ít nhất 10 kẻ đe dọa được cho là đã bắt đầu sử dụng tệp LNK kể từ tháng 2 năm 2022.

“Số lượng các chiến dịch chứa tệp LNK đã tăng 1.675% kể từ tháng 10 năm 2021”, công ty bảo mật doanh nghiệp lưu ý và cho biết thêm số lượng các cuộc tấn công sử dụng tệp đính kèm HTML đã tăng hơn gấp đôi từ tháng 10 năm 2021 đến tháng 6 năm 2022.

Một số họ phần mềm độc hại đáng chú ý được phân phối thông qua các phương pháp mới này bao gồm Emotet, IcedID, Qakbot và Bumblebee.

Sherrod DeGrippo, phó chủ tịch nghiên cứu và phát hiện mối đe dọa tại Proofpoint, cho biết: “Các tác nhân đe dọa xoay chuyển khỏi việc phân phối trực tiếp các tệp đính kèm dựa trên vĩ mô trong email thể hiện một sự thay đổi đáng kể trong bối cảnh mối đe dọa”.

“Các tác nhân đe dọa hiện đang áp dụng các chiến thuật mới để cung cấp phần mềm độc hại và việc tăng cường sử dụng các tệp như ISO, LNK và RAR dự kiến sẽ tiếp tục.”

.