Công ty mẹ Meta của Facebook tiết lộ rằng họ đã hành động chống lại hai hoạt động gián điệp ở Nam Á đã tận dụng các nền tảng truyền thông xã hội của mình để phát tán phần mềm độc hại cho các mục tiêu tiềm năng. Nhóm hoạt …

Read More »Phần mềm độc hại IoT RapperBot nhắm mục tiêu máy chủ Linux thông qua SSH Brute-Forcing Attack

Một phần mềm độc hại mạng botnet IoT mới có tên RapperBot đã được quan sát thấy đang phát triển nhanh chóng khả năng của nó kể từ lần đầu tiên được phát hiện vào giữa tháng 6 năm 2022. Fortinet FortiGuard Labs cho biết: “Họ này vay mượn rất …

Read More »Số lượng ngày càng tăng của các cuộc tấn công bằng phần mềm độc hại tận dụng các tiện ích tối ‘C2-as-a-Service’

Một dịch vụ mới ra đời có tên là Dark Utilities đã thu hút được 3.000 người dùng nhờ khả năng cung cấp các dịch vụ ra lệnh và kiểm soát (C2) với mục tiêu ngăn chặn các hệ thống bị xâm phạm. “Nó được tiếp thị như một phương …

Read More »Tin tặc Iran có khả năng đứng sau các cuộc tấn công mạng gây rối chống lại chính phủ Albania

Một kẻ đe dọa đang thực hiện các mục tiêu xa hơn của Iran được cho là đã đứng sau một loạt các cuộc tấn công mạng gây rối nhằm vào các cơ quan chính phủ Albania vào giữa tháng 7 năm 2022. Công ty an ninh mạng Mandiant cho …

Read More »Tin tặc đã khai thác lỗi hợp lưu Atlassian để triển khai cửa hậu Ljl cho hoạt động gián điệp

Một kẻ đe dọa được cho là đã “rất có thể” đã khai thác một lỗ hổng bảo mật trong máy chủ Atlassian Confluence lỗi thời để triển khai một cửa sau chưa từng thấy trước đây chống lại một tổ chức giấu tên trong lĩnh vực nghiên cứu và …

Read More »Phần mềm độc hại Woody RAT mới được sử dụng để nhắm mục tiêu vào các tổ chức của Nga

Một kẻ đe dọa không xác định đã nhắm mục tiêu vào các thực thể Nga bằng một trojan truy cập từ xa mới được phát hiện có tên là Woody RAT trong ít nhất một năm như một phần của chiến dịch lừa đảo trực tuyến. Cửa hậu tùy …

Read More »Lỗi RCE quan trọng có thể cho phép tin tặc chiếm đoạt từ xa các bộ định tuyến DrayTek Vigor

Có tới 29 mẫu bộ định tuyến khác nhau từ DrayTek đã được xác định là bị ảnh hưởng bởi lỗ hổng thực thi mã từ xa, chưa được xác thực, quan trọng mới, nếu bị khai thác thành công, có thể dẫn đến việc thiết bị bị xâm phạm …

Read More »VirusTotal tiết lộ hầu hết phần mềm mạo danh trong các cuộc tấn công bằng phần mềm độc hại

Các tác nhân đe dọa ngày càng bắt chước các ứng dụng hợp pháp như Skype, Adobe Reader và VLC Player như một phương tiện để lạm dụng các mối quan hệ tin cậy và tăng khả năng thành công của một cuộc tấn công kỹ thuật xã hội. Các …

Read More »Ransomware là gì và làm thế nào bạn có thể bảo vệ doanh nghiệp của mình khỏi nó?

Ransomware là một loại phần mềm độc hại được tội phạm mạng sử dụng để ngăn người dùng truy cập vào hệ thống hoặc tệp của họ; sau đó tội phạm mạng đe dọa làm rò rỉ, phá hủy hoặc giữ lại thông tin nhạy cảm trừ khi trả tiền …

Read More »Tin tặc Trung Quốc sử dụng khuôn khổ tấn công Manjusaka mới tương tự như Cobalt Strike

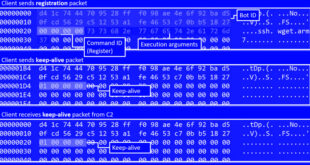

Các nhà nghiên cứu đã tiết lộ một khuôn khổ tấn công mới có tên Manjusaka mà họ gọi là “anh em ruột của Sliver và Cobalt Strike của Trung Quốc.” “Một phiên bản đầy đủ chức năng của lệnh và điều khiển (C2), được viết bằng GoLang với Giao …

Read More »