Các nhà nghiên cứu an ninh mạng đã mổ xẻ hoạt động bên trong của một phần mềm độc hại ăn cắp thông tin có tên là Saintstealer được thiết kế để lấy thông tin đăng nhập và thông tin hệ thống. “Sau khi thực hiện, kẻ trộm trích xuất …

Read More »5 Lợi ích của việc phát hiện dưới dạng mã

TL; DR: Áp dụng một phương pháp hiện đại, theo hướng thử nghiệm để bảo vệ tổ chức của bạn bằng tính năng Phát hiện dưới dạng mã. Trong thập kỷ qua, việc phát hiện mối đe dọa đã trở nên quan trọng trong kinh doanh và thậm chí còn …

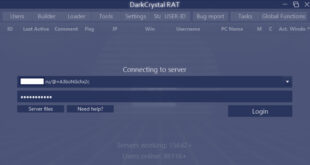

Read More »Các chuyên gia âm thanh cảnh báo trên DCRat Backdoor đang được bán trên các diễn đàn lấy cắp dữ liệu của Nga

Các nhà nghiên cứu an ninh mạng đã làm sáng tỏ một trojan truy cập từ xa được duy trì tích cực có tên là DCRat (hay còn gọi là DarkCrystal RAT) được rao bán với giá “rẻ như bèo”, giúp cho các nhóm tội phạm mạng chuyên nghiệp cũng …

Read More »LẮP RÁP ở dạng khối vừa ăn

Trừ khi bạn đang sống hoàn toàn ngoài lưới điện, bạn biết cuộc chiến kinh hoàng ở Ukraine và những căng thẳng địa chính trị liên quan đã làm gia tăng đáng kể các cuộc tấn công mạng và mối đe dọa còn xảy ra nhiều hơn nữa. Cơ quan …

Read More »Một bộ ứng dụng Android khác có Joker Trojan Resurfaces trên Cửa hàng Google Play

Một loạt ứng dụng trojanized mới được phát tán qua Cửa hàng Google Play đã được quan sát thấy đã phân phối phần mềm độc hại khét tiếng Joker trên các thiết bị Android bị xâm nhập. Joker, một kẻ tái phạm, đề cập đến một loại ứng dụng có …

Read More »Lỗ hổng liên quan đến DNS chưa được vá ảnh hưởng đến một loạt các thiết bị IoT

Các nhà nghiên cứu an ninh mạng đã tiết lộ một lỗ hổng bảo mật chưa được vá có thể gây ra rủi ro nghiêm trọng cho các sản phẩm IoT. Sự cố ban đầu được báo cáo vào tháng 9 năm 2021, ảnh hưởng đến việc triển khai Hệ …

Read More »Lỗ nào để cắm đầu tiên? Giải quyết tình trạng quá tải vá lỗ hổng bảo mật mãn tính

Theo dân gian, các thầy phù thủy có thể chèo thuyền trong một cái sàng, một cái sàng có lỗ ở dưới đáy. Thật không may, các phù thủy không làm việc trong lĩnh vực an ninh mạng – nơi mà các mạng nói chung có rất nhiều lỗ hổng …

Read More »Đây là một công cụ mới quét các kho mã nguồn mở để tìm các gói độc hại

Tổ chức Bảo mật Nguồn Mở (OpenSSF) đã công bố bản phát hành nguyên mẫu ban đầu của một công cụ mới có khả năng thực hiện phân tích động của tất cả các gói được tải lên các kho lưu trữ nguồn mở phổ biến. Được gọi là dự …

Read More »Chính phủ Ấn Độ ra lệnh cho các tổ chức báo cáo vi phạm an ninh trong vòng 6 giờ để CERT-In

Nhóm ứng phó khẩn cấp và máy tính của Ấn Độ, CERT-In, hôm thứ Năm đã công bố hướng dẫn mới yêu cầu các nhà cung cấp dịch vụ, trung gian, trung tâm dữ liệu và các tổ chức chính phủ buộc phải báo cáo các sự cố an ninh …

Read More »[eBook] 90 ngày đầu tiên của bạn với tư cách MSSP: 10 bước để thành công

Những kẻ xấu liên tục phát triển các thủ đoạn của chúng và ngày càng trở nên tinh vi hơn. Trong vòng vài năm qua, chúng tôi đã chứng kiến các cuộc tấn công chuỗi cung ứng nhanh chóng tạo ra thiệt hại trên diện rộng trong toàn bộ ngành …

Read More »