TL; DR:

Áp dụng một phương pháp hiện đại, theo hướng thử nghiệm để bảo vệ tổ chức của bạn bằng tính năng Phát hiện dưới dạng mã.

Trong thập kỷ qua, việc phát hiện mối đe dọa đã trở nên quan trọng trong kinh doanh và thậm chí còn phức tạp hơn. Khi các doanh nghiệp chuyển sang đám mây, các quy trình phát hiện mối đe dọa thủ công không còn có thể theo kịp. Làm thế nào các nhóm có thể tự động hóa phân tích bảo mật trên quy mô lớn và giải quyết những thách thức đe dọa các mục tiêu kinh doanh? Câu trả lời nằm ở việc xử lý các phát hiện mối đe dọa như phần mềm hoặc phát hiện dưới dạng mã.

Xem Hội thảo trên web theo yêu cầu của Panther: Bảo mật mở rộng với tính năng Phát hiện dưới dạng mã với Cedar để tìm hiểu cách Cedar sử dụng Panther để tận dụng tính năng Phát hiện dưới dạng mã để xây dựng các cảnh báo tín hiệu cao.

Detection-as-Code: A New (Hope) Mô hình phát hiện xác định logic để phân tích dữ liệu nhật ký bảo mật để xác định các hành vi của kẻ tấn công. Khi một quy tắc phù hợp, một cảnh báo sẽ được gửi đến nhóm của bạn để ngăn chặn hoặc điều tra.

Phát hiện dưới dạng mã là gì?

Phát hiện dưới dạng mã là một phương pháp tiếp cận hiện đại, linh hoạt và có cấu trúc để viết các phát hiện áp dụng các phương pháp hay nhất về kỹ thuật phần mềm để bảo mật. Bằng cách áp dụng mô hình mới này, các nhóm có thể xây dựng các quy trình có thể mở rộng để viết và củng cố các phát hiện để xác định các mối đe dọa tinh vi trên các môi trường mở rộng nhanh chóng.

Lợi ích của việc áp dụng quy trình làm việc theo hướng mã

Các chương trình phát hiện mối đe dọa được tinh chỉnh cho các môi trường và hệ thống cụ thể là có tác động mạnh nhất. Bằng cách xử lý các phát hiện như mã được viết tốt có thể được kiểm tra, kiểm tra nguồn kiểm soát và được các đồng nghiệp xem xét mã, các nhóm có thể tạo ra các cảnh báo chất lượng cao hơn để giảm bớt sự mệt mỏi và nhanh chóng gắn cờ hoạt động đáng ngờ.

1 – Tạo tính năng phát hiện tùy chỉnh, linh hoạt với ngôn ngữ lập trình

Viết các phát hiện bằng một ngôn ngữ biểu đạt, linh hoạt và được công nhận rộng rãi như Python mang lại một số lợi thế thay vì sử dụng các ngôn ngữ dành riêng cho miền (DSL) quá hạn chế. Với các ngôn ngữ, chẳng hạn như Python, bạn có thể viết các phát hiện phức tạp hơn và được điều chỉnh để phù hợp với các nhu cầu cụ thể cho doanh nghiệp của bạn. Các quy tắc này cũng có xu hướng dễ đọc và dễ hiểu hơn khi độ phức tạp tăng lên.

Một lợi ích khác của phương pháp này là sử dụng một tập hợp phong phú các thư viện được tích hợp sẵn hoặc của bên thứ ba do cộng đồng bảo mật phát triển để tương tác với các API hoặc xử lý dữ liệu, điều này làm tăng hiệu quả của việc phát hiện.

2 – Phát triển theo hướng thử nghiệm (TDD)

QA thích hợp cho mã phát hiện có thể cho phép các nhóm phát hiện sớm các điểm mù phát hiện, kiểm tra các cảnh báo sai và thúc đẩy hiệu quả phát hiện. Cách tiếp cận TDD cho phép các nhóm bảo mật suy nghĩ như kẻ tấn công, ghi lại kiến thức đó và quản lý một kho lưu trữ nội bộ thông tin chi tiết về vòng đời của kẻ tấn công.

Ưu điểm của TDD không chỉ là xác nhận tính đúng đắn của mã. Cách tiếp cận TDD để viết các phát hiện cải thiện chất lượng của mã phát hiện và cho phép phát hiện theo mô-đun, có thể mở rộng và linh hoạt hơn. Các kỹ sư có thể dễ dàng thực hiện các thay đổi đối với khả năng phát hiện của họ mà không sợ bị phá vỡ cảnh báo hoặc cản trở các hoạt động hàng ngày.

3 – Cộng tác với Hệ thống kiểm soát phiên bản

Khi viết các phát hiện mới hoặc sửa đổi chúng, kiểm soát phiên bản cho phép các đội hoàn nguyên về trạng thái trước đó một cách nhanh chóng và dễ dàng. Nó cũng xác nhận rằng các nhóm đang sử dụng phát hiện cập nhật nhất thay vì tham chiếu mã lỗi thời hoặc sai. Kiểm soát phiên bản cũng có thể giúp cung cấp ngữ cảnh cần thiết cho các phát hiện cụ thể đã kích hoạt cảnh báo hoặc xác định trợ giúp khi các phát hiện được thay đổi.

Khi dữ liệu mới và bổ sung xâm nhập vào hệ thống theo thời gian, các phát hiện cũng phải thay đổi. Quá trình kiểm soát thay đổi là cần thiết để giúp các nhóm giải quyết và điều chỉnh các phát hiện khi cần, đồng thời đảm bảo rằng tất cả các thay đổi đều được ghi chép đầy đủ và được xem xét đầy đủ.

4 – Quy trình làm việc tự động để phát hiện đáng tin cậy

Đường ống Tích hợp liên tục / Triển khai liên tục (CI / CD) có thể có lợi cho các nhóm bảo mật từ lâu đã muốn di chuyển bảo mật sang trái xa hơn. Sử dụng đường dẫn CI / CD giúp đạt được hai mục tiêu sau:

Loại bỏ các lỗ hổng giữa các nhóm khi họ làm việc cùng nhau trên một nền tảng chung, đánh giá mã công việc của nhau và luôn có tổ chức. Cung cấp các đường ống phân phối và kiểm tra tự động để phát hiện bảo mật của bạn. Các đội có thể duy trì sự nhanh nhẹn bằng cách tập trung vào việc xây dựng các phát hiện được tinh chỉnh. Thay vì kiểm tra, triển khai theo cách thủ công và đảm bảo rằng các phát hiện không được điều chỉnh quá mức, điều này có thể kích hoạt cảnh báo sai.

5 – Mã có thể sử dụng lại

Cuối cùng nhưng không kém phần quan trọng, Detection-as-Code có thể thúc đẩy khả năng tái sử dụng mã trên một tập hợp lớn các phát hiện. Khi các nhóm viết số lượng lớn các phát hiện theo thời gian, họ bắt đầu thấy các mẫu cụ thể xuất hiện. Các kỹ sư có thể sử dụng lại mã hiện có để thực hiện chức năng tương tự hoặc rất giống nhau trong các lần phát hiện khác nhau mà không cần bắt đầu lại từ đầu.

Khả năng tái sử dụng mã có thể là một phần quan trọng của việc ghi phát hiện cho phép các nhóm chia sẻ các chức năng giữa các phát hiện hoặc sửa đổi và điều chỉnh các phát hiện cho các trường hợp sử dụng cụ thể. Ví dụ: giả sử bạn cần lặp lại một tập hợp danh sách Cho phép / Từ chối (giả sử đối với quản lý quyền truy cập) hoặc một lôgic xử lý cụ thể ở nhiều nơi. Trong trường hợp đó, bạn có thể sử dụng Trợ giúp bằng các ngôn ngữ như Python để chia sẻ các chức năng giữa các lần phát hiện.

Giới thiệu về Con beo

Panther là một nền tảng phân tích bảo mật được thiết kế để giảm bớt các vấn đề của SIEM truyền thống. Panther được xây dựng cho các kỹ sư bảo mật, bởi các kỹ sư bảo mật. Thay vì phát minh ra một ngôn ngữ độc quyền khác để thể hiện logic phát hiện, Panther cung cấp cho các nhóm bảo mật một công cụ quy tắc Python để viết phát hiện mối đe dọa rõ ràng và tự động phát hiện và phản hồi ở quy mô đám mây. Phương pháp tiếp cận mô-đun và mở của Panther cung cấp tích hợp dễ dàng và phát hiện linh hoạt để giúp bạn xây dựng một quy trình hoạt động bảo mật hiện đại.

Panther cung cấp khả năng phát hiện đáng tin cậy và linh hoạt có thể giúp bạn dễ dàng:

Viết các phát hiện linh hoạt và biểu cảm bằng Python cho các nhu cầu cụ thể cho doanh nghiệp của bạn. Cấu trúc và chuẩn hóa nhật ký thành một lược đồ nghiêm ngặt cho phép phát hiện với Python và truy vấn với SQL. Thực hiện phát hiện mối đe dọa trong thời gian thực và điều tra sức mạnh đối với khối lượng lớn dữ liệu bảo mật. Hưởng lợi từ hơn 200 phát hiện được tạo sẵn được ánh xạ tới các mối đe dọa cụ thể, hoạt động đáng ngờ và các khuôn khổ bảo mật như MITER ATT & CK.

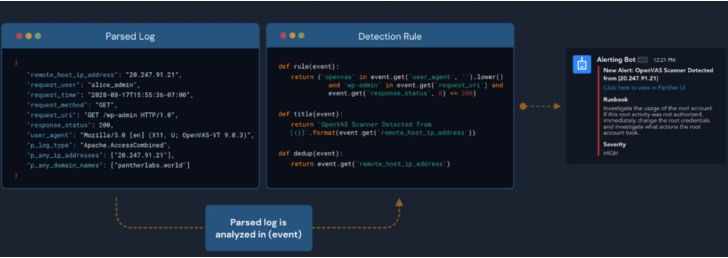

Quy trình phát hiện dưới dạng mã trong Panther

Một ví dụ phát hiện trong Panther

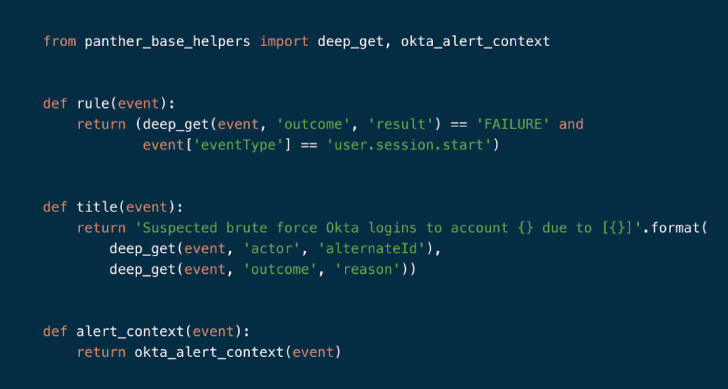

Khi viết một phát hiện trong Panther, bạn bắt đầu với một hàm rule () xác định một hành vi cụ thể để xác định. Ví dụ: giả sử bạn muốn cảnh báo khi nghi ngờ đăng nhập Okta bạo lực. Phát hiện sau có thể giúp xác định hành vi này với Panther:

Trong ví dụ trên:

Hàm rule () nhận một đối số của ‘event' và trả về một giá trị boolean. Hàm title () kiểm soát thông báo cảnh báo đã tạo được gửi đến các nhà phân tích. Các giá trị từ các sự kiện sau đó có thể được nội suy để thêm các ngữ cảnh hữu ích.

Các quy tắc có thể được bật và kiểm tra trực tiếp trong giao diện người dùng Panther hoặc được sửa đổi và tải lên theo chương trình bằng công cụ Phân tích Panther, cho phép bạn kiểm tra, đóng gói và triển khai các phát hiện thông qua giao diện dòng lệnh (CLI). Và để hỗ trợ phân tích sự cố, các quy tắc của Panther chứa siêu dữ liệu như mức độ nghiêm trọng, loại nhật ký, bài kiểm tra đơn vị, sổ chạy và hơn thế nữa.

Bắt đầu

Bạn có đang tận dụng toàn bộ dữ liệu bảo mật của mình để phát hiện các mối đe dọa và hoạt động đáng ngờ không? Tìm hiểu cách bảo mật đám mây, mạng, ứng dụng và điểm cuối của bạn với Panther Enterprise. Yêu cầu một bản demo ngay hôm nay.

.