Ngày 20 tháng 6 năm 2023Ravie Lakshmanan Bảo mật / Mật khẩu điểm cuối

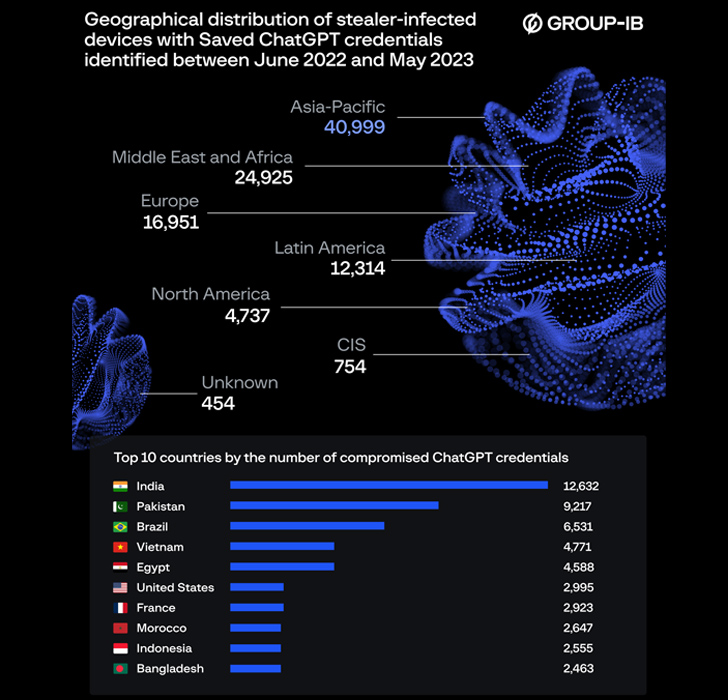

Hơn 101.100 thông tin đăng nhập tài khoản OpenAI ChatGPT bị xâm nhập đã tìm thấy đường đến các thị trường web tối bất hợp pháp từ tháng 6 năm 2022 đến tháng 5 năm 2023, trong đó riêng Ấn Độ chiếm 12.632 thông tin đăng nhập bị đánh cắp.

Group-IB cho biết trong một báo cáo được chia sẻ với The Hacker News, thông tin đăng nhập được phát hiện trong các nhật ký đánh cắp thông tin được rao bán trên mạng ngầm.

Công ty có trụ sở tại Singapore cho biết: “Số lượng nhật ký có chứa tài khoản ChatGPT bị xâm phạm đã đạt mức cao nhất là 26.802 vào tháng 5 năm 2023”. “Khu vực châu Á-Thái Bình Dương đã chứng kiến mức độ tập trung cao nhất của thông tin xác thực ChatGPT được chào bán trong năm qua.”

Các quốc gia khác có nhiều thông tin đăng nhập ChatGPT bị xâm phạm nhất bao gồm Pakistan, Brazil, Việt Nam, Ai Cập, Hoa Kỳ, Pháp, Maroc, Indonesia và Bangladesh.

Một phân tích sâu hơn đã tiết lộ rằng phần lớn nhật ký chứa tài khoản ChatGPT đã bị kẻ đánh cắp thông tin khét tiếng Raccoon (78.348), tiếp theo là Vidar (12.984) và RedLine (6.773).

Những kẻ đánh cắp thông tin đã trở nên phổ biến trong giới tội phạm mạng nhờ khả năng chiếm quyền điều khiển mật khẩu, cookie, thẻ tín dụng và các thông tin khác từ trình duyệt cũng như tiện ích mở rộng ví tiền điện tử.

Group-IB cho biết: “Nhật ký chứa thông tin bị xâm phạm được thu thập bởi những kẻ đánh cắp thông tin đang được giao dịch tích cực trên các thị trường dark web.

“Thông tin bổ sung về nhật ký có sẵn trên các thị trường như vậy bao gồm danh sách các miền được tìm thấy trong nhật ký cũng như thông tin về địa chỉ IP của máy chủ bị xâm nhập.”

Thông thường được cung cấp dựa trên mô hình định giá dựa trên đăng ký, chúng không chỉ hạ thấp tiêu chuẩn đối với tội phạm mạng mà còn đóng vai trò như một đường dẫn để khởi động các cuộc tấn công tiếp theo bằng cách sử dụng thông tin xác thực đã bòn rút.

“Nhiều doanh nghiệp đang tích hợp ChatGPT vào quy trình hoạt động của họ,” Dmitry Shestakov, người đứng đầu bộ phận tình báo về mối đe dọa tại Group-IB, cho biết.

“Nhân viên nhập các thư từ được phân loại hoặc sử dụng bot để tối ưu hóa mã độc quyền. Do cấu hình tiêu chuẩn của ChatGPT giữ lại tất cả các cuộc hội thoại, điều này có thể vô tình cung cấp một kho thông tin tình báo nhạy cảm cho những kẻ đe dọa nếu họ có được thông tin đăng nhập tài khoản.”

Để giảm thiểu những rủi ro như vậy, người dùng nên tuân theo các biện pháp vệ sinh mật khẩu phù hợp và bảo mật tài khoản của họ bằng xác thực hai yếu tố (2FA) để ngăn chặn các cuộc tấn công chiếm đoạt tài khoản.

Sự phát triển diễn ra trong bối cảnh một chiến dịch phần mềm độc hại đang diễn ra, tận dụng các trang OnlyFans giả mạo và nội dung người lớn thu hút để cung cấp một trojan truy cập từ xa và một kẻ đánh cắp thông tin có tên DCRat (hoặc DarkCrystal RAT), một phiên bản sửa đổi của AsyncRAT.

HỘI THẢO TRỰC TUYẾN SẮP TỚI

🔐 Làm chủ bảo mật API: Hiểu bề mặt tấn công thực sự của bạn

Khám phá các lỗ hổng chưa được khai thác trong hệ sinh thái API của bạn và chủ động thực hiện các bước hướng tới bảo mật bọc thép. Tham gia hội thảo trên web sâu sắc của chúng tôi!

tham gia phiên

“Trong các trường hợp được quan sát, nạn nhân bị dụ tải xuống các tệp ZIP chứa trình tải VBScript được thực thi thủ công”, các nhà nghiên cứu của eSentire cho biết, đồng thời lưu ý rằng hoạt động này đã được tiến hành từ tháng 1 năm 2023.

“Quy ước đặt tên tệp cho thấy các nạn nhân đã bị dụ dỗ bằng những bức ảnh khiêu dâm hoặc nội dung OnlyFans của nhiều nữ diễn viên phim người lớn khác nhau.”

Nó cũng theo sau việc phát hiện ra một biến thể VBScript mới của phần mềm độc hại có tên là GuLoader (hay còn gọi là CloudEyE) sử dụng các bộ giải mã theo chủ đề thuế để khởi chạy các tập lệnh PowerShell có khả năng truy xuất và đưa Remcos RAT vào một quy trình Windows hợp pháp.

“GuLoader là một trình tải phần mềm độc hại có khả năng lẩn tránh cao thường được sử dụng để cung cấp các công cụ đánh cắp thông tin và Công cụ quản trị từ xa (RAT)”, công ty an ninh mạng Canada cho biết trong một báo cáo được công bố vào đầu tháng này.

“GuLoader tận dụng các tập lệnh hoặc tệp lối tắt do người dùng khởi tạo để thực thi nhiều vòng lệnh có độ khó hiểu cao và mã shell được mã hóa. Kết quả là một phần mềm độc hại nằm trong bộ nhớ hoạt động bên trong một quy trình Windows hợp pháp.”