Hôm thứ Năm, Microsoft cho rằng loạt sự cố ransomware gần đây nhắm vào các lĩnh vực vận tải và hậu cần ở Ukraine và Ba Lan là do một nhóm mối đe dọa có chung điểm trùng lặp với nhóm Sandworm do nhà nước Nga tài trợ.

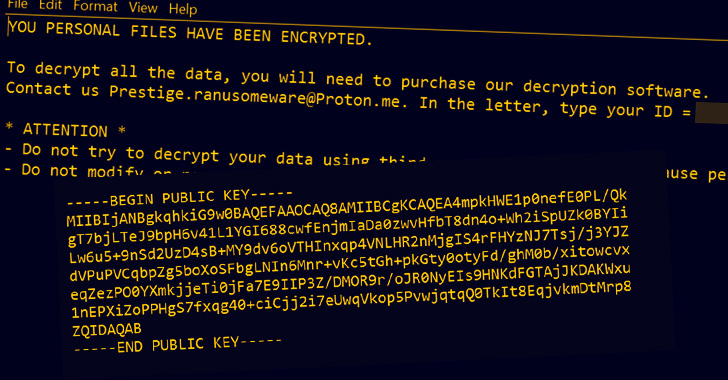

Các cuộc tấn công, được tiết lộ bởi gã khổng lồ công nghệ vào tháng trước, liên quan đến một loạt phần mềm độc hại không có giấy tờ trước đây có tên là Prestige và được cho là diễn ra trong vòng một giờ đối với tất cả các nạn nhân.

Trung tâm Tình báo Đe dọa của Microsoft (MSTIC) hiện đang theo dõi kẻ đe dọa dưới biệt danh Iridium theo chủ đề nguyên tố của nó (nhũ danh DEV-0960), với lý do trùng lặp với Sandworm (hay còn gọi là Iron Viking, TeleBots và Voodoo Bear).

MSTIC cho biết trong một bản cập nhật: “Đánh giá phân bổ này dựa trên các hiện vật pháp y, cũng như trùng lặp về nạn nhân, nghề, khả năng và cơ sở hạ tầng, với hoạt động Iridium đã biết”.

Công ty cũng đánh giá thêm rằng nhóm đã dàn dựng hoạt động thỏa hiệp nhắm mục tiêu vào nhiều nạn nhân của Prestige từ tháng 3 năm 2022, trước khi lên đến đỉnh điểm là việc triển khai ransomware vào ngày 11 tháng 10.

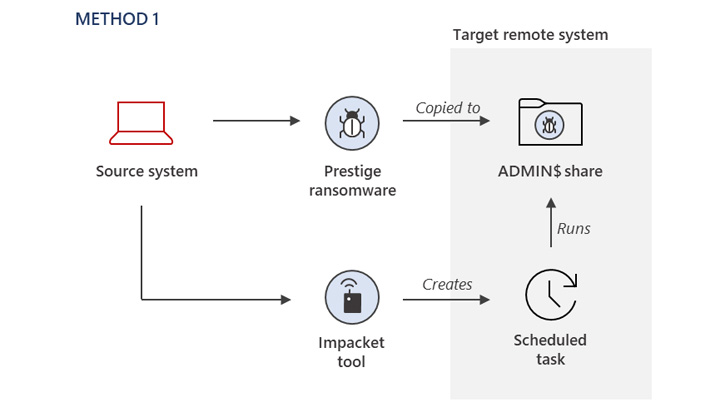

Phương thức thỏa hiệp ban đầu vẫn chưa được xác định, mặc dù người ta nghi ngờ rằng nó liên quan đến việc giành quyền truy cập vào thông tin đăng nhập có đặc quyền cao cần thiết để kích hoạt killchain.

Công ty cho biết: “Chiến dịch Prestige có thể làm nổi bật sự thay đổi đo lường được trong tính toán tấn công hủy diệt của Iridium, báo hiệu nguy cơ gia tăng đối với các tổ chức trực tiếp cung cấp hoặc vận chuyển hỗ trợ nhân đạo hoặc quân sự cho Ukraine”.

Các phát hiện được đưa ra hơn một tháng sau khi Recorded Future liên kết một nhóm hoạt động khác (UAC-0113) có quan hệ với diễn viên Sandworm vì đã chỉ ra người dùng Ukraine bằng cách giả danh nhà cung cấp dịch vụ viễn thông trong nước để cung cấp backdoor cho các máy bị xâm nhập.

Microsoft, trong Báo cáo Phòng thủ Kỹ thuật số được công bố vào tuần trước, tiếp tục gọi Iridium vì mô hình nhắm mục tiêu cơ sở hạ tầng quan trọng và các thực thể công nghệ hoạt động.

Redmond nói: “Iridium đã triển khai phần mềm độc hại Industroyer2 trong một nỗ lực thất bại khiến hàng triệu người ở Ukraine mất điện”, Redmond nói và cho biết thêm kẻ đe dọa đã sử dụng “các chiến dịch lừa đảo để có được quyền truy cập ban đầu vào các tài khoản và mạng mong muốn trong các tổ chức trong và ngoài Ukraine”.

Sự phát triển cũng đến trong bối cảnh các cuộc tấn công ransomware liên tục nhằm vào các tổ chức công nghiệp trên toàn thế giới trong quý 3 năm 2022, Dragos đã báo cáo 128 sự cố như vậy trong khoảng thời gian so với 125 sự cố trong quý trước.

Hãng bảo mật công nghiệp cho biết: “Họ LockBit lần lượt chiếm 33% và 35% trong tổng số các sự cố ransomware nhắm vào các tổ chức và cơ sở hạ tầng công nghiệp trong hai quý vừa qua, khi các nhóm này bổ sung thêm các khả năng mới trong dòng LockBit 3.0 mới của họ”.

Các chủng nổi bật khác được quan sát trong Q3 2022 bao gồm Cl0p, MedusaLocker, Sparta, BianLian, Donuts, Onyx, revil và Yanluowang.