Ngày 22 tháng 2 năm 2023Khung khai thác Ravie Lakshmanan / Mối đe dọa mạng

Khung lệnh và kiểm soát (C2) nguồn mở được gọi là Havoc đang được các tác nhân đe dọa áp dụng như một giải pháp thay thế cho các bộ công cụ hợp pháp nổi tiếng khác như Cobalt Strike, Sliver và Brute Ratel.

Công ty an ninh mạng zscaler cho biết họ đã quan sát thấy một chiến dịch mới vào đầu tháng 1 năm 2023 nhắm vào một tổ chức chính phủ giấu tên sử dụng Havoc.

“Mặc dù các khung C2 rất phong phú, nhưng khung Havoc mã nguồn mở là một khung kiểm soát và ra lệnh sau khai thác nâng cao có khả năng bỏ qua phiên bản cập nhật và mới nhất của trình bảo vệ Windows 11 do triển khai các kỹ thuật trốn tránh nâng cao như cuộc gọi tòa nhà gián tiếp và làm rối loạn giấc ngủ,” các nhà nghiên cứu Niraj Shivtarkar và Niraj Shivtarkar cho biết.

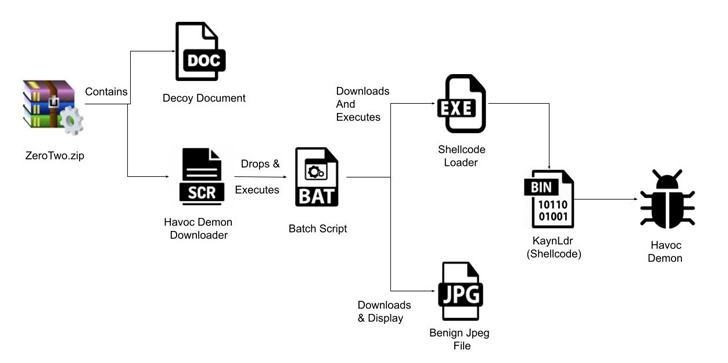

Trình tự tấn công được Zscaler ghi lại bắt đầu bằng một kho lưu trữ ZIP nhúng tài liệu mồi nhử và tệp bảo vệ màn hình được thiết kế để tải xuống và khởi chạy tác nhân Havoc Demon trên máy chủ bị nhiễm.

Demon là bộ cấy được tạo thông qua Havoc Framework và tương tự như Beacon được phân phối qua Cobalt Strike để đạt được quyền truy cập liên tục và phân phối tải trọng độc hại.

Nó cũng đi kèm với nhiều tính năng khiến nó khó bị phát hiện, biến nó thành một công cụ béo bở trong tay những kẻ đe dọa ngay cả khi các nhà cung cấp dịch vụ an ninh mạng đang đẩy lùi việc lạm dụng phần mềm đội đỏ hợp pháp như vậy.

Các nhà nghiên cứu cho biết: “Sau khi con quỷ được triển khai thành công trên máy của mục tiêu, máy chủ có thể thực thi nhiều lệnh khác nhau trên hệ thống đích”, đồng thời cho biết máy chủ sẽ ghi lại lệnh và phản hồi của nó khi thực thi. Các kết quả sau đó được mã hóa và truyền trở lại máy chủ C2.

Havoc cũng đã được sử dụng liên quan đến mô-đun npm lừa đảo có tên là aabquerys, sau khi được cài đặt, sẽ kích hoạt quy trình ba giai đoạn để truy xuất bộ cấy Demon. Gói đã được gỡ xuống.