amazon Web Services (AWS) đã giải quyết lỗ hổng liên bên thuê trong nền tảng của mình. Lỗ hổng này có thể bị kẻ tấn công vũ khí hóa để giành quyền truy cập trái phép vào tài nguyên.

Vấn đề liên quan đến một vấn đề đại diện nhầm lẫn, một loại leo thang đặc quyền trong đó một chương trình không có quyền thực hiện một hành động có thể ép buộc một thực thể có nhiều đặc quyền hơn thực hiện hành động đó.

Thiếu sót đã được Datadog báo cáo cho AWS vào ngày 1 tháng 9 năm 2022, sau đó một bản vá đã được gửi vào ngày 6 tháng 9.

“Cuộc tấn công này lạm dụng dịch vụ AppSync để cho rằng [identity and access management] Nick Frichette, nhà nghiên cứu của Datadog cho biết trong một báo cáo được công bố vào tuần trước.

Trong một tiết lộ phối hợp, Amazon nói rằng không có khách hàng nào bị ảnh hưởng bởi lỗ hổng và khách hàng không cần phải có hành động gì.

Nó mô tả đây là “sự cố phân tích cú pháp phân biệt chữ hoa chữ thường trong AWS AppSync, có khả năng có thể được sử dụng để bỏ qua quy trình xác thực vai trò sử dụng trên nhiều tài khoản của dịch vụ và thực hiện hành động như dịch vụ trên các tài khoản của khách hàng.”

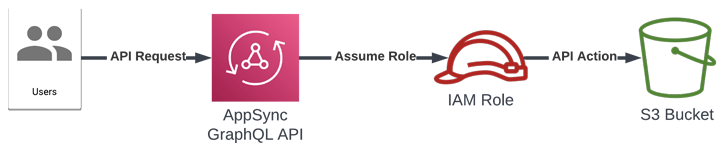

AWS AppSync cung cấp cho các nhà phát triển API GraphQL để truy xuất hoặc sửa đổi dữ liệu từ nhiều nguồn dữ liệu cũng như tự động đồng bộ hóa dữ liệu giữa ứng dụng di động, ứng dụng web và đám mây.

Dịch vụ này cũng có thể được sử dụng để tích hợp với các dịch vụ AWS khác thông qua các vai trò cụ thể được thiết kế để thực hiện các lệnh gọi API cần thiết với các quyền IAM bắt buộc.

Mặc dù AWS có sẵn các biện pháp bảo vệ để ngăn AppSync đảm nhận các vai trò tùy ý bằng cách xác thực Tên tài nguyên Amazon (ARN) của vai trò đó, nhưng vấn đề bắt nguồn từ thực tế là việc kiểm tra có thể bị bỏ qua một cách tầm thường bằng cách chuyển tham số “serviceRoleArn” ở dạng chữ thường.

Sau đó, hành vi này có thể bị lợi dụng để cung cấp mã định danh của một vai trò trong một tài khoản AWS khác.

Frichette cho biết: “Lỗ hổng này trong AWS AppSync cho phép kẻ tấn công vượt qua ranh giới tài khoản và thực hiện lệnh gọi API AWS trong tài khoản nạn nhân thông qua các vai trò IAM tin cậy dịch vụ AppSync”.

“Bằng cách sử dụng phương pháp này, kẻ tấn công có thể vi phạm các tổ chức đã sử dụng AppSync và giành quyền truy cập vào các tài nguyên được liên kết với các vai trò đó.”