Vào tháng 12 năm 2021, Amazon đã vá một lỗ hổng có mức độ nghiêm trọng cao ảnh hưởng đến ứng dụng Photos dành cho Android có thể đã bị lợi dụng để đánh cắp mã thông báo truy cập của người dùng.

Các nhà nghiên cứu João Morais và Pedro Umbelino của Checkmarx cho biết: “Mã thông báo truy cập Amazon được sử dụng để xác thực người dùng trên nhiều API của Amazon, một số chứa dữ liệu cá nhân như tên đầy đủ, email và địa chỉ. “Những thứ khác, như API Amazon Drive, cho phép kẻ tấn công truy cập đầy đủ vào các tệp của người dùng.”

Công ty kiểm tra bảo mật ứng dụng của Israel đã báo cáo vấn đề với Amazon vào ngày 7 tháng 11 năm 2021, sau đó gã khổng lồ công nghệ này đã triển khai bản sửa lỗi vào ngày 18 tháng 12 năm 2021.

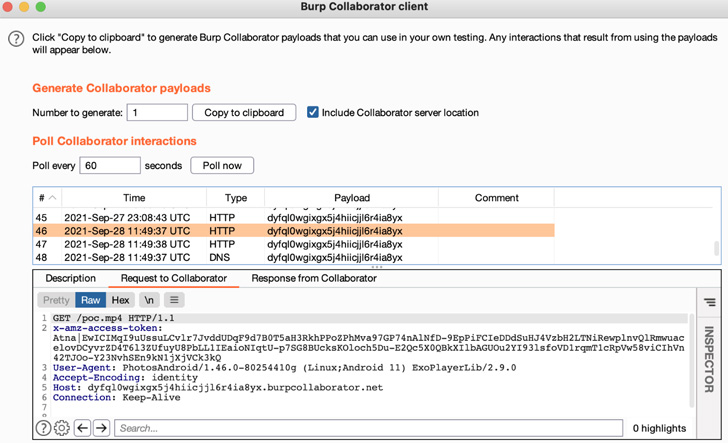

Sự cố rò rỉ là kết quả của việc định cấu hình sai một trong các thành phần của ứng dụng có tên “com.amazon.gallery.thor.app.activity.ThorViewActivity” được xác định trong tệp AndroidManifest.xml và khi khởi chạy, sẽ bắt đầu một yêu cầu HTTP với tiêu đề chứa mã thông báo truy cập.

Tóm lại, điều đó có nghĩa là một ứng dụng bên ngoài có thể gửi một ý định – một thông điệp để tạo điều kiện giao tiếp giữa các ứng dụng – để khởi chạy hoạt động dễ bị tấn công và chuyển hướng yêu cầu HTTP đến máy chủ do kẻ tấn công kiểm soát và trích xuất mã thông báo truy cập.

Gọi lỗi này là trường hợp xác thực bị hỏng, công ty an ninh mạng cho biết vấn đề có thể đã cho phép các ứng dụng độc hại được cài đặt trên thiết bị lấy mã thông báo truy cập, cấp cho kẻ tấn công quyền sử dụng API cho các hoạt động tiếp theo.

Điều này có thể thay đổi từ việc xóa các tệp và thư mục trong Amazon Drive đến thậm chí khai thác quyền truy cập để thực hiện một cuộc tấn công ransomware bằng cách đọc, mã hóa và ghi lại các tệp của nạn nhân trong khi xóa lịch sử của họ.

Checkmarx lưu ý thêm rằng lỗ hổng bảo mật có thể có tác động rộng hơn do các API được khai thác như một phần của bằng chứng khái niệm (PoC) chỉ tạo thành một tập hợp con nhỏ của toàn bộ hệ sinh thái Amazon.

.