Ngày 31 tháng 5 năm 2023Ravie Lakshmanan Bảo mật / Lỗ hổng điểm cuối Microsoft đã chia sẻ chi tiết về một lỗ hổng hiện đã được vá trong Apple macOS có thể bị các tác nhân đe dọa có quyền truy cập root lạm dụng để vượt qua các …

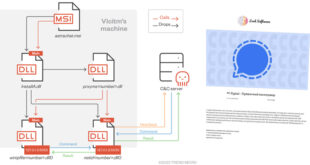

Read More »RomCom RAT Sử dụng trang web lừa đảo của các trang web phần mềm lừa đảo để tấn công bí mật

Ngày 31 tháng 5 năm 2023Ravie LakshmananĐe dọa mạng / Phần mềm độc hại Các tác nhân đe dọa đằng sau RomCom RAT đang tận dụng một mạng lưới các trang web giả mạo quảng cáo các phiên bản giả mạo của phần mềm phổ biến ít nhất kể từ …

Read More »Triển khai phát hiện và khắc phục lỗ hổng dựa trên rủi ro

Trong thời đại ngày nay, các lỗ hổng trong phần mềm và hệ thống gây ra mối nguy hiểm đáng kể cho các doanh nghiệp, đó là lý do tại sao cần phải có một chương trình quản lý lỗ hổng hiệu quả. Để đi trước một bước trước các …

Read More »Dịch vụ phá CAPTCHA với người giải giúp tội phạm mạng đánh bại bảo mật

Ngày 30 tháng 5 năm 2023Ravie Lakshmanan Các nhà nghiên cứu an ninh mạng đang cảnh báo về các dịch vụ phá CAPTCHA đang được rao bán để vượt qua các hệ thống được thiết kế để phân biệt người dùng hợp pháp với lưu lượng bot. Trend Micro cho …

Read More »Tin tặc kiếm được 105.000 đô la khi báo cáo các lỗi bảo mật nghiêm trọng trong loa Sonos One

Ngày 30 tháng 5 năm 2023Ravie LakshmananNgày không / Lỗ hổng Nhiều lỗ hổng bảo mật được phát hiện trong loa không dây Sonos One có khả năng bị khai thác để tiết lộ thông tin và thực thi mã từ xa, Zero Day Initiative (ZDI) cho biết trong một …

Read More »Trojan DogeRAT lén lút đóng vai trò là ứng dụng phổ biến, nhắm mục tiêu người dùng Android Ấn Độ

Một trojan truy cập từ xa mã nguồn mở mới (RAT) được gọi là DogeRAT nhắm mục tiêu người dùng Android chủ yếu ở Ấn Độ như một phần của chiến dịch phần mềm độc hại tinh vi. Phần mềm độc hại được phân phối qua mạng xã hội và …

Read More »PyPI triển khai xác thực hai yếu tố bắt buộc cho chủ dự án

Ngày 29 tháng 5 năm 2023Ravie Lakshmanan Chuỗi cung ứng / Lập trình Chỉ số gói Python (PyPI) đã công bố vào tuần trước rằng mọi tài khoản duy trì dự án trên kho lưu trữ phần mềm chính thức của bên thứ ba sẽ được yêu cầu bật xác …

Read More »3 Thách thức trong việc Xây dựng Chương trình Quản lý Tiếp xúc với Mối đe dọa Liên tục (CTEM) và Cách đánh bại chúng

Nếu bạn là một chuyên gia về an ninh mạng, bạn có thể đã quen thuộc với biển từ viết tắt mà ngành công nghiệp của chúng ta bị ám ảnh. Từ CNAPP, đến CWPP, đến CIEM và vô số những thứ khác, dường như có một chủ nghĩa khởi …

Read More »AceCryptor: Vũ khí mạnh mẽ của tội phạm mạng, được phát hiện trong hơn 240 nghìn cuộc tấn công

Phần mềm độc hại crypter (viết tắt là cryptor) có tên là AceCryptor đã được sử dụng để đóng gói nhiều loại phần mềm độc hại kể từ năm 2016. Công ty an ninh mạng ESET của Slovakia cho biết họ đã xác định được hơn 240.000 lượt phát hiện …

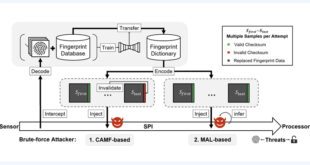

Read More »Cuộc tấn công BrutePrint mới cho phép kẻ tấn công mở khóa điện thoại thông minh bằng Brute-Force vân tay

Ngày 29 tháng 5 năm 2023Ravie LakshmananXác thực / Bảo mật di động Các nhà nghiên cứu đã phát hiện ra một kỹ thuật tấn công rẻ tiền có thể được tận dụng để lấy dấu vân tay trên điện thoại thông minh nhằm vượt qua xác thực người dùng …

Read More »