Ngày 09 tháng 6 năm 2023Ravie LakshmananTội phạm mạng / APT

Diễn viên đe dọa được gọi là cuộc phục kích tị nạn đã được quan sát thấy đang dàn xếp các hoạt động tội phạm mạng và gián điệp mạng kể từ ít nhất là đầu năm 2020.

“Đây là một nhóm phần mềm tội phạm nhắm mục tiêu đến các khách hàng ngân hàng và nhà giao dịch tiền điện tử ở nhiều khu vực khác nhau, bao gồm Bắc Mỹ và Châu Âu,” ESET cho biết trong một phân tích được công bố hôm thứ Năm. “Asylum Ambuscade cũng thực hiện hoạt động gián điệp chống lại các tổ chức chính phủ ở Châu Âu và Trung Á.”

Asylum Ambuscade lần đầu tiên được Proofpoint ghi nhận vào tháng 3 năm 2022 dưới dạng một chiến dịch lừa đảo do quốc gia tài trợ nhằm vào các tổ chức chính phủ châu Âu nhằm thu thập thông tin tình báo về hoạt động di chuyển của người tị nạn và nguồn cung ứng trong khu vực.

Mục tiêu của những kẻ tấn công, theo công ty an ninh mạng Slovakia, là hút thông tin bí mật và thông tin đăng nhập email trên web từ các cổng email chính thức của chính phủ.

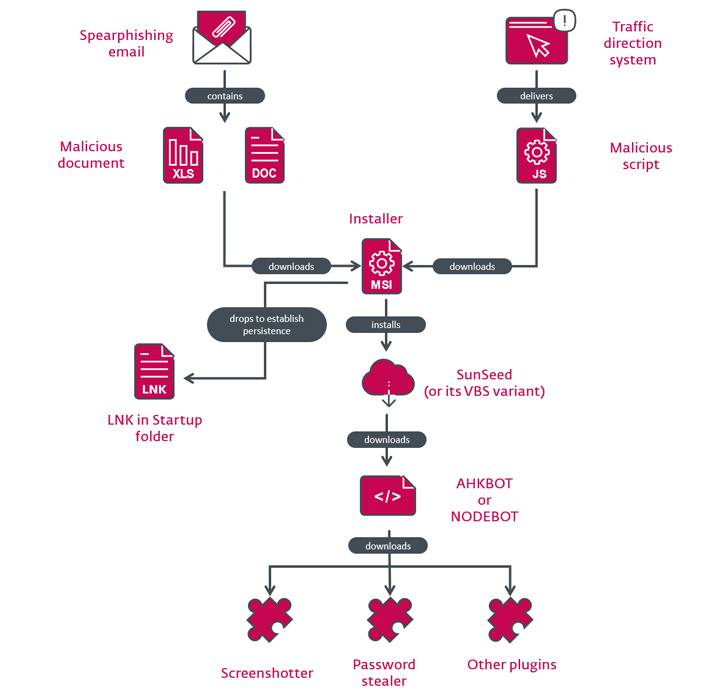

Các cuộc tấn công bắt đầu bằng một email lừa đảo trực tuyến có tệp đính kèm bảng tính Excel độc hại, khi được mở, sẽ khai thác mã VBA hoặc lỗ hổng Follina (CVE-2022-30190) để tải xuống gói MSI từ máy chủ từ xa.

Về phần mình, trình cài đặt triển khai một trình tải xuống được viết bằng Lua có tên là SunSeed (hoặc tương đương với Visual Basic Script của nó), đến lượt nó, truy xuất phần mềm độc hại dựa trên AutoHotkey được gọi là AHK Bot từ một máy chủ từ xa.

Điều đáng chú ý về Asylum Ambuscade là cuộc tấn công tội phạm mạng đã cướp đi sinh mạng của hơn 4.500 nạn nhân trên khắp thế giới kể từ tháng 1 năm 2022, phần lớn trong số họ sống ở Bắc Mỹ, Châu Á, Châu Phi, Châu Âu và Nam Mỹ.

Nhà nghiên cứu Matthieu Faou của ESET cho biết: “Nhắm mục tiêu rất rộng và chủ yếu bao gồm các cá nhân, nhà giao dịch tiền điện tử và doanh nghiệp vừa và nhỏ (SMB) ở nhiều ngành dọc khác nhau”.

Mặc dù một khía cạnh của các cuộc tấn công được thiết kế để đánh cắp tiền điện tử, nhưng việc nhắm mục tiêu vào các SMB có thể là một nỗ lực kiếm tiền từ quyền truy cập bằng cách bán nó cho các nhóm tội phạm mạng khác để thu lợi bất chính.

Chuỗi thỏa hiệp tuân theo một mô hình tương tự ngăn chặn véc tơ xâm nhập ban đầu, đòi hỏi phải sử dụng Quảng cáo Google giả mạo hoặc hệ thống định hướng lưu lượng truy cập (TDS) để chuyển hướng các nạn nhân tiềm năng đến một trang web giả mạo cung cấp tệp JavaScript có phần mềm độc hại.

HỘI THẢO TRỰC TUYẾN SẮP TỚI

🔐 Làm chủ bảo mật API: Hiểu bề mặt tấn công thực sự của bạn

Khám phá các lỗ hổng chưa được khai thác trong hệ sinh thái API của bạn và chủ động thực hiện các bước hướng tới bảo mật bọc thép. Tham gia hội thảo trên web sâu sắc của chúng tôi!

tham gia phiên

Các cuộc tấn công cũng đã sử dụng phiên bản Node.js của AHK Bot có tên mã là NODEBOT, sau đó được sử dụng để tải xuống các plugin chịu trách nhiệm chụp ảnh màn hình, đánh cắp mật khẩu, thu thập thông tin hệ thống và cài đặt thêm trojan và kẻ đánh cắp.

Với các chuỗi tấn công gần như giống hệt nhau trong các nỗ lực gián điệp và tội phạm mạng, người ta nghi ngờ rằng “Asylum Ambuscade là một nhóm tội phạm mạng đang thực hiện một số hoạt động gián điệp mạng.”

Sự trùng lặp cũng mở rộng sang một cụm hoạt động khác có tên là Screentime được biết là nhắm mục tiêu vào các công ty ở Hoa Kỳ và Đức bằng phần mềm độc hại riêng được thiết kế để đánh cắp thông tin bí mật. Proofpoint đang theo dõi tác nhân đe dọa dưới tên TA866.

Faou nói: “Việc bắt được một nhóm tội phạm mạng đang điều hành các hoạt động gián điệp mạng chuyên dụng là khá bất thường,” Faou nói, khiến nó trở nên hiếm gặp trong bối cảnh các mối đe dọa.