Một nhóm tội phạm mạng có động cơ tài chính có liên quan đến một làn sóng tấn công đang diễn ra nhằm vào các tổ chức khách sạn, khách sạn và du lịch ở Mỹ Latinh với mục tiêu cài đặt phần mềm độc hại trên các hệ thống bị xâm nhập.

Công ty bảo mật doanh nghiệp Proofpoint, đang theo dõi nhóm dưới cái tên TA558 từ tháng 4 năm 2018, đã gọi nó là “tác nhân đe dọa tội phạm nhỏ”.

“Kể từ năm 2018, nhóm này đã sử dụng các chiến thuật, kỹ thuật và quy trình nhất quán để cố gắng cài đặt nhiều loại phần mềm độc hại bao gồm Loda RAT, Vjw0rm và Revenge RAT”, nhóm nghiên cứu mối đe dọa của công ty cho biết trong một báo cáo mới.

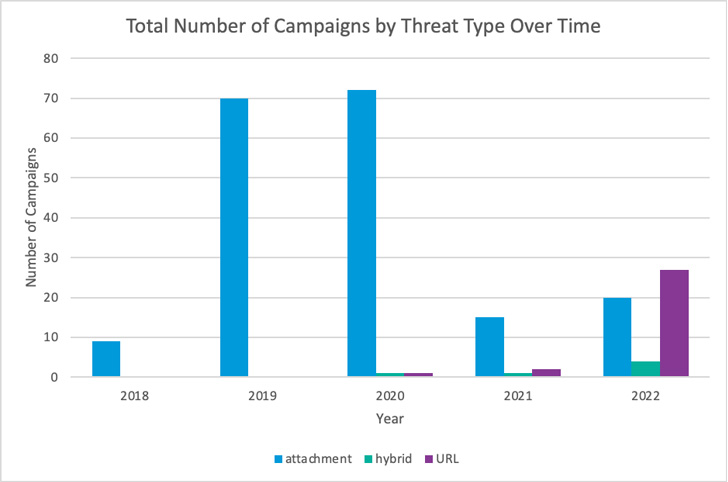

Nhóm này đã hoạt động với nhịp độ cao hơn vào năm 2022 so với bình thường, với các cuộc xâm nhập chủ yếu nhắm vào những người nói tiếng Bồ Đào Nha và Tây Ban Nha ở Mỹ Latinh, và ở mức độ thấp hơn ở Tây Âu và Bắc Mỹ.

Các chiến dịch lừa đảo do nhóm thực hiện liên quan đến việc gửi các tin nhắn rác độc hại với các chiêu dụ theo chủ đề đặt phòng, chẳng hạn như đặt phòng khách sạn có chứa các tài liệu hoặc URL được vũ khí hóa nhằm lôi kéo người dùng vô tình cài đặt trojan có khả năng do thám, đánh cắp dữ liệu và phân phối các tải trọng tiếp theo .

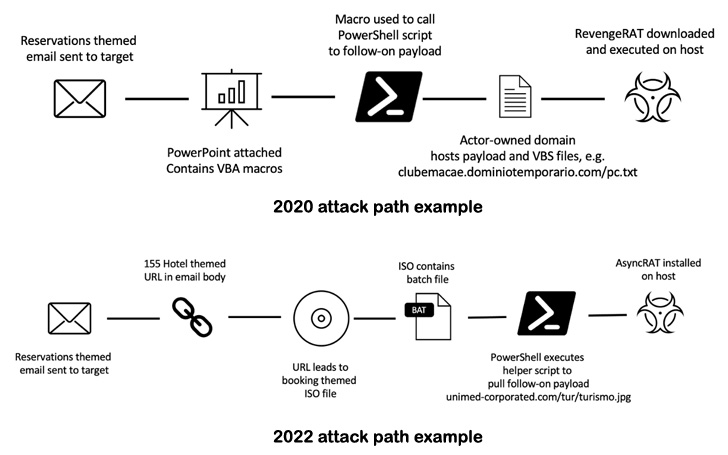

Các cuộc tấn công đã phát triển một cách tinh vi trong những năm qua: Những cuộc tấn công được phát hiện từ năm 2018 đến năm 2021 đã tận dụng các email có tài liệu Word chứa macro VBA hoặc khai thác các lỗ hổng như CVE-2017-11882 và CVE-2017-8570 để tải xuống và cài đặt hỗn hợp phần mềm độc hại như AsyncRAT, Loda RAT, Revenge RAT và Vjw0rm.

Tuy nhiên, trong những tháng gần đây, TA558 đã được quan sát thấy xoay vòng khỏi các tệp đính kèm Microsoft Office chứa đầy macro để chuyển sang các URL và tệp ISO để đạt được sự lây nhiễm ban đầu, một động thái có khả năng là do Microsoft quyết định chặn macro trong các tệp được tải xuống từ web theo mặc định .

Trong số 51 chiến dịch được nhóm thực hiện cho đến nay trong năm nay, 27 trong số đó được cho là đã kết hợp URL trỏ đến tệp ISO và lưu trữ ZIP, so với chỉ năm chiến dịch từ năm 2018 đến năm 2021.

Proofpoint lưu ý thêm rằng các cuộc xâm nhập được ghi lại theo TA558 là một phần của một loạt các hoạt động độc hại tập trung vào các nạn nhân ở khu vực Mỹ Latinh. Nhưng trong trường hợp không có bất kỳ hoạt động hậu thỏa hiệp nào, người ta nghi ngờ rằng TA558 là một tác nhân tội phạm mạng có động cơ tài chính.

Các nhà nghiên cứu cho biết: “Phần mềm độc hại được TA558 sử dụng có thể ăn cắp dữ liệu bao gồm dữ liệu người dùng và thẻ tín dụng của khách hàng, cho phép di chuyển ngang và cung cấp các tải trọng tiếp theo”. “Hoạt động do kẻ này thực hiện có thể dẫn đến việc đánh cắp dữ liệu của cả dữ liệu công ty và dữ liệu khách hàng, cũng như tổn thất tài chính tiềm ẩn.”

.