Các cuộc tấn công vào cơ sở hạ tầng quan trọng và các hệ thống OT khác đang gia tăng khi quá trình chuyển đổi kỹ thuật số và hội tụ OT/CNTT tiếp tục tăng tốc. Các cơ sở xử lý nước, nhà cung cấp năng lượng, nhà máy và nhà máy hóa chất — cơ sở hạ tầng hỗ trợ cuộc sống hàng ngày của chúng ta đều có thể gặp rủi ro. Việc phá vỡ hoặc thao túng các hệ thống OT có thể gây ra tác hại thực sự về thể chất cho công dân, môi trường và nền kinh tế.

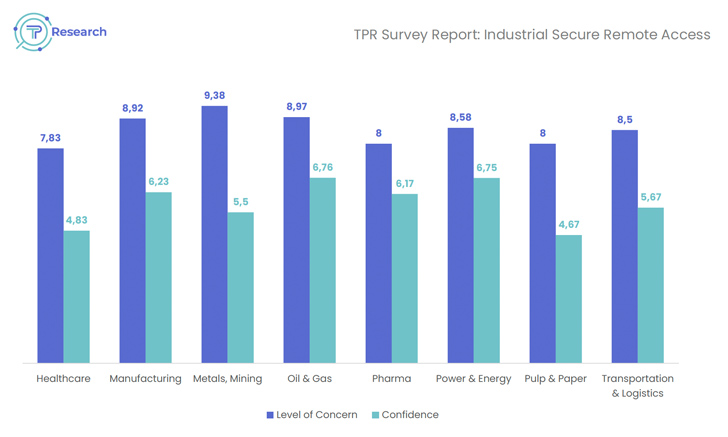

Tuy nhiên, bối cảnh của các công cụ bảo mật OT kém phát triển hơn nhiều so với đối tác công nghệ thông tin (CNTT) của nó. Theo một báo cáo gần đây từ Takepoint Research và Cyolo, có sự thiếu tin tưởng đáng kể vào các công cụ thường được sử dụng để bảo mật quyền truy cập từ xa vào môi trường công nghiệp.

Chiến lược bảo mật truyền thống của môi trường công nghiệp là cách ly – cách ly không chỉ với internet mà còn với các hệ thống nội bộ khác. Nhưng giờ đây, với việc các hệ thống OT mở rộng ra thế giới và các mối đe dọa trên mạng gia tăng, việc thiếu các công cụ bảo mật dành riêng cho OT đã nổi lên như một vấn đề cấp bách. Trong khoảng trống này, các giải pháp CNTT thường được ghép lại với nhau nhằm cố gắng đáp ứng nhu cầu OT, nhưng như bạn có thể mong đợi, kết quả thường mờ nhạt.

Các giải pháp bảo mật được thiết kế cho môi trường CNTT đơn giản là không thể đáp ứng nhu cầu của OT và thực tế công nghiệp, vì một số lý do chính.

Lý do 1: OT ưu tiên tính khả dụng hơn tính bảo mật

Mặc dù CNTT và OT đều tìm cách đảm bảo tính bảo mật (bảo vệ dữ liệu và tài sản nhạy cảm), tính toàn vẹn (độ trung thực của dữ liệu trong vòng đời của nó) và tính khả dụng (khả năng truy cập và khả năng đáp ứng của tài nguyên và cơ sở hạ tầng), họ ưu tiên các phần khác nhau của CIA này bộ ba.

Ưu tiên cao nhất của CNTT là bảo mật. CNTT xử lý dữ liệu và các bên liên quan của CNTT quan tâm đến việc bảo vệ dữ liệu đó — từ bí mật thương mại đến thông tin cá nhân của người dùng và khách hàng.

Ưu tiên cao nhất của OT là tính khả dụng. Các quy trình OT vận hành các thiết bị hạng nặng trong lĩnh vực vật lý và đối với chúng, tính khả dụng có nghĩa là an toàn. Thời gian ngừng hoạt động đơn giản là không thể kiểm soát được khi tắt lò cao hoặc bể chứa nồi hơi công nghiệp.

Vì lợi ích của tính khả dụng và khả năng đáp ứng, hầu hết các thành phần OT hoàn toàn không được xây dựng để phù hợp với việc triển khai bảo mật.

Điều này đánh dấu sự khác biệt cơ bản trong chính DNA của môi trường CNTT và OT, điều này ngay lập tức khiến các công cụ bảo mật CNTT trở nên khó triển khai.

Lý do 2: Các hệ thống OT chạy trên các hệ thống kế thừa luôn hoạt động

Đối với những người sống trong thế giới CNTT, có thể khó tưởng tượng ra một môi trường vẫn chạy trên Windows XP hoặc máy tính lớn của những năm tám mươi, nhưng đó là thực tế rõ ràng của thế giới OT. Dù vì lợi nhuận hay sự an toàn, các hệ thống OT luôn hoạt động hết công suất. Đây là lý do tại sao các thành phần OT được thiết kế cho vòng đời dài hơn nhiều.

Hầu như tất cả các công cụ dựa trên CNTT đều yêu cầu thời gian ngừng hoạt động để cài đặt, cập nhật và vá lỗi. Các hoạt động này nói chung là không bắt đầu đối với môi trường công nghiệp, bất kể lỗ hổng có thể nghiêm trọng đến mức nào. Một lần nữa, thời gian ngừng hoạt động của các hệ thống OT đồng nghĩa với rủi ro về an toàn.

Ngoài ra, các hệ thống kế thừa cung cấp năng lượng cho thế giới OT thường không thể giao tiếp với các công cụ xác thực hoặc bảo mật hiện đại, hạn chế hiệu quả của các nền tảng này ngay từ đầu. Nếu không có giải pháp bảo mật như Cyolo, giải pháp trang bị thêm các ứng dụng cũ để hỗ trợ các giao thức bảo mật hiện đại, thì các công cụ CNTT sẽ bị hạn chế nghiêm trọng về khả năng bảo mật các hệ thống OT.

Lý do 3: Các công cụ CNTT hầu như luôn yêu cầu kết nối

Các giải pháp bảo mật CNTT thường yêu cầu kết nối bên ngoài vì máy chủ và ứng dụng phải trao đổi dữ liệu với nhau (và với người dùng) để thực hiện chức năng thiết yếu của chúng. Ngược lại, các hệ thống OT thường có các yêu cầu cụ thể về cách thức và thời điểm chúng có thể được kết nối với internet (vâng, ngay cả trong thời đại chuyển đổi kỹ thuật số của chúng ta). Không phải lúc nào các công cụ CNTT cũng có thể được cấu hình để đáp ứng các yêu cầu này.

Sắc thái là các hệ thống CNTT và OT có thể giao tiếp với nhau mà không cần hình thành kết nối vĩnh viễn. Bằng cách này, môi trường OT có thể được định vị để đạt được lợi ích của tự động hóa, dữ liệu sản xuất và các nỗ lực chuyển đổi kỹ thuật số khác mà không tạo ra các điểm truy cập không cần thiết cho các tác nhân độc hại.

Lý do 4: Hệ thống OT rất hay thay đổi

Thế giới CNTT đã chuẩn hóa phần lớn xung quanh giao thức TCP/IP, nhưng thế giới OT lại thiếu sự đồng thuận như vậy. Các hệ thống OT sử dụng nhiều giao thức truyền thông khác nhau, thường được xác định bởi nhà sản xuất thiết bị gốc.

Ví dụ: nếu người vận hành OT mua bộ điều khiển logic khả trình (PLC) từ một số nhà cung cấp khác nhau, thì mỗi nhà cung cấp có thể đã thực hiện một cách tiếp cận khác nhau để đáp ứng các tiêu chuẩn IEC-61131. Do đó, các kỹ sư OT phải học và duy trì nhiều loại phần mềm và giao thức như họ có nhà cung cấp.

Ngay cả trong OT, các giao thức thường không tương thích với nhau và chúng chắc chắn không tương thích với các giao thức phổ biến được sử dụng trong các công cụ bảo mật dựa trên CNTT. Người ta nghi ngờ rằng bất kỳ công cụ CNTT nào cũng sẽ bao gồm toàn bộ các trường hợp sử dụng OT cho một môi trường nhất định.

Lý do 5: Hệ thống OT rất nhạy cảm

Là một chức năng của tính chất luôn thay đổi và luôn hoạt động, các hệ thống OT dễ dàng bị gián đoạn bởi các quy trình CNTT cơ bản nhất và các biện pháp bảo mật tốt nhất.

Ngay cả tính năng quét thụ động cũng có thể loại bỏ ngoại tuyến của các hệ thống OT mong manh và khi quá trình quét được thu nhỏ lại và giới hạn đối với các hệ thống ngoại tuyến, phạm vi bảo mật sẽ giảm xuống dưới mức có thể chấp nhận được. Các biểu ngữ đăng nhập thường chạy trên các điểm cuối sẽ phá vỡ quy trình đăng nhập tự động cho các hệ thống OT quan trọng.

Bởi vì khả năng hiển thị khó đạt được hơn trong môi trường OT, nên có thể khó dự đoán hậu quả của việc triển khai một công cụ mới. Vì lý do này, các hệ thống OT thường yêu cầu thử nghiệm và xác nhận rộng rãi hơn trước khi một công cụ mới được triển khai.

Môi trường OT xứng đáng có giải pháp OT

Người ta thường nói rằng chiến lược đi trước công cụ – và điều này đúng. Các nhóm bảo mật và CNTT làm việc trong không gian OT phải dành thời gian để hiểu và nắm bắt các triết lý và nhu cầu của OT, đồng thời cộng tác với các bên liên quan của OT để xác định các phương pháp hay nhất.

Điều đó nói rằng, các công cụ phù hợp vẫn có ý nghĩa quan trọng. Thị trường an ninh mạng có thể ồn ào và gây hiểu lầm. Các bên liên quan CNTT và OT cùng nhau phải đặt câu hỏi phù hợp trước khi cam kết với một công cụ hoặc nhà cung cấp cụ thể.

Thế giới OT xứng đáng được hưởng lợi từ các biện pháp kiểm soát an ninh hiện đại mà không gây rủi ro cho sự an toàn của người lao động, hoạt động vận hành hoặc người ngoài cuộc. Các giải pháp phù hợp không chỉ củng cố vị trí bảo mật chống lại các cuộc tấn công trong tương lai, mà chúng còn định vị bảo mật để đóng góp cho sự đổi mới thay vì cản trở quá trình đó.

Để tìm hiểu thêm về những thách thức hàng đầu mà các chuyên gia bảo mật OT hiện đang phải đối mặt, hãy đọc báo cáo đầy đủ từ Takepoint Research và Cyolo.