Một tác nhân đe dọa có thể có liên quan đến Trung Quốc đã bị cho là do một cuộc tấn công chuỗi cung ứng mới liên quan đến việc sử dụng trình cài đặt trojanized cho ứng dụng Comm100 Live Chat để phân phối một cửa hậu JavaScript.

Công ty bảo mật mạng CrowdStrike cho biết cuộc tấn công đã sử dụng ứng dụng đại lý máy tính để bàn Comm100 đã ký dành cho Windows có thể tải xuống từ trang web của công ty.

Quy mô của cuộc tấn công hiện chưa được xác định, nhưng tệp trojanized được cho là đã được xác định tại các tổ chức trong lĩnh vực công nghiệp, chăm sóc sức khỏe, công nghệ, sản xuất, bảo hiểm và viễn thông ở Bắc Mỹ và châu Âu.

Comm100 là nhà cung cấp phần mềm trò chuyện âm thanh / video trực tiếp và phần mềm thu hút khách hàng của Canada cho các doanh nghiệp. Nó tuyên bố có hơn 15.000 khách hàng trên 51 quốc gia.

“Trình cài đặt đã được ký vào ngày 26 tháng 9 năm 2022 lúc 14:54:00 UTC bằng chứng chỉ Comm100 Network Corporation hợp lệ”, công ty lưu ý và cho biết thêm rằng nó vẫn có sẵn cho đến ngày 29 tháng 9.

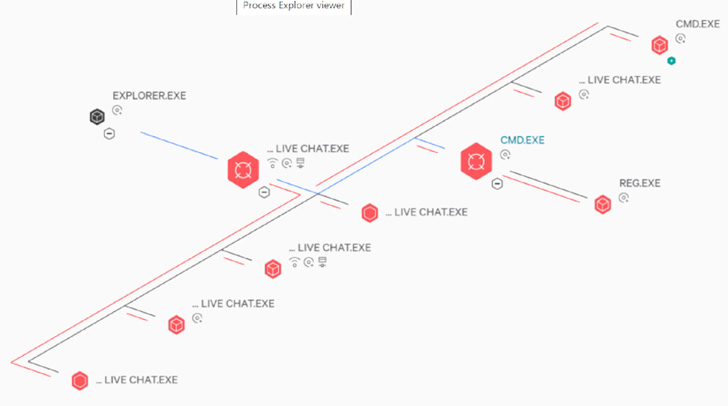

Được nhúng trong tệp thực thi được vũ khí hóa là bộ cấy dựa trên JavaScript thực thi mã JavaScript giai đoạn hai được lưu trữ trên máy chủ từ xa, được thiết kế để cung cấp cho tác nhân chức năng trình bao từ xa lén lút.

Cũng được triển khai như một phần của hoạt động sau khai thác là một DLL trình tải độc hại có tên MidlrtMd.dll khởi chạy một shellcode trong bộ nhớ để đưa một trọng tải được nhúng vào một quy trình Notepad mới.

Các thỏa hiệp trong chuỗi cung ứng, như của SolarWinds và Kaseya, đang trở thành một chiến lược ngày càng sinh lợi cho các tác nhân đe dọa nhắm mục tiêu vào một nhà cung cấp phần mềm được sử dụng rộng rãi để có được chỗ đứng trong mạng lưới khách hàng hạ nguồn.

Theo văn bản, không có nhà cung cấp bảo mật nào gắn cờ trình cài đặt là độc hại. Sau khi tiết lộ có trách nhiệm, vấn đề đã được giải quyết bằng việc phát hành trình cài đặt cập nhật (10.0.9).

CrowdStrike đã gắn cuộc tấn công với sự tự tin vừa phải với một diễn viên có mối quan hệ với Trung Quốc dựa trên sự hiện diện của các bình luận bằng tiếng Trung trong phần mềm độc hại và việc nhắm mục tiêu vào các tổ chức cờ bạc trực tuyến ở Đông và Đông Nam Á, một khu vực vốn đã được Trung Quốc quan tâm các tác nhân xâm nhập.

Điều đó nói rằng, tải trọng được phân phối trong hoạt động này khác với các họ phần mềm độc hại khác trước đây được xác định là do nhóm vận hành, cho thấy sự mở rộng đối với kho vũ khí tấn công của nó.

Khi viết, không rõ làm cách nào mà những kẻ tấn công quản lý để truy cập vào hệ thống nội bộ của Comm100 và đầu độc trình cài đặt hợp pháp.

Tên của kẻ thù không được CrowdStrike tiết lộ, nhưng các TTP chỉ ra hướng về một kẻ đe dọa có tên là Earth Berberoka (hay còn gọi là GamblingPuppet), mà đầu năm nay đã bị phát hiện sử dụng một ứng dụng trò chuyện giả mạo có tên MiMi trong các cuộc tấn công chống lại ngành công nghiệp cờ bạc .