An ninh mạng công nghệ vận hành (OT) là một khía cạnh đầy thách thức nhưng quan trọng trong việc bảo vệ các hệ thống và tài nguyên thiết yếu của tổ chức. Tội phạm mạng không còn đột nhập vào hệ thống mà thay vào đó, hãy đăng nhập – khiến việc bảo mật truy cập trở nên phức tạp hơn và việc quản lý cũng như kiểm soát cũng trở nên quan trọng hơn bao giờ hết. Trong nỗ lực giải quyết các thách thức liên quan đến quyền truy cập mà OT và các nhà khai thác cơ sở hạ tầng quan trọng phải đối mặt, nhóm tại Cyolo đã xây dựng một nền tảng truy cập không tin cậy được thiết kế để đáp ứng các yêu cầu duy nhất về an toàn, bảo mật và thời gian hoạt động của môi trường OT và hệ thống kiểm soát công nghiệp (ICS) .

Hãy nhìn dưới mui xe:

Giải pháp Cyolo là sự kết hợp mạnh mẽ của Zero Trust Network Access (ZTNA), Nhà cung cấp danh tính (IdP) và quản lý truy cập đặc quyền (PAM). Điều làm cho phương pháp này nổi bật so với gói là các giải pháp ZTNA khác không cung cấp khả năng IdP hoặc PAM, trong khi các công cụ Quản lý danh tính và truy cập (IdP và PAM) không mở rộng kết nối. Và không giống như những người chơi khác trong không gian truy cập từ xa an toàn, Cyolo không yêu cầu kết nối đám mây hoặc cài đặt tác nhân điểm cuối. Điều này cho phép nền tảng giải quyết một số trường hợp sử dụng kết nối khó khăn mà nhiều tổ chức gặp khó khăn.

Nền tảng Cyolo hoạt động như thế nào

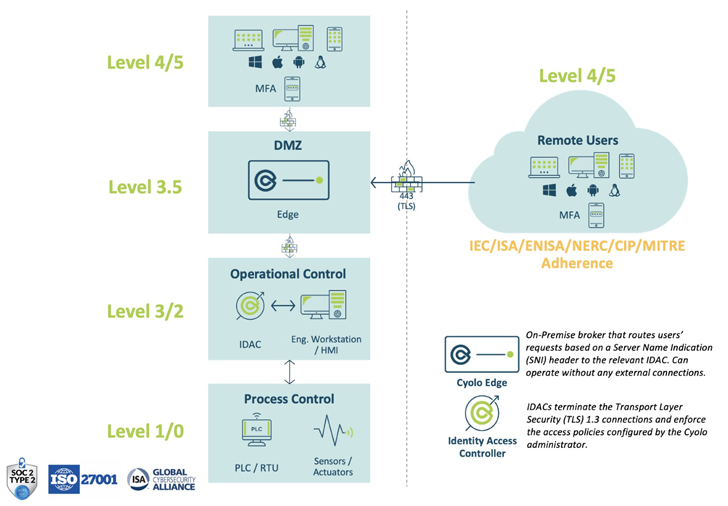

Các khối xây dựng cốt lõi của nền tảng Cyolo là Bộ điều khiển truy cập danh tính (IDAC) và Edge.

Bộ điều khiển truy cập danh tính (IDAC): IDAC chấm dứt các kết nối Transport Layer Security (TLS) 1.3 và thực thi các chính sách truy cập được cấu hình bởi quản trị viên Cyolo. Là một ‘proxy đảo ngược', tất cả quá trình giải mã và thực thi diễn ra sau tường lửa của tổ chức.

Môi giới cạnh: Các cạnh là trình môi giới tại chỗ định tuyến các yêu cầu của người dùng dựa trên tiêu đề Chỉ định tên máy chủ (SNI) tới IDAC có liên quan. Trong tất cả các mô hình triển khai, Edge định tuyến lưu lượng truy cập từ người dùng đến IDAC. Đáng chú ý, Edges có thể hoạt động mà không cần bất kỳ kết nối bên ngoài nào và không bao giờ giải mã bất kỳ lưu lượng truy cập nào, khiến Cyolo trở thành giải pháp truy cập không tin cậy hiếm hoi thực sự tuân thủ các nguyên tắc không tin cậy.

Cyolo có thể được triển khai tại chỗ, trong mô hình SaaS hoặc phổ biến nhất là trong phiên bản kết hợp của cả hai. Các thành phần tại chỗ có thể được cách ly hoàn toàn và kết nối không phải IP để bảo mật bổ sung, nếu cần. Đây là những yếu tố cốt lõi cần thiết cho mỗi phương pháp triển khai:

Kết nối IdP: Các nhà cung cấp danh tính (IdP) đảm bảo rằng người dùng đang tìm kiếm quyền truy cập là ai hoặc những gì họ tuyên bố là trên nhiều nền tảng, ứng dụng và mạng. Cyolo có thể tích hợp với IdP hiện tại của bạn hoặc bạn có thể sử dụng IdP cục bộ của Cyolo được bao gồm như một phần của thiết lập IDAC. IDAC kết nối trực tiếp với IdP (không thông qua các Cạnh).

IDAC Giao tiếp ra nước ngoài: IDAC luôn liên lạc ra bên ngoài, cho dù chúng kết nối các phiên của người dùng đến từ Edge (trên cổng 443) hay liệu chúng có liên lạc với các ứng dụng đã xuất bản mà chúng phục vụ (trên cổng cụ thể của chúng).

Tìm hiểu sâu về sản phẩm và khác biệt hóa

Bây giờ, chúng ta hãy tìm hiểu sâu hơn về nền tảng Cyolo và xem điều gì làm nó khác biệt với các phương pháp tiếp cận bảo mật hiện tại và các công cụ khác trên thị trường.

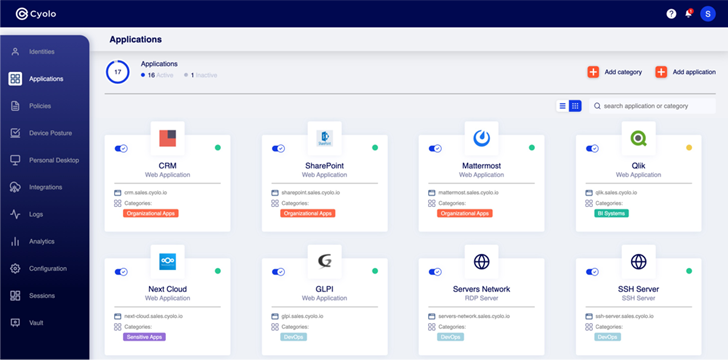

Thoạt nhìn, nền tảng này có giao diện người dùng rõ ràng và dễ điều hướng. Nó được thiết lập để quản lý và quản lý quyền truy cập của người dùng vào các ứng dụng cụ thể và nó môi giới quyền truy cập này thông qua một tập hợp các chính sách không tin cậy. Nhìn xa hơn một chút, nó ghi lại nhiều chi tiết về tất cả hoạt động của người dùng và có giao diện lập trình ứng dụng (API) mạnh mẽ.

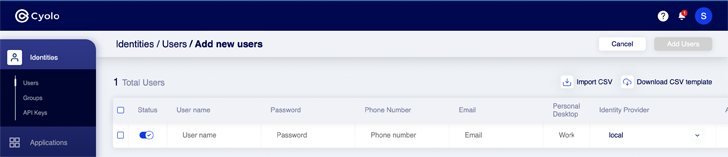

Danh tính: Nền tảng Cyolo có thể hoạt động như một nguồn nhận dạng độc lập với người dùng được thêm thông qua nhập tệp, Hệ thống quản lý nhận dạng miền chéo (SCIM) hoặc tự đăng ký người dùng. Điều này đặc biệt có lợi khi giới thiệu các nhà cung cấp và nhà thầu bên thứ ba mà bạn có thể không muốn thêm vào IdP của công ty mình. Mỗi người dùng có thể được thêm vào các nhóm cụ thể, được sử dụng để cấp quyền truy cập vào các ứng dụng hoặc dịch vụ cụ thể, dựa trên các chính sách. Quy trình thêm người dùng rất dễ dàng và các bước xác thực bổ sung, chẳng hạn như xác thực đa yếu tố (MFA), có thể được thêm vào theo yêu cầu.

Cyolo cũng có thể hoạt động với tất cả các IdP tiêu chuẩn, chẳng hạn như Okta, Active Directory, Azure AD, Ping, v.v. Nếu các công ty có nhiều IdP, Cyolo có thể liên kết chúng và cho phép sử dụng IdP phù hợp nhất cho một yêu cầu truy cập cụ thể.

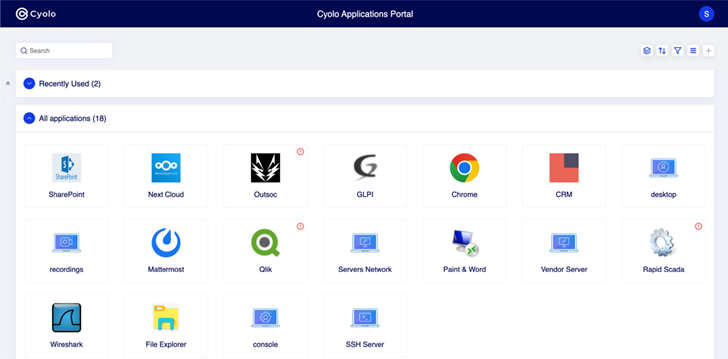

Các ứng dụng: Cyolo cung cấp khả năng kết nối với tất cả các ứng dụng dựa trên danh tính hợp lệ, sau đó thay mặt người dùng chèn thông tin đăng nhập để kích hoạt trải nghiệm Đăng nhập một lần (SSO) đầy đủ. Điều này giúp đơn giản hóa quy trình đăng nhập cho người dùng và giúp loại bỏ nhu cầu sử dụng tài khoản chung hoặc mật khẩu dùng chung, vốn có thể tạo thêm rủi ro.

Cyolo cũng có thể mở rộng quyền truy cập an toàn vào các ứng dụng cũ và được xây dựng tùy chỉnh để kích hoạt MFA và SSO cho các tài nguyên đầy thách thức này. Khả năng này hữu ích nhất trong lĩnh vực OT, vốn phụ thuộc nhiều vào các thiết bị và hệ thống cũ hơn giao tiếp với Ngôn ngữ đánh dấu xác nhận bảo mật (SAML) hoặc OpenID Connect (OIDC).

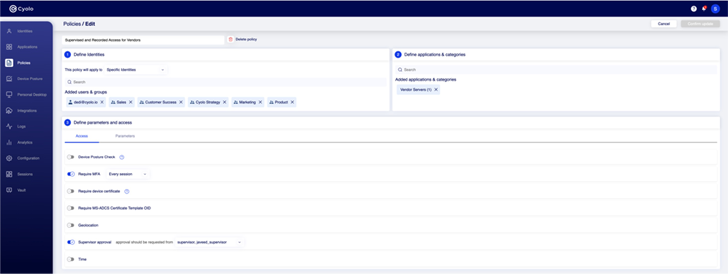

Chính sách: Mỗi ứng dụng được định cấu hình để yêu cầu các tham số truy cập cụ thể chiếm từng người dùng và nhóm riêng lẻ, cùng với các chi tiết theo ngữ cảnh như thời gian trong ngày hoặc vị trí. Hai tính năng thú vị là khả năng yêu cầu phê duyệt trước khi truy cập và thực thi ghi âm cho mỗi phiên truy cập.

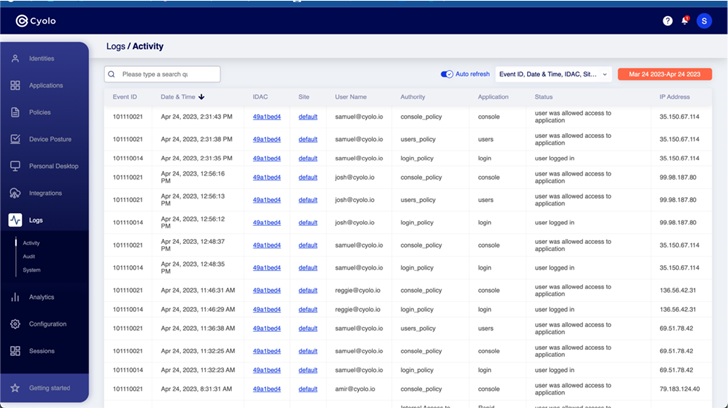

Nhật ký: Tất cả hoạt động trên nền tảng được theo dõi trong nhật ký có thể xuất dễ dàng. Điều này đặc biệt hữu ích khi công cụ Cyolo đang cung cấp SSO cho một ứng dụng thường sử dụng tên người dùng và mật khẩu chung. Ngoài ra, vì Cyolo bao gồm một kho mật khẩu nên nó có thể lưu trữ và xoay vòng mật khẩu được chia sẻ một cách an toàn, với nhật ký theo dõi chính xác người dùng nào đã truy cập ứng dụng hoặc dịch vụ.

Quan sát bổ sung:

Vì Cyolo không yêu cầu kết nối đám mây để hoạt động nên giải pháp này rất lý tưởng cho các công ty cần cách ly các phân đoạn quan trọng trong mạng của họ và hạn chế quyền truy cập vào chúng. Điều này phổ biến đối với các nhà khai thác OT/ICS muốn quản lý chặt chẽ quyền truy cập từ xa và của bên thứ ba vào các khu vực này. Truy cập từ xa đôi khi bị cản trở vì công cụ bảo mật yêu cầu phải cài đặt tác nhân trên thiết bị đầu cuối. Cyolo không yêu cầu đại lý vận hành, giúp bên thứ ba, nhà thầu bên ngoài hoặc đối tác kinh doanh dễ dàng sử dụng. IDAC và Edge của họ là các ứng dụng phần mềm được chứa trong bộ chứa (bộ chứa Docker), vì vậy chúng có thể được tải lên nhiều hệ số dạng khác nhau, chẳng hạn như máy ảo hoặc máy chủ cứng. Điều này làm cho việc triển khai trở nên đơn giản và nhanh chóng vì không cần gián đoạn lưu lượng để cài đặt.

kết luận

Rõ ràng là nhóm Cyolo nhận ra tầm quan trọng của trải nghiệm người dùng tốt, đơn giản. Xét cho cùng, bất kỳ công cụ bảo mật hoặc truy cập nào cũng phải dễ dàng đối với người dùng cuối nếu nó có hy vọng đạt được mức độ chấp nhận tối đa.

Khi người dùng cuối đăng nhập vào nền tảng Cyolo, họ chỉ thấy các công cụ, tài nguyên và ứng dụng mà họ cần để thực hiện công việc của mình. Điều này được định cấu hình dựa trên các chính sách về danh tính của họ và ứng dụng cụ thể mà họ đang truy cập và được thực thi ở cấp IDAC trong ranh giới đáng tin cậy của tổ chức. Sau khi người dùng chọn ứng dụng họ muốn truy cập, nền tảng Cyolo sẽ quản lý tất cả kết nối và chèn thông tin xác thực để có trải nghiệm SSO nhanh chóng và đầy đủ. Cái hay của điều này là quy trình làm việc của người dùng không bị ảnh hưởng (trong một số thiết lập, người dùng thậm chí có thể không biết họ đang sử dụng nền tảng Cyolo), nhưng lợi ích đối với tình trạng bảo mật là rất lớn.

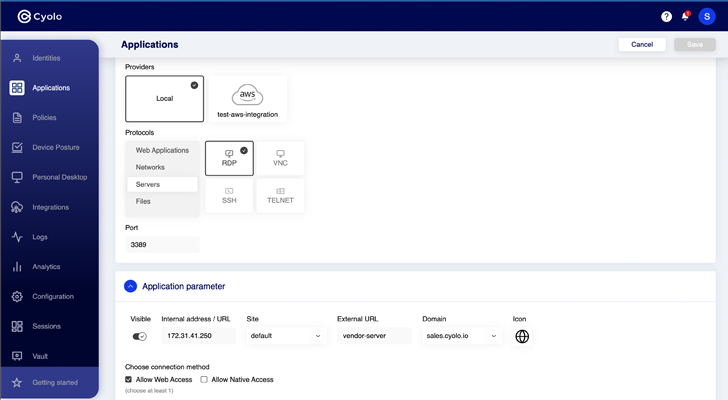

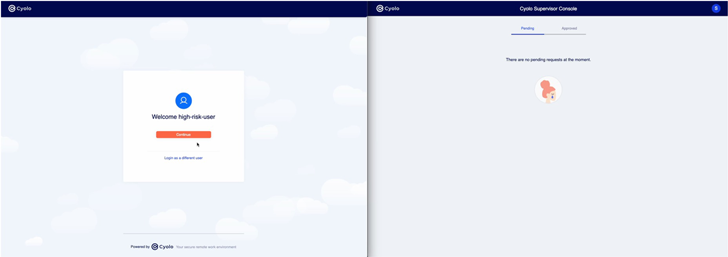

Một tính năng bổ sung đáng chú ý là nền tảng Cyolo quản lý các kết nối Giao thức Máy tính Từ xa (RDP) vào môi trường OT. Với khả năng hoạt động như một IdP của Cyolo, việc thêm người dùng bên ngoài (bên thứ ba) rất dễ dàng. Xếp lớp các lớp bảo mật bổ sung, chẳng hạn như MFA, phê duyệt của người giám sát và ghi âm/hình ảnh đầy đủ, rất trực quan để thiết lập và cung cấp bản ghi có giá trị về hoạt động của người dùng khi được kết nối. Những khả năng này thể hiện sức mạnh của việc tích hợp kết nối với các chính sách IAM.

Bản trình diễn ngắn này hiển thị màn hình quản trị và người dùng song song để minh họa quy trình làm việc cho phiên RDP gốc (hoặc Web) với quyền truy cập và ghi được giám sát.

Nhìn chung, nền tảng Cyolo là một công cụ đa năng có thể giúp giải quyết một số trường hợp sử dụng khó khăn hơn đang gây khó khăn cho nhiều nhà khai thác bảo mật ngày nay. Bằng cách tập trung vào kết nối, xác thực danh tính và quản lý truy cập, Cyolo mang lại rất nhiều mã lực cho bàn. Và phần tốt nhất là họ không loại bỏ bất kỳ ứng dụng hoặc dịch vụ nào và họ chuyên về các tình huống khó khăn, chẳng hạn như quyền truy cập của nhà cung cấp vào môi trường OT. Nếu bạn gặp một thách thức khó giải quyết, có lẽ đã đến lúc bạn nên xem xét kỹ hơn Cyolo.

Để tìm hiểu thêm về Cyolo, bấm vào đây.