Có tới bảy lỗ hổng bảo mật đã được tiết lộ trong phần mềm Axeda của PTC có thể được vũ khí hóa để truy cập trái phép vào các thiết bị y tế và IoT.

Gọi chung là “Truy cập: 7“các điểm yếu – ba trong số đó được đánh giá là Cực kỳ nghiêm trọng – có khả năng ảnh hưởng đến hơn 150 mẫu thiết bị thuộc hơn 100 nhà sản xuất khác nhau, gây ra rủi ro chuỗi cung ứng đáng kể.

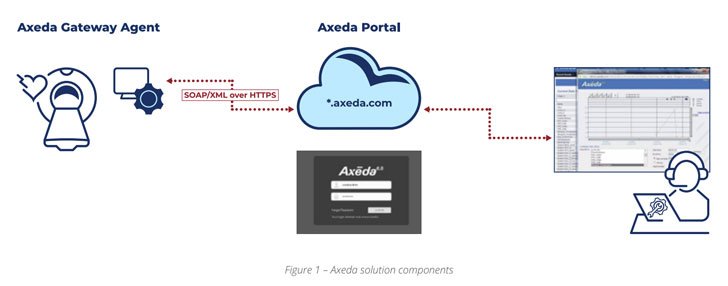

Giải pháp Axeda của PTC bao gồm một nền tảng đám mây cho phép các nhà sản xuất thiết bị thiết lập kết nối để theo dõi, quản lý và bảo hành từ xa một loạt các máy móc, cảm biến và thiết bị được kết nối thông qua cái được gọi là đại lý, được cài đặt bởi OEM trước khi thiết bị được bán cho khách hàng.

Các nhà nghiên cứu từ Forescout và CyberMDX cho biết: “Access: 7 có thể cho phép tin tặc thực thi mã độc từ xa, truy cập dữ liệu nhạy cảm hoặc thay đổi cấu hình trên các thiết bị y tế và IoT chạy mã từ xa Axeda của PTC và tác nhân quản lý”, các nhà nghiên cứu từ Forescout và CyberMDX cho biết trong một báo cáo chung được công bố hôm nay.

Trong số 100 nhà cung cấp thiết bị bị ảnh hưởng, 55% thuộc lĩnh vực chăm sóc sức khỏe, tiếp theo là IoT (24%), CNTT (8%), dịch vụ tài chính (5%) và sản xuất (4%). Không dưới 54% khách hàng có thiết bị chạy Axeda đã được xác định trong lĩnh vực chăm sóc sức khỏe.

Bên cạnh máy ảnh y tế và phòng thí nghiệm, các thiết bị dễ bị tấn công bao gồm mọi thứ từ máy ATM, máy bán hàng tự động, hệ thống quản lý tiền mặt và máy in nhãn đến hệ thống quét mã vạch, hệ thống SCADA, giải pháp theo dõi và giám sát tài sản, cổng IoT và máy cắt công nghiệp.

Dưới đây là danh sách các sai sót –

CVE-2022-25246 (Điểm CVSS: 9,8) – Việc sử dụng thông tin đăng nhập được mã hóa cứng trong dịch vụ AxedaDesktopServer.exe có thể cho phép tiếp quản từ xa một thiết bị

CVE-2022-25247 (Điểm CVSS: 9,8) – Một lỗ hổng trong ERemoteServer.exe có thể được tận dụng để gửi các lệnh được chế tạo đặc biệt nhằm thực hiện mã Từ xa (RCE) và truy cập toàn bộ hệ thống tệp

CVE-2022-25251 (Điểm CVSS: 9,8) – Thiếu xác thực trong tác nhân Axeda xGate.exe có thể được sử dụng để sửa đổi cấu hình của tác nhân

CVE-2022-25249 (Điểm CVSS: 7,5) – Một lỗ hổng truyền tải thư mục trong tác nhân Axeda xGate.exe có thể cho phép kẻ tấn công chưa được xác thực từ xa có được quyền truy cập đọc hệ thống tệp trên máy chủ web

CVE-2022-25250 (Điểm CVSS: 7,5) – Một lỗ hổng từ chối dịch vụ (DoS) trong tác nhân Axeda xGate.exe bằng cách đưa vào một lệnh không có giấy tờ

CVE-2022-25252 (Điểm CVSS: 7,5) – Lỗ hổng tràn bộ đệm trong thành phần Axeda xBase39.dll có thể dẫn đến từ chối dịch vụ (DoS)

CVE-2022-25248 (Điểm CVSS: 5,3) – Một lỗ hổng tiết lộ thông tin trong dịch vụ ERemoteServer.exe làm lộ nhật ký văn bản sự kiện trực tiếp cho các bên chưa được xác thực

Việc khai thác thành công các lỗ hổng có thể trang bị cho những kẻ tấn công khả năng thực thi mã độc từ xa để kiểm soát toàn bộ thiết bị, truy cập dữ liệu nhạy cảm, sửa đổi cấu hình và tắt các dịch vụ cụ thể trong các thiết bị bị ảnh hưởng.

Các lỗ hổng, ảnh hưởng đến tất cả các phiên bản của Axeda Agent trước 6.9.3, đã được báo cáo cho PTC vào ngày 10 tháng 8 năm 2021 như một phần của quy trình tiết lộ phối hợp có sự tham gia của Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA), Chia sẻ Thông tin Y tế và Trung tâm Phân tích (H-ISAC) và Cục Quản lý Thực phẩm và Dược phẩm (FDA).

Để giảm thiểu các sai sót và ngăn chặn việc khai thác có thể xảy ra, người dùng nên nâng cấp lên phiên bản đặc vụ Axeda 6.9.1 build 1046, 6.9.2 build 1049 hoặc 6.9.3 build 1051.

Đây không phải là lần đầu tiên các lỗ hổng bảo mật quan trọng chủ yếu nhắm vào các hệ thống chăm sóc sức khỏe được đưa ra ánh sáng. Vào tháng 12 năm 2020, CyberMDX tiết lộ “MDhex-Ray”, một lỗ hổng nghiêm trọng trong các sản phẩm hình ảnh CT, X-Ray và MRI của GE Healthcare có thể dẫn đến việc lộ thông tin sức khỏe được bảo vệ.

Các nhà nghiên cứu cho biết: “Access: 7 ảnh hưởng đến giải pháp được bán cho các nhà sản xuất thiết bị không phát triển hệ thống dịch vụ từ xa tại nhà của họ. “Điều này làm cho nó trở thành một lỗ hổng trong chuỗi cung ứng và do đó nó ảnh hưởng đến nhiều nhà sản xuất và thiết bị hạ nguồn.”

.