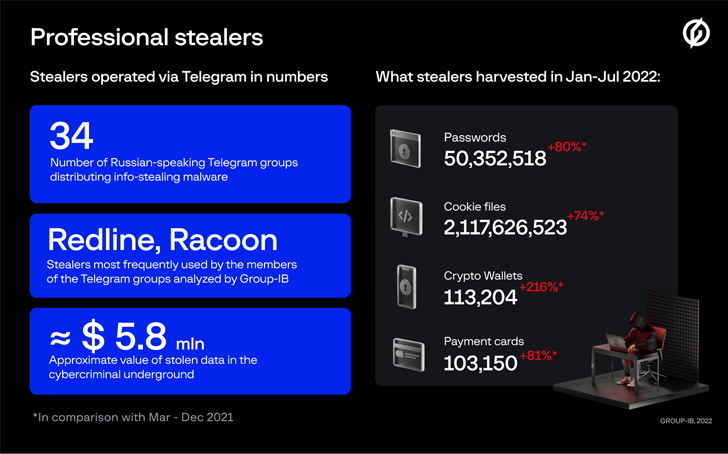

Có tới 34 băng nhóm nói tiếng Nga đang phân phối phần mềm độc hại đánh cắp thông tin theo mô hình kẻ đánh cắp dưới dạng dịch vụ đã đánh cắp không dưới 50 triệu mật khẩu trong bảy tháng đầu năm 2022.

“Giá trị thị trường ngầm của nhật ký bị đánh cắp và chi tiết thẻ bị xâm nhập ước tính khoảng 5,8 triệu đô la”, Group-IB có trụ sở tại Singapore cho biết trong một báo cáo được chia sẻ với The Hacker News.

Ngoài việc đánh cắp mật khẩu, những kẻ đánh cắp còn thu được 2,11 tỷ tệp cookie, 113.204 ví tiền điện tử và 103.150 thẻ thanh toán.

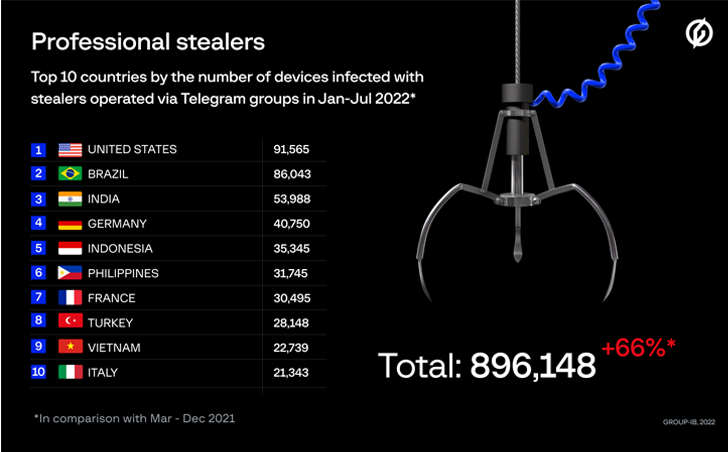

Phần lớn các nạn nhân sống ở Mỹ, tiếp theo là Brazil, Ấn Độ, Đức, Indonesia, Philippines, Pháp, Thổ Nhĩ Kỳ, Việt Nam và Ý. Tổng cộng, 890.000 thiết bị ở 111 quốc gia đã bị nhiễm trong khung thời gian.

Group-IB cho biết các thành viên của một số nhóm lừa đảo đang tuyên truyền những kẻ đánh cắp thông tin trước đó đã tham gia vào hoạt động Classiscam.

Các nhóm này, hoạt động trên Telegram và có trung bình khoảng 200 thành viên, được phân cấp, bao gồm quản trị viên và nhân viên (hoặc người buôn bán), những người sau này chịu trách nhiệm hướng những người dùng cả tin đến những kẻ đánh cắp thông tin như RedLine và Raccoon.

Điều này đạt được bằng cách thiết lập các trang web mồi nhử mạo danh các công ty nổi tiếng và dụ nạn nhân tải xuống các tệp độc hại. Đến lượt mình, các liên kết đến các trang web như vậy được nhúng vào các bài đánh giá video trên YouTube về các trò chơi và xổ số phổ biến trên mạng xã hội hoặc được chia sẻ trực tiếp với các nghệ sĩ NFT.

Công ty cho biết: “Các quản trị viên thường cung cấp cho công nhân cả RedLine và Racoon để đổi lấy một phần dữ liệu hoặc tiền bị đánh cắp”. “Một số nhóm sử dụng ba kẻ trộm cùng một lúc, trong khi những nhóm khác chỉ có một kẻ trộm trong kho vũ khí của họ.”

Sau khi thỏa hiệp thành công, bọn tội phạm mạng rao bán thông tin bị đánh cắp trên web tối để kiếm tiền.

Sự phát triển nêu bật vai trò quan trọng của Telegram trong việc tạo điều kiện thuận lợi cho một loạt hoạt động tội phạm, bao gồm hoạt động như một trung tâm thông báo các bản cập nhật sản phẩm, cung cấp hỗ trợ khách hàng và lấy cắp dữ liệu từ các thiết bị bị xâm nhập.

Những phát hiện này cũng tuân theo một báo cáo mới từ SEKOIA, trong đó tiết lộ rằng bảy nhóm traffer khác nhau đã thêm một kẻ đánh cắp thông tin mới nổi có tên là Aurora vào bộ công cụ của họ.

Group-IB giải thích: “Sự phổ biến của các kế hoạch liên quan đến những kẻ đánh cắp có thể được giải thích bằng rào cản gia nhập thấp”. “Người mới bắt đầu không cần phải có kiến thức kỹ thuật nâng cao vì quy trình này hoàn toàn tự động và nhiệm vụ duy nhất của nhân viên là tạo một tệp có kẻ đánh cắp trong bot Telegram và hướng lưu lượng truy cập đến tệp đó.”