Các tác nhân tội phạm mạng trước đây đã quan sát thấy việc cung cấp BazaLoader và IcedID như một phần của các chiến dịch phần mềm độc hại của họ được cho là đã chuyển sang một trình tải mới có tên Bumblebee đang được phát triển tích cực.

“Dựa trên thời điểm xuất hiện của nó trong bối cảnh mối đe dọa và được sử dụng bởi nhiều nhóm tội phạm mạng, có khả năng Bumblebee, nếu không phải là sự thay thế trực tiếp cho BazaLoader, thì đây là một công cụ mới, đa chức năng được sử dụng bởi các tác nhân trước đây ưa chuộng phần mềm độc hại khác”, doanh nghiệp công ty bảo mật Proofpoint cho biết trong một báo cáo được chia sẻ với The Hacker News.

Các chiến dịch phân phối trình tải mới có độ tinh vi cao được cho là đã bắt đầu vào tháng 3 năm 2022, đồng thời chia sẻ chồng chéo với hoạt động độc hại dẫn đến việc triển khai Conti và Diavol ransomware, làm tăng khả năng trình tải có thể hoạt động như một tiền thân cho các cuộc tấn công ransomware.

Các nhà nghiên cứu cho biết: “Các tác nhân đe dọa sử dụng Bumblebee có liên quan đến các phần mềm độc hại được liên kết với các chiến dịch ransomware tiếp theo.

Bên cạnh tính năng kiểm tra chống ảo hóa, Bumblebee được viết bằng C ++ và được thiết kế để hoạt động như một trình tải xuống để truy xuất và thực thi các tải trọng ở giai đoạn tiếp theo, bao gồm Cobalt Strike, Sliver, Meterpreter và shellcode.

Điều thú vị là, việc tăng khả năng phát hiện trình tải phần mềm độc hại trong bối cảnh mối đe dọa tương ứng với sự sụt giảm trong việc triển khai BazaLoader kể từ tháng 2 năm 2022, một trình tải phổ biến khác được sử dụng để phân phối phần mềm độc hại mã hóa tệp và được phát triển bởi băng đảng TrickBot hiện đã không còn tồn tại. Tiếp theo.

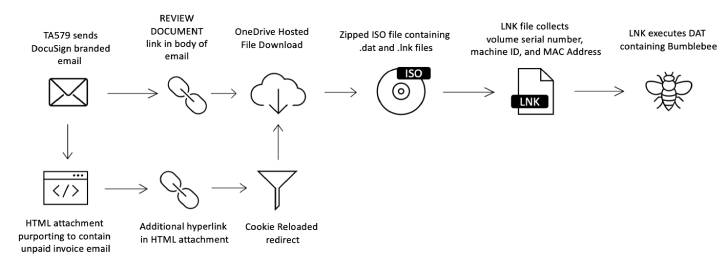

Các chuỗi tấn công phân phối Bumblebee đã sử dụng hình thức chiêu dụ lừa đảo qua email mang nhãn hiệu DocuSign kết hợp các liên kết lừa đảo hoặc tệp đính kèm HTML, dẫn các nạn nhân tiềm năng đến tệp ISO nén được lưu trữ trên Microsoft OneDrive.

Hơn nữa, URL được nhúng trong tệp đính kèm HTML sử dụng hệ thống hướng lưu lượng (TDS) có tên là Prometheus – có sẵn để bán trên các nền tảng ngầm với giá 250 đô la một tháng – để chuyển hướng các URL đến các tệp lưu trữ dựa trên múi giờ và cookie của các nạn nhân.

Đến lượt mình, các tệp ZIP bao gồm các tệp .LNK và .DAT, với tệp lối tắt Windows thực thi tệp sau chứa trình tải xuống Bumblebee, trước khi sử dụng nó để phân phối phần mềm độc hại BazaLoader và IcedID.

Chiến dịch thứ hai vào tháng 4 năm 2022 liên quan đến một kế hoạch tấn công luồng trong đó các email có chủ đề hóa đơn hợp pháp được sử dụng để gửi các tệp ISO nén, sau đó được sử dụng để thực thi tệp DLL nhằm kích hoạt trình tải.

Cũng theo quan sát là việc lạm dụng biểu mẫu liên hệ có trên trang web của mục tiêu để gửi thông báo vi phạm bản quyền hình ảnh, trỏ nạn nhân đến liên kết Google Cloud Storage dẫn đến tải xuống tệp ISO nén, do đó tiếp tục chuỗi lây nhiễm nói trên .

Việc chuyển đổi từ BazarLoader sang Bumblebee là thêm bằng chứng cho thấy các tác nhân đe dọa này – có thể là những kẻ môi giới truy cập ban đầu, những người xâm nhập mục tiêu và sau đó bán quyền truy cập đó cho người khác – đang nhận phần mềm độc hại từ một nguồn chung, đồng thời báo hiệu sự ra đi sau khi bộ công cụ tấn công của nhóm Conti trở thành kiến thức công chúng cùng một lúc.

Quá trình phát triển cũng trùng hợp với việc Conti tiếp quản mạng botnet TrickBot khét tiếng và đóng cửa nó để tập trung phát triển phần mềm độc hại BazarLoader và Anchor. Không rõ ngay lập tức liệu Bumblebee có phải là tác phẩm của các diễn viên TrickBot hay không và liệu những rò rỉ có khiến băng đảng từ bỏ BazaLoader để chuyển sang sử dụng một phần mềm độc hại hoàn toàn mới hay không.

Nhà nghiên cứu phần mềm độc hại Cybereason, Eli Salem, trong một phân tích độc lập, đã xác định các điểm giống nhau giữa Bumblebee và TrickBot, bao gồm mô-đun chèn web của sau này và việc sử dụng cùng một kỹ thuật trốn tránh, cho thấy rằng các tác nhân đằng sau Bumblebee có quyền truy cập vào mã nguồn của TrickBot.

Sherrod DeGrippo, phó chủ tịch nghiên cứu và phát hiện mối đe dọa tại Proofpoint, cho biết: “Việc giới thiệu trình tải Bumblebee vào bối cảnh mối đe dọa phần mềm tội phạm và sự thay thế rõ ràng của nó cho BazaLoader cho thấy các tác nhân đe dọa linh hoạt phải nhanh chóng thay đổi TTP và áp dụng phần mềm độc hại mới”.

DeGrippo cho biết thêm: “Ngoài ra, phần mềm độc hại này khá tinh vi và đang trong quá trình phát triển tích cực, liên tục giới thiệu các phương pháp phát hiện trốn tránh mới”.

.