Một kẻ đe dọa có liên quan đến bộ phận chiến tranh mạng của Hamas đã được liên kết với một “chiến dịch phức tạp” nhắm vào các cá nhân Israel nổi tiếng được tuyển dụng trong các tổ chức quốc phòng, thực thi pháp luật và dịch vụ khẩn cấp nhạy cảm.

Công ty an ninh mạng Cybereason cho biết trong một báo cáo hôm thứ Tư: “Các nhà điều hành chiến dịch sử dụng các kỹ thuật xã hội phức tạp, nhằm mục đích cuối cùng là cung cấp các backdoor không có giấy tờ trước đây cho các thiết bị Windows và Android”.

“Mục tiêu đằng sau vụ tấn công là trích xuất thông tin nhạy cảm từ thiết bị của nạn nhân cho mục đích gián điệp.”

Các cuộc xâm nhập kéo dài nhiều tháng, có mật danh “Chiến dịch Barbie có râu”, được cho là do một nhóm nói tiếng Ả Rập và có động cơ chính trị tên là Arid Viper, hoạt động bên ngoài Trung Đông và còn được biết đến với biệt danh APT-C-23 và Desert Falcon .

Gần đây nhất, kẻ đe dọa đã phải chịu trách nhiệm cho các cuộc tấn công nhằm vào các nhà hoạt động và thực thể Palestine bắt đầu từ khoảng tháng 10 năm 2021 bằng cách sử dụng email lừa đảo có chủ đề chính trị và tài liệu giả mạo.

Các vụ xâm nhập mới nhất đáng chú ý là tập trung cụ thể vào việc lấy cắp thông tin từ máy tính và thiết bị di động của các cá nhân Israel bằng cách dụ họ tải xuống các ứng dụng nhắn tin trojanized, cấp cho các đối tượng quyền truy cập không bị kiểm soát.

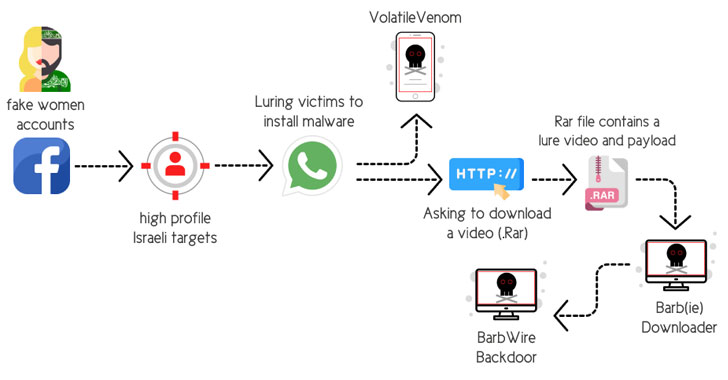

Các cuộc tấn công kỹ thuật xã hội liên quan đến việc sử dụng các nhân vật giả mạo trên Facebook, dựa vào chiến thuật lợi dụng để thiết lập hồ sơ hư cấu của những phụ nữ trẻ hấp dẫn nhằm lấy lòng tin của các cá nhân được nhắm mục tiêu và kết bạn với họ trên nền tảng.

Các nhà nghiên cứu giải thích thêm: “Sau khi lấy được lòng tin của nạn nhân, người điều hành tài khoản giả mạo đề nghị chuyển cuộc trò chuyện từ Facebook sang WhatsApp”. “Bằng cách đó, nhà điều hành nhanh chóng có được số di động của mục tiêu.”

Khi cuộc trò chuyện chuyển từ Facebook sang WhatsApp, những kẻ tấn công đề nghị nạn nhân cài đặt một ứng dụng nhắn tin an toàn cho Android (có tên là “VolatileVenom”) cũng như mở tệp lưu trữ RAR có chứa nội dung khiêu dâm rõ ràng dẫn đến việc triển khai trình tải xuống phần mềm độc hại. gọi là Barb (tức là).

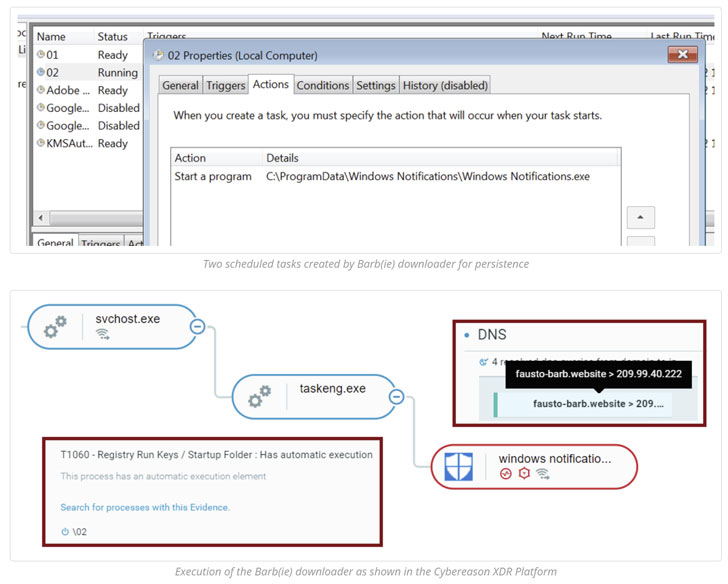

Các điểm nổi bật khác của chiến dịch bao gồm việc nhóm này tận dụng kho công cụ phần mềm độc hại được nâng cấp, bao gồm cả BarbWire Backdoor, được cài đặt bởi mô-đun trình tải xuống.

Phần mềm độc hại đóng vai trò như một công cụ để xâm phạm hoàn toàn máy nạn nhân, cho phép nó thiết lập tính bền bỉ, thu thập thông tin được lưu trữ, ghi âm, chụp ảnh màn hình và tải xuống các tải trọng bổ sung, tất cả đều được truyền trở lại máy chủ từ xa.

Mặt khác, VolatileVenom là phần mềm gián điệp Android được biết là giả mạo các ứng dụng nhắn tin hợp pháp và giả dạng là các bản cập nhật hệ thống và đã được Arid Viper đưa vào sử dụng trong các chiến dịch khác nhau ít nhất là từ năm 2017.

Một ví dụ như vậy về ứng dụng Android giả mạo được gọi là “Trò chuyện nháy mắt”, trong đó nạn nhân cố gắng đăng ký để sử dụng ứng dụng đó sẽ nhận được thông báo lỗi rằng “ứng dụng sẽ được gỡ cài đặt”, chỉ để ứng dụng lén lút chạy trong nền và giải nén nhiều loại dữ liệu từ các thiết bị di động.

Các nhà nghiên cứu cho biết: “Những kẻ tấn công sử dụng một cơ sở hạ tầng hoàn toàn mới khác với cơ sở hạ tầng đã biết được sử dụng để nhắm mục tiêu vào người Palestine và những người nói tiếng Ả Rập khác”.

“Chiến dịch này cho thấy một bước tiến đáng kể trong khả năng của APT-C-23, với khả năng tàng hình được nâng cấp, phần mềm độc hại phức tạp hơn và sự hoàn thiện của các kỹ thuật kỹ thuật xã hội liên quan đến các khả năng HUMINT tấn công bằng cách sử dụng một mạng lưới tài khoản Facebook giả mạo rất tích cực và được chuẩn bị kỹ lưỡng đã được chứng minh là khá hiệu quả cho nhóm. “

.