Một “phần chức năng nguy hiểm” đã được phát hiện trong bộ Microsoft 365 có khả năng bị kẻ gian lợi dụng để đòi tiền chuộc các tệp được lưu trữ trên SharePoint và OneDrive và khởi động các cuộc tấn công vào cơ sở hạ tầng đám mây.

Cuộc tấn công ransomware trên đám mây khiến nó có thể khởi chạy phần mềm độc hại mã hóa tệp để “mã hóa các tệp được lưu trữ trên SharePoint và OneDrive theo cách khiến chúng không thể khôi phục được nếu không có bản sao lưu chuyên dụng hoặc khóa giải mã từ kẻ tấn công”, Proofpoint cho biết trong một báo cáo được công bố hôm nay.

Công ty bảo mật doanh nghiệp cho biết thêm, trình tự lây nhiễm có thể được thực hiện bằng cách sử dụng kết hợp các API của Microsoft, tập lệnh giao diện dòng lệnh (CLI) và tập lệnh PowerShell.

Về cơ bản, cuộc tấn công xoay quanh một tính năng Microsoft 365 có tên là AutoSave, tạo ra các bản sao của các phiên bản tệp cũ hơn khi và khi người dùng thực hiện các chỉnh sửa đối với tệp được lưu trữ trên OneDrive hoặc SharePoint Online.

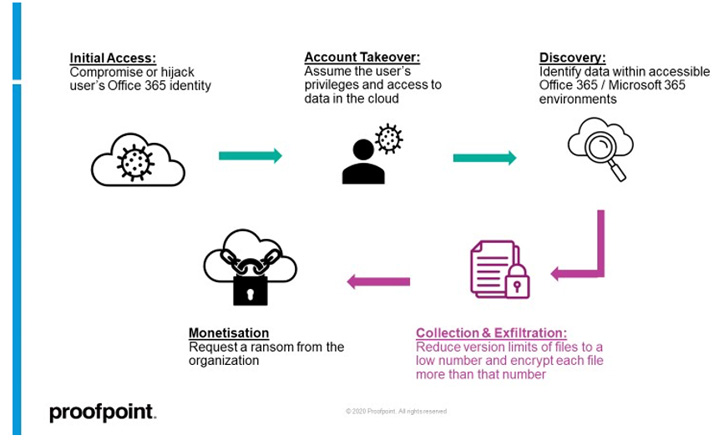

Nó bắt đầu bằng việc giành được quyền truy cập trái phép vào tài khoản SharePoint Online hoặc OneDrive của người dùng mục tiêu, tiếp theo là lạm dụng quyền truy cập để lọc và mã hóa tệp. Ba cách phổ biến nhất để có được chỗ đứng ban đầu liên quan đến việc xâm phạm trực tiếp vào tài khoản thông qua các cuộc tấn công lừa đảo hoặc bạo lực, lừa người dùng ủy quyền cho một ứng dụng OAuth của bên thứ ba giả mạo hoặc chiếm lấy phiên web của người dùng đã đăng nhập.

Nhưng nơi mà cuộc tấn công này khác với hoạt động ransomware điểm cuối truyền thống là giai đoạn mã hóa yêu cầu khóa từng tệp trên SharePoint Online hoặc OneDrive nhiều hơn giới hạn lập phiên bản cho phép.

Microsoft xây dựng hành vi lập phiên bản trong tài liệu của mình như sau:

Một số tổ chức cho phép các phiên bản tệp không giới hạn và những tổ chức khác áp dụng các giới hạn. Sau khi kiểm tra phiên bản mới nhất của tệp, bạn có thể phát hiện ra rằng phiên bản cũ bị thiếu. Nếu phiên bản gần đây nhất của bạn là 101.0 và bạn nhận thấy rằng không còn phiên bản 1.0, điều đó có nghĩa là quản trị viên đã định cấu hình thư viện để chỉ cho phép 100 phiên bản chính của tệp. Việc bổ sung phiên bản thứ 101 khiến phiên bản đầu tiên bị xóa. Chỉ còn lại các phiên bản 2.0 đến 101.0. Tương tự, nếu phiên bản thứ 102 được thêm vào, chỉ còn lại các phiên bản 3.0 đến 102.0.

Bằng cách tận dụng quyền truy cập vào tài khoản, kẻ tấn công có thể tạo quá nhiều phiên bản của tệp hoặc giảm giới hạn phiên bản của thư viện tài liệu xuống thấp hơn, chẳng hạn như “1” và sau đó tiến hành mã hóa từng tệp hai lần.

Các nhà nghiên cứu giải thích: “Giờ đây, tất cả các phiên bản gốc (trước kẻ tấn công) của tệp đều bị mất, chỉ còn lại các phiên bản được mã hóa của mỗi tệp trong tài khoản đám mây,” các nhà nghiên cứu giải thích. “Tại thời điểm này, kẻ tấn công có thể yêu cầu một khoản tiền chuộc từ tổ chức.”

Microsoft, đáp lại những phát hiện này, chỉ ra rằng các phiên bản tệp cũ hơn có thể được khôi phục và khôi phục trong 14 ngày với sự hỗ trợ của Bộ phận hỗ trợ của Microsoft, một quá trình mà Proofpoint nhận thấy là không thành công.

Chúng tôi đã liên hệ với gã khổng lồ công nghệ để có thêm bình luận và chúng tôi sẽ cập nhật câu chuyện nếu chúng tôi nhận được phản hồi.

Để giảm thiểu các cuộc tấn công như vậy, bạn nên thực thi chính sách mật khẩu mạnh, ủy quyền xác thực đa yếu tố (MFA), ngăn tải dữ liệu quy mô lớn xuống các thiết bị không được quản lý và duy trì sao lưu định kỳ bên ngoài các tệp đám mây có dữ liệu nhạy cảm.

Các nhà nghiên cứu cho biết: “Các tệp được lưu trữ ở trạng thái kết hợp trên cả điểm cuối và đám mây, chẳng hạn như thông qua các thư mục đồng bộ hóa đám mây sẽ giảm tác động của rủi ro mới này vì kẻ tấn công sẽ không có quyền truy cập vào tệp cục bộ / điểm cuối”. “Để thực hiện toàn bộ quy trình đòi tiền chuộc, kẻ tấn công sẽ phải xâm nhập điểm cuối và tài khoản đám mây để truy cập điểm cuối và các tệp được lưu trữ trên đám mây.”

.