Một mối đe dọa dai dẳng nâng cao của Trung Quốc (APT) được gọi là Gallium đã được quan sát thấy bằng cách sử dụng trojan truy cập từ xa không có giấy tờ trước đây trong các cuộc tấn công gián điệp nhắm vào các công ty hoạt động ở Đông Nam Á, Châu Âu và Châu Phi.

Gọi là PingPullTheo nghiên cứu mới được palo alto networks Unit 42, Palo Alto Networks Unit 42 công bố, cửa hậu “khó phát hiện” đáng chú ý là do nó sử dụng Giao thức thông báo điều khiển Internet (ICMP) cho giao tiếp lệnh và điều khiển (C2).

Gallium được biết đến với các cuộc tấn công chủ yếu nhắm vào các công ty viễn thông có từ năm 2012. Cũng được theo dõi dưới tên Soft Cell bởi Cybereason, diễn viên được nhà nước tài trợ đã có liên quan đến một loạt các cuộc tấn công nhắm vào năm công ty viễn thông lớn ở Đông Nam. Các nước Châu Á kể từ năm 2017.

Tuy nhiên, trong năm qua, nhóm được cho là đã mở rộng dấu vết nạn nhân của mình bao gồm các tổ chức tài chính và các tổ chức chính phủ đặt tại Afghanistan, Australia, Bỉ, Campuchia, Malaysia, Mozambique, Philippines, Nga và Việt Nam.

PingPull, một phần mềm độc hại dựa trên Visual C ++, cung cấp cho tác nhân mối đe dọa khả năng truy cập vào một trình bao đảo ngược và chạy các lệnh tùy ý trên một máy chủ bị xâm phạm. Điều này bao gồm việc thực hiện các hoạt động tệp, liệt kê dung lượng lưu trữ và tệp phân tích thời gian.

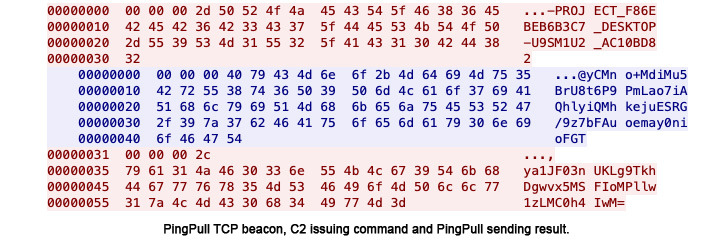

“Các mẫu PingPull sử dụng ICMP cho giao tiếp C2 sẽ đưa các gói ICMP Echo Request (ping) tới máy chủ C2”, các nhà nghiên cứu nêu chi tiết. “Máy chủ C2 sẽ trả lời các yêu cầu Echo này bằng một gói Echo Reply để đưa ra các lệnh cho hệ thống.”

Cũng được xác định là các biến thể PingPull dựa trên HTTPS và TCP để giao tiếp với máy chủ C2 của nó thay vì ICMP và hơn 170 địa chỉ IP được liên kết với nhóm kể từ cuối năm 2020.

Không rõ ngay lập tức các mạng được nhắm mục tiêu bị xâm phạm như thế nào, mặc dù tác nhân đe dọa được biết là khai thác các ứng dụng tiếp xúc với internet để đạt được chỗ đứng ban đầu và triển khai phiên bản sửa đổi của giao diện web China Chopper để thiết lập tính bền bỉ.

Các nhà nghiên cứu lưu ý: “Gali vẫn là một mối đe dọa tích cực đối với viễn thông, tài chính và các tổ chức chính phủ trên khắp Đông Nam Á, Châu Âu và Châu Phi.

“Mặc dù việc sử dụng đường hầm ICMP không phải là một kỹ thuật mới, nhưng PingPull sử dụng ICMP để làm cho việc phát hiện các liên lạc C2 của nó trở nên khó khăn hơn, vì rất ít tổ chức thực hiện kiểm tra lưu lượng ICMP trên mạng của họ.”

.