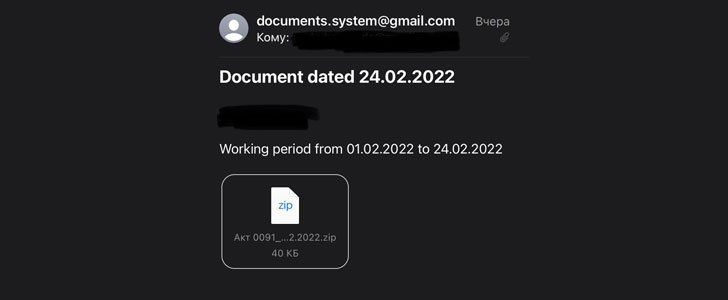

Đội Ứng cứu Khẩn cấp Máy tính của Ukraine (CERT-UA) đã cảnh báo về việc tin tặc do nhà nước Belarus bảo trợ nhắm mục tiêu vào quân nhân và các cá nhân có liên quan của nước này như một phần của chiến dịch lừa đảo được thực hiện giữa lúc Nga xâm lược quân sự vào nước này.

CERT-UA cho biết: “Các email lừa đảo hàng loạt gần đây đã được phát hiện nhắm mục tiêu vào các tài khoản ‘i.ua' và ‘meta.ua' riêng tư của các quân nhân Ukraine và các cá nhân có liên quan”. “Sau khi tài khoản bị xâm nhập, những kẻ tấn công, bằng giao thức IMAP, có quyền truy cập vào tất cả các tin nhắn.”

Sau đó, các cuộc tấn công tận dụng thông tin liên lạc được lưu trữ trong sổ địa chỉ của nạn nhân để truyền thông điệp lừa đảo đến các mục tiêu khác.

Chính phủ Ukraine quy các hoạt động này là do một tác nhân đe dọa được theo dõi là UNC1151, một nhóm có trụ sở tại Minsk có “các thành viên là sĩ quan của Bộ Quốc phòng Cộng hòa Belarus.” Trong một bản cập nhật tiếp theo, cơ quan này cho biết nhóm quốc gia-nhà nước cũng nhắm mục tiêu vào công dân của chính họ, đồng thời đặt tầm ngắm vào các thực thể của Nga –

Hiệp hội những người Belarus trên thế giới (Liên minh xã hội quốc tế) Lễ hội âm nhạc Belarus Samara Oblasna Tổ chức công cộng “Tình huynh đệ Nga-Belarus 2000” Dzêâslov, tạp chí văn học Belarus của Xô viết Belarus (Sovetskaya Belorussiya), một tờ báo hàng ngày ở Belarus Nhân viên của Học viện Quốc gia của Cộng hòa Kazakhstan và Tiếng nói Tổ quốc, một tờ báo địa phương ở Belarus

UNC1151 là biệt danh do Mandiant gán cho một nhóm mối đe dọa chưa được phân loại, hoạt động với các mục tiêu phù hợp với lợi ích của chính phủ Belarus. Nhóm hack được cho là đã hoạt động ít nhất từ năm 2016.

Các nhà nghiên cứu Mandiant cho biết trong một báo cáo tháng 11 năm 2021: “UNC1151 đã nhắm mục tiêu đến nhiều tổ chức chính phủ và khu vực tư nhân, tập trung vào Ukraine, Lithuania, Latvia, Ba Lan và Đức”. “Mục tiêu cũng bao gồm các nhà bất đồng chính kiến, các tổ chức truyền thông và nhà báo Belarus.”

Nhóm gián điệp mạng do nhà nước hậu thuẫn cũng có liên quan đến chiến dịch thông tin sai lệch Ghostwriter đã đưa ra các bài tường thuật có chủ đề chống NATO và tham nhũng nhằm vào Lithuania, Latvia và Ba Lan với mục tiêu có thể là phá hoại các chính phủ và tạo ra căng thẳng trong khu vực.

Hơn nữa, các cuộc tấn công làm xấu mặt một số trang web của chính phủ Ukraine với các thông điệp đe dọa vào tháng Giêng được cho là thủ công của UNC1151.

Hacking Groups Take Sides

Sự phát triển này diễn ra sau một loạt các cuộc tấn công từ chối dịch vụ và phân tán (DDoS) nhằm vào các cơ quan chính phủ Ukraine, ngay cả khi các nhóm hack và tổ chức ransomware khác nhau đang lợi dụng sự hỗn loạn để đứng về phía và tiếp tục hoạt động của chúng.

“Tập thể Anonymous chính thức tham gia vào cuộc chiến tranh mạng chống lại chính phủ Nga”, nhóm hacktivist phi tập trung đã tweet và nói thêm rằng nó “đã làm rò rỉ cơ sở dữ liệu của trang web Bộ Quốc phòng Nga.”

Một nhóm khác đã tuyên bố trung thành với Ukraine là nhóm cảnh giác được gọi là GhostSec (viết tắt của Ghost Security), nhóm này tuyên bố đã tràn ngập các trang web quân sự của Nga với các cuộc tấn công DDoS “để ủng hộ người dân Ukraine.”

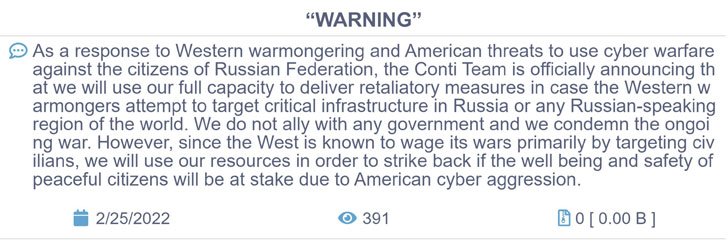

Tập đoàn ransomware Conti, gần đây đã hấp thụ trojan TrickBot, hiện đã đóng cửa, tập hợp “sự ủng hộ đầy đủ” của họ đằng sau chính phủ Nga, đe dọa sẽ “tấn công lại các cơ sở hạ tầng quan trọng của kẻ thù” nếu bất kỳ ai đó sẽ quyết định tổ chức một cuộc tấn công mạng hoặc bất kỳ hoạt động chiến tranh nào chống lại Nga. “

Tuy nhiên, nhóm này sau đó đã diễn đạt lại tuyên bố của mình để tuyên bố rằng “chúng tôi không liên minh với bất kỳ chính phủ nào và chúng tôi lên án cuộc chiến đang diễn ra.” Nhưng Conti Team cũng khẳng định rằng họ “sẽ sử dụng hết khả năng của chúng tôi để đưa ra các biện pháp trả đũa trong trường hợp những kẻ hâm mộ phương Tây cố gắng nhắm mục tiêu vào cơ sở hạ tầng quan trọng ở Nga hoặc bất kỳ khu vực nói tiếng Nga nào trên thế giới.”

Các thực thể hack khác tuyên bố trung thành với Nga là nhóm tội phạm mạng RedBanditsRU và chương trình ransomware CoomingProject ít được biết đến hơn, cam kết “giúp đỡ chính phủ Nga nếu các cuộc tấn công mạng và tiến hành chống lại Nga.”

.