Săn lùng mối đe dọa là quá trình tìm kiếm hoạt động độc hại và các tạo tác của nó trong hệ thống hoặc mạng máy tính. Tìm kiếm mối đe dọa được thực hiện không liên tục trong một môi trường bất kể các mối đe dọa đã được phát hiện bởi các giải pháp bảo mật tự động hay chưa. Một số tác nhân đe dọa có thể không hoạt động trong cơ sở hạ tầng của tổ chức, mở rộng quyền truy cập của chúng trong khi chờ cơ hội thích hợp để khai thác các điểm yếu đã phát hiện.

Do đó, điều quan trọng là thực hiện tìm kiếm mối đe dọa để xác định các tác nhân độc hại trong môi trường và ngăn chặn chúng trước khi chúng đạt được mục tiêu cuối cùng.

Để thực hiện săn lùng mối đe dọa một cách hiệu quả, thợ săn mối đe dọa phải có cách tiếp cận có hệ thống để mô phỏng hành vi có thể có của kẻ thù. Hành vi đối nghịch này xác định những tạo phẩm nào có thể được tìm kiếm để chỉ ra hoạt động độc hại đang diễn ra hoặc trong quá khứ.

Nền tảng XDR và SIEM hợp nhất của Wazuh

Wazuh là một nền tảng XDR và SIEM hợp nhất mã nguồn mở. Giải pháp Wazuh được tạo thành từ một tác nhân phổ quát duy nhất được triển khai trên các điểm cuối được giám sát để phát hiện mối đe dọa và phản hồi tự động. Nó cũng có các thành phần trung tâm (máy chủ Wazuh, bộ lập chỉ mục và bảng điều khiển) phân tích và trực quan hóa dữ liệu sự kiện bảo mật do tác nhân Wazuh thu thập. Nó bảo vệ khối lượng công việc tại chỗ và đám mây.

Những kẻ săn tìm mối đe dọa sử dụng nhiều công cụ, quy trình và phương pháp khác nhau để tìm kiếm các tạo phẩm độc hại trong một môi trường. Chúng bao gồm nhưng không giới hạn việc sử dụng các công cụ để giám sát bảo mật, giám sát tính toàn vẹn của tệp và đánh giá cấu hình điểm cuối.

Wazuh cung cấp các khả năng mạnh mẽ như giám sát tính toàn vẹn của tệp, đánh giá cấu hình bảo mật, phát hiện mối đe dọa, phản hồi tự động trước các mối đe dọa và tích hợp với các giải pháp cung cấp nguồn cấp thông tin tình báo về mối đe dọa.

Mô-đun Wazuh MITRE ATT&CK

Wazuh đi kèm với mô-đun MITRE ATT&CK sẵn dùng và các quy tắc phát hiện mối đe dọa được ánh xạ dựa trên ID kỹ thuật MITRE tương ứng của chúng. Mô-đun này có bốn thành phần đó là:

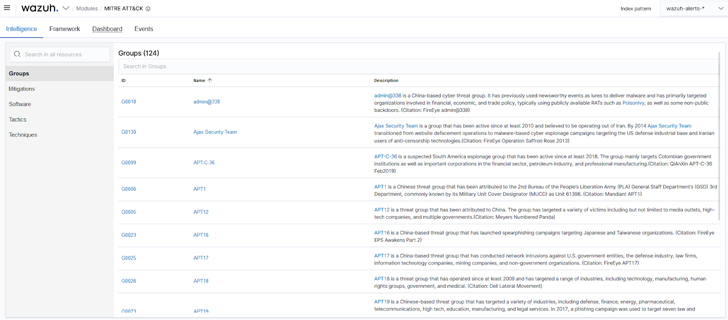

một. Thành phần thông minh của mô-đun Wazuh MITRE ATT&CK: Chứa thông tin chi tiết về các nhóm đe dọa, giảm thiểu, phần mềm, chiến thuật và kỹ thuật được sử dụng trong các cuộc tấn công mạng. Thành phần này giúp những kẻ săn tìm mối đe dọa xác định và phân loại các TTP khác nhau mà kẻ thù sử dụng.

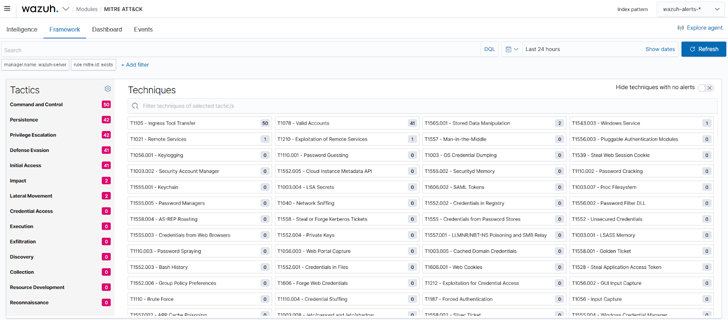

b. Thành phần khung của mô-đun Wazuh MITRE ATT&CK: Giúp thợ săn mối đe dọa thu hẹp các mối đe dọa hoặc điểm cuối bị xâm phạm. Thành phần này sử dụng các kỹ thuật cụ thể để xem tất cả các sự kiện liên quan đến kỹ thuật đó và các điểm cuối nơi các sự kiện này xảy ra.

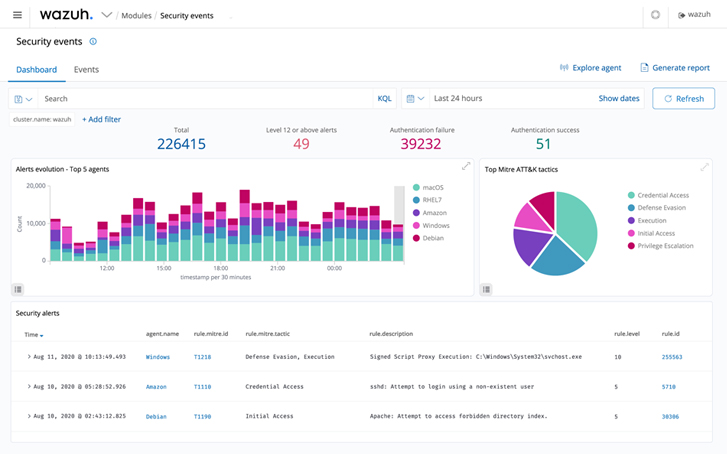

c. Thành phần bảng điều khiển của mô-đun MITRE ATT&CK: Giúp tóm tắt tất cả các sự kiện thành biểu đồ để hỗ trợ thợ săn mối đe dọa có cái nhìn tổng quan nhanh về các hoạt động liên quan đến MITER trong cơ sở hạ tầng.

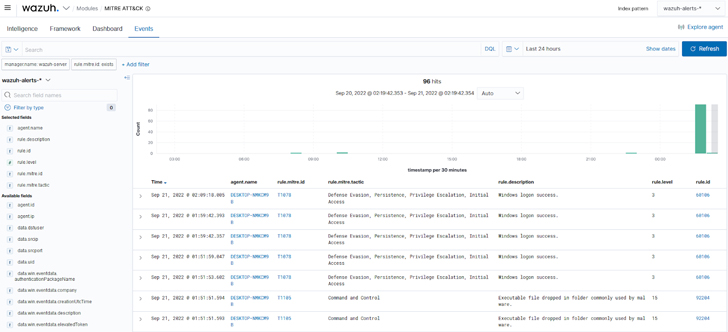

đ. Thành phần sự kiện Wazuh MITRE ATT&CK: Hiển thị các sự kiện trong thời gian thực, với ID MITRE tương ứng của chúng, để hiểu rõ hơn từng cảnh báo được báo cáo.

Quy tắc và bộ giải mã Wazuh

Wazuh có các quy tắc và bộ giải mã vượt trội để phân tích dữ liệu bảo mật và thời gian chạy được tạo từ các nguồn khác nhau. Wazuh hỗ trợ các quy tắc cho các công nghệ khác nhau (ví dụ: Docker, CISCO, Microsoft Exchange), đã được ánh xạ tới ID MITRE thích hợp của chúng. Người dùng cũng có thể tạo các quy tắc và bộ giải mã tùy chỉnh và ánh xạ từng quy tắc bằng chiến thuật hoặc kỹ thuật MITRE thích hợp. Bài đăng trên blog này cho thấy một ví dụ về việc tận dụng các quy tắc tùy chỉnh của MITRE ATT&CK và Wazuh để phát hiện kẻ thù.

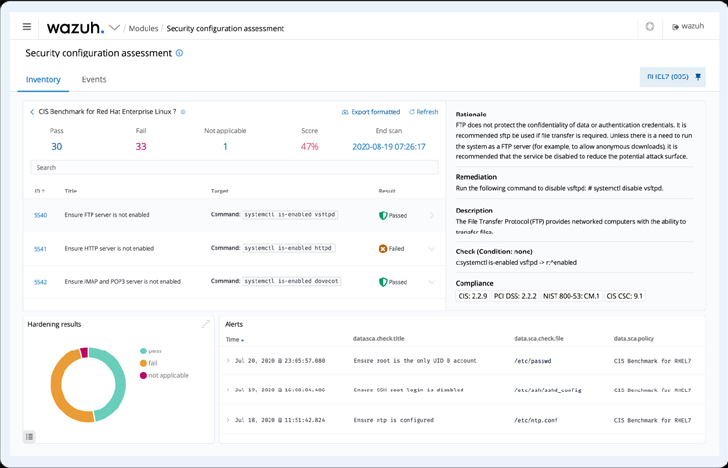

Mô-đun Đánh giá cấu hình bảo mật (SCA)

Mô-đun Wazuh SCA thực hiện quét định kỳ tại các điểm cuối để phát hiện cấu hình sai của hệ thống và ứng dụng. Nó cũng có thể được sử dụng để quét các dấu hiệu thỏa hiệp, chẳng hạn như các tệp và thư mục độc hại do phần mềm độc hại tạo ra. Phân tích hàng tồn kho phần mềm, dịch vụ, cấu hình sai và thay đổi cấu hình trên điểm cuối có thể giúp những kẻ săn tìm mối đe dọa phát hiện các cuộc tấn công đang diễn ra.

Tích hợp với các giải pháp tình báo mối đe dọa

Do tính chất nguồn mở của nó, Wazuh mang đến cơ hội tích hợp với các API tình báo về mối đe dọa và các giải pháp bảo mật khác. Wazuh tích hợp với các nền tảng tình báo mối đe dọa nguồn mở như Virustotal, URLHaus, MISP và Lạm dụngIPDB để kể tên một số. Tùy thuộc vào tích hợp, các cảnh báo có liên quan sẽ xuất hiện trong bảng điều khiển Wazuh. Thông tin cụ thể, chẳng hạn như địa chỉ IP, hàm băm tệp và URL, có thể được truy vấn bằng các bộ lọc trên bảng điều khiển Wazuh.

Giám sát tính toàn vẹn của tệp

Giám sát tính toàn vẹn của tệp (FIM) được sử dụng để giám sát và kiểm tra các tệp và thư mục nhạy cảm trên các điểm cuối. Wazuh cung cấp mô-đun FIM theo dõi và phát hiện các thay đổi trong các thư mục hoặc tệp được chỉ định trên hệ thống tệp của điểm cuối. Mô-đun FIM cũng có thể phát hiện khi các tệp được đưa vào điểm cuối khớp với giá trị băm của phần mềm độc hại đã biết.

kho lưu trữ Wazuh

Lưu trữ Wazuh có thể được kích hoạt để thu thập và lưu trữ tất cả các sự kiện bảo mật được nhập từ các điểm cuối được giám sát. Tính năng này hỗ trợ những kẻ săn tìm mối đe dọa bằng cách cung cấp cho họ dữ liệu có thể được sử dụng để tạo quy tắc phát hiện và vượt lên trên các tác nhân đe dọa. Lưu trữ Wazuh cũng hữu ích trong việc đáp ứng tuân thủ quy định khi yêu cầu lịch sử nhật ký kiểm tra.

Sự kết luận

Khung MITRE ATT&CK giúp phân loại và xác định chính xác các mối đe dọa theo các TTP được phát hiện. Wazuh sử dụng các thành phần MITRE ATT&CK chuyên dụng của mình để hiển thị thông tin về cách dữ liệu bảo mật từ các điểm cuối tương ứng với TTP. Khả năng tìm kiếm mối đe dọa của Wazuh giúp các nhà phân tích an ninh mạng phát hiện các cuộc tấn công mạng rõ ràng cũng như các thỏa hiệp tiềm ẩn đối với cơ sở hạ tầng.

Wazuh là một nền tảng nguồn mở và miễn phí có thể được sử dụng bởi các tổ chức có cơ sở hạ tầng đám mây và tại chỗ. Wazuh có một trong những cộng đồng mã nguồn mở phát triển nhanh nhất trên thế giới, nơi học tập, thảo luận và hỗ trợ được cung cấp miễn phí. Hãy xem tài liệu này để bắt đầu với Wazuh.