Các điểm tương đồng đã được phát hiện giữa phần mềm độc hại có mục đích chung Dridex và một dòng ransomware ít được biết đến có tên Entropy, cho thấy rằng các nhà khai thác đang tiếp tục đổi tên các hoạt động tống tiền của họ dưới một cái tên khác.

Công ty an ninh mạng Sophos cho biết trong một báo cáo được chia sẻ với Tin tức về Tin tặc.

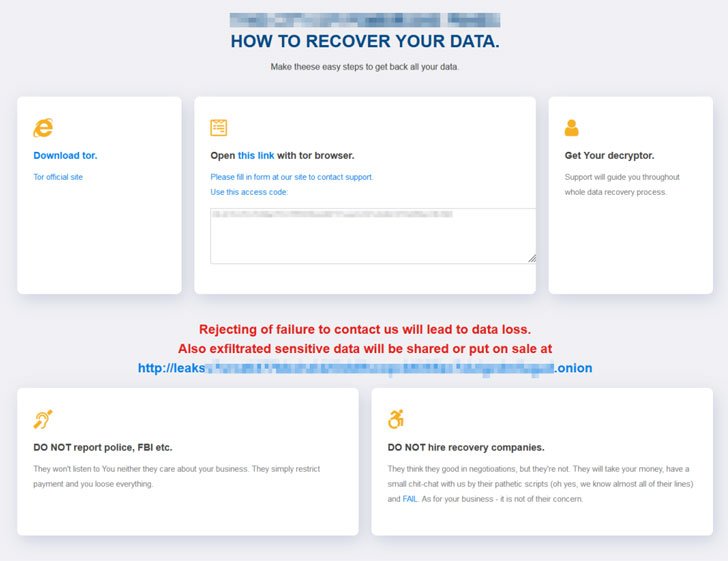

Những điểm chung đã được phát hiện sau hai vụ việc không liên quan nhắm vào một công ty truyền thông giấu tên và một cơ quan chính quyền khu vực. Trong cả hai trường hợp, việc triển khai Entropy được thực hiện trước bằng cách lây nhiễm các mạng mục tiêu bằng Cobalt Strike Beacons và Dridex, cấp cho những kẻ tấn công quyền truy cập từ xa.

Mặc dù có tính nhất quán trong một số khía cạnh của các cuộc tấn công song sinh, chúng cũng khác nhau đáng kể liên quan đến vectơ truy cập ban đầu được sử dụng để đào sâu bên trong mạng, khoảng thời gian dành cho mỗi môi trường và phần mềm độc hại được sử dụng để khởi chạy giai đoạn cuối cùng của cuộc xâm lược.

Cuộc tấn công vào tổ chức truyền thông đã sử dụng phương pháp khai thác ProxyShell để tấn công một Máy chủ Exchange dễ bị tấn công với mục tiêu cài đặt một web shell mà sau đó nó được sử dụng để phát tán Cobalt Strike Beacons trên mạng. Đối thủ được cho là đã dành 4 tháng để tiến hành trinh sát và đánh cắp dữ liệu, cuối cùng là mở đường cho cuộc tấn công ransomware vào đầu tháng 12 năm 2021.

Mặt khác, cuộc tấn công thứ hai nhằm vào tổ chức chính quyền khu vực được thực hiện thông qua một tệp đính kèm email độc hại có chứa phần mềm độc hại Dridex, sử dụng nó để triển khai các tải trọng bổ sung cho chuyển động bên.

Đáng chú ý, việc lấy cắp dữ liệu nhạy cảm dư thừa tới nhiều hơn một nhà cung cấp dịch vụ lưu trữ đám mây – dưới dạng các kho lưu trữ RAR nén – diễn ra trong vòng 75 giờ sau khi phát hiện ban đầu một nỗ lực đăng nhập đáng ngờ trên một máy, trước khi mã hóa các tệp trên máy tính bị xâm phạm .

Bên cạnh việc sử dụng các công cụ hợp pháp như AdFind, PsExec và PsKill để thực hiện các cuộc tấn công, mối tương quan giữa các mẫu Dridex và Entropy với các mẫu nhiễm ransomware doppelpaymer trước đây đã làm tăng khả năng có “nguồn gốc chung”.

Nó đáng để chỉ ra mạng kết nối giữa các phần mềm độc hại khác nhau. Trojan Dridex, một mạng botnet đánh cắp thông tin, được biết đến là thủ công của một nhóm tội phạm mạng có trụ sở tại Nga có tên Indrik Spider (hay còn gọi là Evil Corp).

DoppelPaymer được cho là thuộc về một nhóm splinter được theo dõi dưới biệt danh Doppel Spider, sử dụng mã phần mềm độc hại được phân tách do Indrik Spider phát triển, bao gồm cả ransomware BitPaymer, làm nền tảng cho các hoạt động săn tìm trò chơi lớn của nó.

Vào tháng 12 năm 2019, Bộ Tài chính Hoa Kỳ đã xử phạt Evil Corp và đệ đơn cáo buộc hình sự đối với hai thành viên chủ chốt Maksim Yakubets và Igor Turashev, ngoài việc tuyên bố thưởng 5 triệu đô la cho bất kỳ thông tin nào dẫn đến việc bắt giữ họ. Một cuộc điều tra tiếp theo của BBC vào tháng 11 năm 2021 đã truy tìm “những tin tặc bị cáo buộc sống theo lối sống triệu phú, với rất ít khả năng bị bắt.”

Băng nhóm tội phạm điện tử kể từ đó đã trải qua nhiều lần thay đổi thương hiệu đối với cơ sở hạ tầng ransomware của họ trong những năm can thiệp để tránh các lệnh trừng phạt, đứng đầu trong số đó là WastedLocker, Hades, Phoenix, PayloadBIN, Grief và Macaw. Entropy có thể là sự bổ sung mới nhất cho danh sách này.

Điều đó nói rằng, cũng có thể các nhà khai thác phần mềm độc hại đã mượn mã, hoặc để tiết kiệm các nỗ lực phát triển hoặc cố tình đánh lừa phân bổ trong hoạt động gắn cờ giả.

Andrew Brandt, nhà nghiên cứu chính tại Sophos, cho biết: “Trong cả hai trường hợp, những kẻ tấn công dựa trên sự thiếu cẩn trọng – cả hai mục tiêu đều có hệ thống Windows dễ bị tấn công, thiếu các bản vá và cập nhật hiện tại”. “Các máy được vá đúng cách, như Exchange Server, sẽ buộc những kẻ tấn công phải làm việc chăm chỉ hơn để thực hiện quyền truy cập ban đầu của chúng vào các tổ chức mà chúng đã xâm nhập.”

“Yêu cầu sử dụng xác thực đa yếu tố, nếu đã được đưa ra, sẽ tạo ra nhiều thách thức hơn nữa cho người dùng trái phép đăng nhập vào những máy đó hoặc các máy khác”, Brandt nói thêm.

.