“…tất nhiên!” là những gì bạn có thể nghĩ. Đó là một mối đe dọa sinh học, vì vậy nó có thể ảnh hưởng đến tài sản kỹ thuật số như thế nào?

Nhưng chờ đợi. Trong số các tác động khác, đại dịch này đã tạo ra một sự thay đổi lớn trong một số lĩnh vực công nghệ. Nó không chỉ buộc nhiều tổ chức – mà cho đến nay vẫn miễn cưỡng – thiết bị mạng để chuyển sang kỹ thuật số, tất cả cùng một lúc, đôi khi với các chiến lược được tổng hợp vội vàng.

Nó cũng làm cho làm việc từ xa (và các công cụ liên quan) phát triển ở mức hai chữ số, khiến cho chu vi cũ tốt (vốn đã ở trạng thái đáng ngờ do thích ứng với đám mây) về cơ bản bị phá vỡ. Văn phòng bây giờ ở bất cứ đâu. Và điều đó có nghĩa là quyền truy cập vào dữ liệu cũng cần ở mọi nơi.

Ghi nhớ tất cả những điều này, giả định chung là sau đại dịch, chúng ta sẽ phải đối mặt với một cơn ác mộng ảo với những người dùng dễ bị tổn thương, các mạng công ty bị xâm phạm và sự kết thúc của thế giới (kỹ thuật số). Nhưng chúng ta hãy xem xét một số con số thú vị về những gì đã thực sự xảy ra.

Hacker cũng bị khóa?

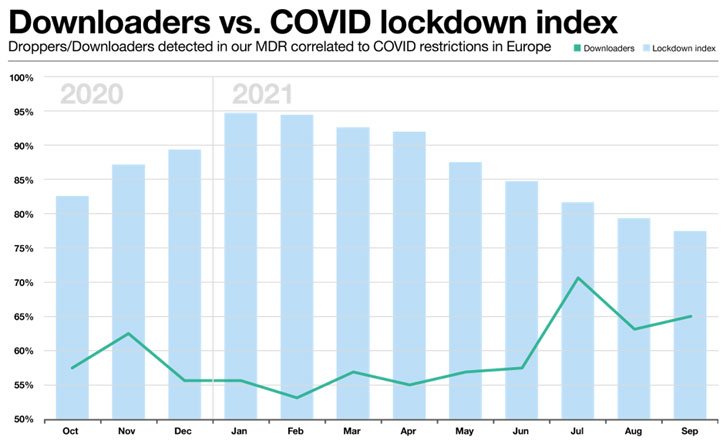

Hãy xem xét số lượng ống nhỏ giọt mà chúng tôi quan sát được trong dữ liệu MDR của mình và tương quan nó với dữ liệu khác mà chúng tôi có liên quan đến cường độ của các hạn chế khóa COVID theo thời gian, Droppers là một chỉ báo tổng thể tốt về hoạt động độc hại, vì chúng thường chỉ ra ở giai đoạn đầu của một cuộc tấn công (tất nhiên chúng tôi cố gắng ngăn chặn việc tấn công thêm).

Chỉ số mức độ nghiêm ngặt COVID[1] được phản ánh trong biểu đồ thanh đến với chúng tôi từ Đại học Oxford và là một thước đo tổng hợp dựa trên chín chỉ số phản hồi, bao gồm đóng cửa trường học, đóng cửa nơi làm việc và cấm đi lại, được điều chỉnh thành giá trị từ 0 đến 100. Nói cách khác, thanh càng gần là 100, các hạn chế càng nghiêm trọng tại thời điểm đó. Chúng tôi đã tính trung bình các chỉ số cho Bắc Âu, Benelux, Đức, Pháp, Vương quốc Anh và Nam Phi, đại diện cho phần lớn khu vực hoạt động của chúng tôi.

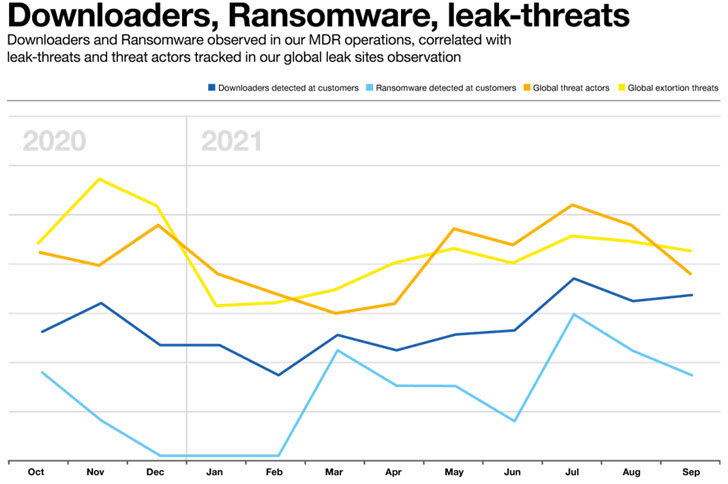

Cũng rất thú vị khi so sánh dữ liệu chúng tôi có từ các dịch vụ Phát hiện Đe dọa với dữ liệu chúng tôi có từ việc quan sát các ‘trang web rò rỉ' tống tiền mạng (mà chúng tôi đã viết trước đó).

Một số quan sát xuất hiện từ việc kiểm tra các biểu đồ trên:

Chúng tôi quan sát thấy sự sụt giảm đặc biệt trong hoạt động của trình tải xuống được xác nhận trong các tháng của tháng 11 và tháng 12 năm 2020 sau khi mạng botnet Trickbot bị cơ quan thực thi pháp luật gỡ xuống và vào tháng 1 và tháng 2 năm 2021, ngay sau khi Emotet bị gỡ xuống. Sau hai sự kiện đó, hoạt động của người tải xuống tăng đều đặn cho đến khi đạt đỉnh trong kỳ nghỉ ở Châu Âu vào tháng Bảy.

Dường như có một mối tương quan lỏng lẻo giữa những người tải xuống – đại diện cho sự bắt đầu của chuỗi tiêu diệt mạng – và hoạt động ransomware đã được xác nhận – đại diện cho giai đoạn cuối cùng của chuỗi tiêu diệt, đó là những gì người ta mong đợi.

Các hoạt động của trình tải xuống và Ransomware đều có vẻ tăng trong các kỳ nghỉ lễ lớn – Lễ Phục sinh và giữa mùa hè. Chúng tôi không thấy mức tăng đột biến như vậy vào Giáng sinh năm 2020, nhưng đó có thể là do tác động gián đoạn của việc gỡ bỏ Trickbot và Emotet mà chúng tôi đã đề cập trước đó.

Nói chung, dường như có mối tương quan nghịch giữa mức độ nghiêm ngặt của việc khóa COVID và khối lượng hoạt động của trình tải xuống. Việc khóa càng nghiêm ngặt, chúng ta càng ít thấy hoạt động này. Quan sát chung này dường như cũng phù hợp với các dạng hoạt động khác của phần mềm độc hại. Như chúng tôi đã quan sát trong nghiên cứu trước đó, điều này trái ngược với câu chuyện phổ biến rằng các cuộc tấn công gia tăng khi người dùng làm việc tại nhà.

Cần hai người để thỏa hiệp

Do đó, kết luận ở đây dường như là xu hướng và mô hình khối lượng trong hoạt động của phần mềm độc hại bị ảnh hưởng lớn bởi các mô hình và hành vi của nạn nhân tiềm năng, chứ không phải lựa chọn của kẻ tấn công. Trường hợp ngoại lệ có thể là thời gian nghỉ phép, nơi có vẻ như những kẻ tấn công có thể đẩy mạnh hoạt động của chúng.

Hoạt động thực thi pháp luật có tác động đáng chú ý, nhưng điều này dường như chỉ tồn tại trong thời gian ngắn vì các tác nhân mới và công cụ mới có xu hướng xuất hiện sau khi một công cụ khác bị hạ gục hoặc một số thành viên của tổ chức này bị bắt giữ.

Vì vậy, chẩn đoán cuối cùng? Chúng tôi có thể xác nhận rằng thực sự COVID chưa lan sang kỹ thuật số. Ít nhất là không theo cách chết người đã được dự đoán. Và đó cuối cùng là một số tin tốt.

Đây chỉ là một đoạn trích khác của phân tích. Bạn có thể tìm thấy thêm thông tin chi tiết như sự cố và phân phối phần mềm độc hại trong các ngành hoặc quy mô doanh nghiệp (cũng như rất nhiều chủ đề nghiên cứu thú vị khác) trong Security Navigator. Nó có sẵn để tải xuống trên trang web Orange Cyberdefense, vì vậy hãy xem. Nó có giá trị nó!

Lưu ý – Bài viết này được viết và đóng góp bởi Diana Selck-Paulsson, Trưởng nhóm nghiên cứu bảo mật tại Orange Cyberdefense.

.