Các nhà khai thác liên kết với nhóm con của Lazarus, BlueNoroff đã có liên quan đến một loạt các cuộc tấn công mạng nhắm mục tiêu vào các công ty vừa và nhỏ trên toàn thế giới với mục đích rút cạn quỹ tiền điện tử của họ, trong một hoạt động được thúc đẩy tài chính khác do nhà nước Bắc Triều Tiên tài trợ. diễn viên nam.

Công ty an ninh mạng Kaspersky của Nga, đang theo dõi các cuộc xâm nhập dưới cái tên “SnatchCrypto“, lưu ý rằng chiến dịch đã bắt đầu từ năm 2017. , Ukraine và Việt Nam.

Các nhà nghiên cứu cho biết: “Những kẻ tấn công đã lạm dụng lòng tin của các nhân viên làm việc tại các công ty mục tiêu một cách tinh vi bằng cách gửi cho họ một cửa sau Windows đầy đủ tính năng với các chức năng giám sát, được ngụy trang dưới dạng hợp đồng hoặc một tệp kinh doanh khác”. “Để cuối cùng làm rỗng ví tiền điện tử của nạn nhân, diễn viên đã phát triển các tài nguyên rộng lớn và nguy hiểm: cơ sở hạ tầng phức tạp, khai thác và cấy ghép phần mềm độc hại.”

BlueNoroff, và ô Lazarus lớn hơn, được biết đến với việc triển khai một kho phần mềm độc hại đa dạng cho một cuộc tấn công đa hướng vào các doanh nghiệp để thu mua bất hợp pháp tiền, bao gồm cả việc dựa vào sự kết hợp của các chiến thuật lừa đảo tiên tiến và phần mềm độc hại tinh vi, đối với Triều Tiên bị trừng phạt chế độ và tạo ra doanh thu cho các chương trình vũ khí hạt nhân và tên lửa đạn đạo.

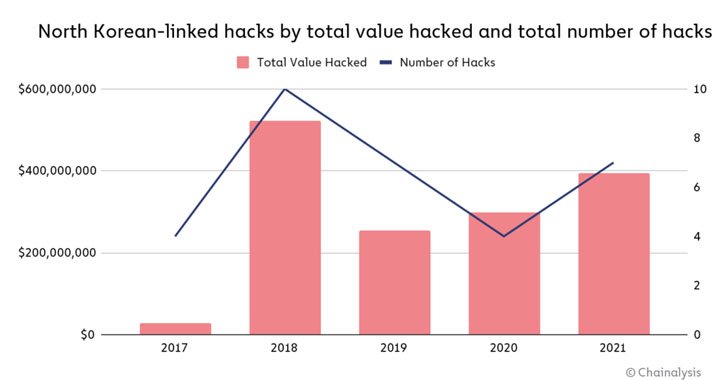

Nếu bất cứ điều gì, những hành vi vi phạm mạng này đang được đền đáp xứng đáng. Theo một báo cáo mới được công bố bởi công ty phân tích chuỗi khối Chainalysis, Tập đoàn Lazarus có liên quan đến bảy cuộc tấn công vào các nền tảng tiền điện tử nhằm khai thác tài sản kỹ thuật số trị giá gần 400 triệu đô la chỉ trong năm 2021, tăng từ 300 triệu đô la vào năm 2020.

“Các cuộc tấn công này chủ yếu nhắm vào các công ty đầu tư và các sàn giao dịch tập trung […] Các nhà nghiên cứu cho biết để bòn rút tiền từ các ví ‘nóng' được kết nối internet của các tổ chức này vào các địa chỉ do CHDCND Triều Tiên kiểm soát. máy trộn để che khuất đường mòn.

Các hoạt động độc hại được ghi nhận liên quan đến tổ chức quốc gia-nhà nước dưới hình thức tấn công mạng chống lại các tổ chức tài chính nước ngoài, đáng chú ý là vụ tấn công mạng ngân hàng SWIFT vào năm 2015-2016, với các chiến dịch gần đây dẫn đến việc triển khai một cửa sau có tên AppleJeus đóng giả sàn giao dịch tiền điện tử để cướp bóc và chuyển tiền vào tài khoản của họ.

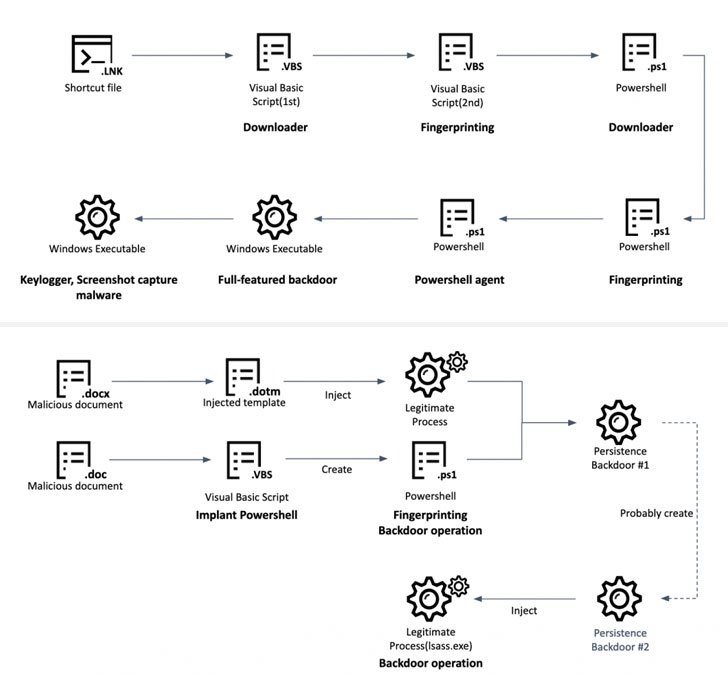

Các cuộc tấn công SnatchCrypto không khác gì ở chỗ chúng tạo ra các kế hoạch kỹ thuật xã hội phức tạp để xây dựng lòng tin với các mục tiêu của chúng bằng cách đóng giả là các công ty đầu tư mạo hiểm hợp pháp, chỉ để dụ nạn nhân mở các tài liệu có chứa phần mềm độc hại để lấy một khối lượng được thiết kế để chạy một tệp thực thi độc hại nhận được qua một kênh được mã hóa từ một máy chủ từ xa.

Một phương pháp thay thế được sử dụng để kích hoạt chuỗi lây nhiễm là sử dụng các tệp lối tắt Windows (“.LNK”) để tìm nạp phần mềm độc hại ở giai đoạn tiếp theo, Visual Basic Script, sau đó hoạt động một điểm để thực thi một loạt các trọng tải trung gian, trước khi cài đặt một cửa hậu đầy đủ tính năng đi kèm với các khả năng “phong phú” để chụp ảnh màn hình, ghi lại các lần gõ phím, lấy cắp dữ liệu từ trình duyệt Chrome và thực hiện các lệnh tùy ý.

Tuy nhiên, mục tiêu cuối cùng của các cuộc tấn công là theo dõi các giao dịch tài chính của những người dùng bị xâm phạm và đánh cắp tiền điện tử. Nếu mục tiêu tiềm năng sử dụng tiện ích mở rộng của Chrome như Metamask để quản lý ví tiền điện tử, kẻ thù sẽ lén lút thay thế cục bộ thành phần chính của tiện ích mở rộng bằng một phiên bản giả mạo để cảnh báo cho các nhà khai thác mỗi khi chuyển một khoản lớn sang tài khoản khác.

Để bòn rút tiền, việc tiêm mã độc được thực hiện để đánh chặn và sửa đổi các chi tiết giao dịch theo yêu cầu. “Những kẻ tấn công không chỉ sửa đổi người nhận [wallet] mà còn đẩy số lượng tiền tệ đến giới hạn, về cơ bản sẽ làm cạn kiệt tài khoản trong một lần di chuyển, “các nhà nghiên cứu giải thích.

“Tiền điện tử là một lĩnh vực được nhắm mục tiêu nhiều khi nói đến tội phạm mạng do tính chất phi tập trung của tiền tệ và thực tế là, không giống như thẻ tín dụng hoặc chuyển khoản ngân hàng, giao dịch diễn ra nhanh chóng và không thể đảo ngược”, Erich Kron, người ủng hộ nhận thức về bảo mật tại KnowBe4, cho biết trong một tuyên bố.

“Các quốc gia, đặc biệt là các quốc gia chịu mức thuế nghiêm ngặt hoặc các hạn chế tài chính khác, có thể được hưởng lợi rất nhiều bằng cách đánh cắp và thao túng tiền điện tử. Nhiều lần, một ví tiền điện tử có thể chứa nhiều loại tiền điện tử, khiến chúng trở thành mục tiêu rất hấp dẫn”, Kron nói thêm.

.